有効的な400-101問題集はJPNTest.com提供され、400-101試験に合格することに役に立ちます!JPNTest.comは今最新400-101試験問題集を提供します。JPNTest.com 400-101試験問題集はもう更新されました。ここで400-101問題集のテストエンジンを手に入れます。

400-101問題集最新版のアクセス

「150問、30% ディスカウント、特別な割引コード:JPNshiken」

SSHを有効にするにはどの3つのステップが必要ですか? (3つ選択してください)

正解:A,C,D

説明/参照:

Explanation:

手順は次のとおりです。これらのコマンドを使用して、ルータのホスト名を設定します。 yourname#configure terminalEnter設定コマンドを1行に1つずつ設定します。 CNTL / Zで終わり.yourname(config)#hostname LabRouterLabRouter(config)#

2.ドメイン名をip domain-nameコマンドで設定し、次にドメイン名を指定します。私はCiscoLab.comを使いました。

LabRouter(config)#ipドメイン名CiscoLab.com

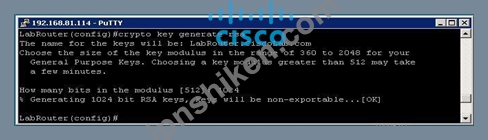

3. crypto key generate rsaコマンドを使用してSSHパケットを暗号化するために使用される証明書を生成します。

このcommanDに入った直後に表示されるメッセージに注意してください。 "鍵の名前はbE。LabRouter.CiscoLab.com" - ルータのホスト名と生成された暗号鍵の名前を取得するように設定したドメイン名を結合します。このため、キーを生成する前にまずホスト名とドメイン名を設定することが重要でした。また、生成しようとしているキーのモジュラスのサイズを選択するように求められます。モジュラスが高いほど、キーの暗号化は強くなります。この例では、1024のモジュラスを使用します。

4.鍵を生成したので、次のステップは、SSHアクセス用のvtyラインを設定し、デバイスに認証を提供するために使用するデータベースを指定することです。この例では、ルータ上のローカルデータベースは正常に動作します。 LabRouter(config)#line vty 0 4LabRouter(config-line)#login localLabRouter(config-line)#transport input ssh

5.デバイスの認証に使用するローカルルータのデータベースにアカウントを作成する必要があります。これはこれらのコマンドで実現できます。

LabRouter(config)#username XXXX特権15 secret XXXX

参照。 http://blog.pluralsight.com/configure-secure-shell-ssh-on-cisco-router

Explanation:

手順は次のとおりです。これらのコマンドを使用して、ルータのホスト名を設定します。 yourname#configure terminalEnter設定コマンドを1行に1つずつ設定します。 CNTL / Zで終わり.yourname(config)#hostname LabRouterLabRouter(config)#

2.ドメイン名をip domain-nameコマンドで設定し、次にドメイン名を指定します。私はCiscoLab.comを使いました。

LabRouter(config)#ipドメイン名CiscoLab.com

3. crypto key generate rsaコマンドを使用してSSHパケットを暗号化するために使用される証明書を生成します。

このcommanDに入った直後に表示されるメッセージに注意してください。 "鍵の名前はbE。LabRouter.CiscoLab.com" - ルータのホスト名と生成された暗号鍵の名前を取得するように設定したドメイン名を結合します。このため、キーを生成する前にまずホスト名とドメイン名を設定することが重要でした。また、生成しようとしているキーのモジュラスのサイズを選択するように求められます。モジュラスが高いほど、キーの暗号化は強くなります。この例では、1024のモジュラスを使用します。

4.鍵を生成したので、次のステップは、SSHアクセス用のvtyラインを設定し、デバイスに認証を提供するために使用するデータベースを指定することです。この例では、ルータ上のローカルデータベースは正常に動作します。 LabRouter(config)#line vty 0 4LabRouter(config-line)#login localLabRouter(config-line)#transport input ssh

5.デバイスの認証に使用するローカルルータのデータベースにアカウントを作成する必要があります。これはこれらのコマンドで実現できます。

LabRouter(config)#username XXXX特権15 secret XXXX

参照。 http://blog.pluralsight.com/configure-secure-shell-ssh-on-cisco-router

- 質問一覧「469問」

- 質問1 展示を参照してください。 (Exhibit) どちらのステートメントが...

- 質問2 展示を参照してください。 (Exhibit) このWiresharkのキャプチャ...

- 質問3 6VPEについての2つのステートメントは本当ですか? (2つを選択...

- 質問4 1 Gbpsのリンクと2 msの遅延でサーバーをバックアップしています...

- 質問5 デフォルトでは、GET VPNグループメンバールータは、キーサーバ...

- 質問6 GREトンネルがダウンし、エラーメッセージ%TUN-5-RECURDOWN:Tu...

- 質問7 展示を参照してください。 (Exhibit) 表示されたSTP状態について...

- 質問8 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問9 VRF内にある物理インターフェイス上でIPsecを使用するようにDMVP...

- 質問10 LSAスロットルが設定されていて、インターバルが設定される前に...

- 質問11 SLAACを使用するネットワークでDHCPv6を使用する理由は何ですか...

- 質問12 どのOSPFのタイプ4 LSAについての記述は本当ですか?

- 質問13 トランクポート上でVTPv2デバイスを検出したときにVTPv3デバイス...

- 質問14 マイクロバーストによるパケット損失を避ける最も効果的な方法は

- 質問15 展示を参照してください。 (Exhibit) クライアントコンピュータ...

- 質問16 クラスマップに関する2つのステートメントは本当ですか? (2つ...

- 質問17 展示を参照してください。 (Exhibit) 転送先アドレスが110.100.1...

- 質問18 展示を参照してください。 (Exhibit) ルータR1とR2は図のように...

- 質問19 ターボフラッディングのインターフェース要件はどれですか? (2...

- 質問20 RIPタイマに関する3つのステートメントは本当ですか? (3つ選択...

- 質問21 EIGRPとBFDに関する3つの声明は本当ですか? (3つ選択してくだ...

- 質問22 PPP CHAP認証に関して正しい記述はどれですか? (3つ選択してく...

- 質問23 展示を参照してください。 (Exhibit) ネットワーク172.16.1.0/24...

- 質問24 どのステートメントがL2TPv3とEoMPLSを比較するのが正しいですか...

- 質問25 IKEフェーズ1で実行される機能はどれですか? (3つ選択してくだ...

- 質問26 展示を参照してください。 (Exhibit) このデバッグ出力を生成し...

- 質問27 SNMPv3を設定するときに使用できる2つのハッシングアルゴリズム...

- 質問28 コストコミュニティーのBGPスコープについての真の記述はどれで...

- 質問29 EIGRPを使用すると、パケット認証用の複数のMD5キーを設定して、...

- 質問30 実現可能な後継者を持つEIGRPルートを表す用語はどれですか?...

- 質問31 展示を参照してください。 (Exhibit) 2WAY / DROTHERのOSPF状態...

- 質問32 MPLS L3VPNでは、PEルータによって2つのタスクが実行されますか...

- 質問33 OSPFマルチアクセスセグメントに関する真の記述はどれですか?...

- 質問34 BGP Prefix Independent Convergence機能がイネーブルの場合、デ...

- 質問35 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問36 ポリシーベースルーティングが設定されたルータからのパケットは

- 質問37 展示を参照してください。 (Exhibit) EEMアプレットの設定に関す...

- 質問38 ジャンボフレームをサポートしていないスイッチが使用されている

- 質問39 Cisco IOSにISAKMP / IPSec事前共有キーを保存する最も安全な方...

- 質問40 展示を参照してください。 (Exhibit) ローカルデータベースを使...

- 質問41 どのCisco Discovery Protocolについての記述が正しいですか?...

- 質問42 どの2つのトンネリング技術がパケットごとにIPv4宛先アドレスを...

- 質問43 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問44 展示を参照してください。 (Exhibit) 特定のOSPFv3認証で設定さ...

- 質問45 展示を参照してください。 (Exhibit) RtrBとRtrC間のリンクがダ...

- 質問46 BIDIR-PIMネットワーク内のRPFインターフェイスに関する正しい記...

- 質問47 展示を参照してください。 (Exhibit) R2とR4のネイバー関係がES-...

- 質問48 dense-modeドメインをスパースモードマルチキャストドメインに接...

- 質問49 どのステートメントがLLDPについて正しいですか?

- 質問50 EIGRPのRTOに関する真の記述はどれですか?

- 質問51 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問52 2つのOSPFタイプ3プレフィックスが同じメトリックを持ち、同じプ...

- 質問53 展示を参照してください。 (Exhibit) どのASパスがこのアクセス...

- 質問54 どの2つの技術がEIGRPによってサポートされていますか? (2つを...

- 質問55 EIGRPを実行可能な後継者にすることで、収束のスピードアップは...

- 質問56 コンソールポートへのアクセスを保護するためにシスコが推奨する

- 質問57 どのデータプレーンプロトコルがEIGRP over the Topを使用してい...

- 質問58 非バックボーンOSPFエリアでは、インターネット宛てのすべてのト...

- 質問59 どの2つのステートメントがIS-ISについて真実ですか? (2つを選...

- 質問60 サービスプロバイダーは、MPLSクラウドにL2VPN LANサービスを導...

- 質問61 展示を参照してください。 (Exhibit) ASN 64523には、ISP AとISP...

- 質問62 NAT-PTを設定するときに必要なアクションはどれですか? (3つ選...

- 質問63 どの2つのステートメントは、シスコルータ上のHDLCの特性を記述...

- 質問64 BGPルートリフレクタを使用する場合、どのアトリビュートがルー...

- 質問65 どちらの方法がインターフェイスのIP MTU値を変更するのですか?...

- 質問66 展示を参照してください。 (Exhibit) vrf oneのルーティングテー...

- 質問67 展示を参照してください。 (Exhibit) R2はR1とR3の間の172.16.1....

- 質問68 IPv4インターネット上で2つのIPv6アイランドを接続する6to4トン...

- 質問69 プロキシARPに関する2つのステートメントは本当ですか? (2つを...

- 質問70 展示を参照してください。 (Exhibit) デバイスのデバッグ動作に...

- 質問71 展示を参照してください。 (Exhibit) R2のアドレスが使用できな...

- 質問72 ipv6 ospf authenticationコマンドに関する2つのステートメント...

- 質問73 展示を参照してください。 (Exhibit) EBGPネイバー10.1.1.1から...

- 質問74 展示を参照してください。 (Exhibit) この構成に関する3つのステ...

- 質問75 OSPFv3について真となる記述はどれですか? (3つ選択してくださ...

- 質問76 どの3つのモードが有効なPfRモニタリング動作モードですか? (3...

- 質問77 展示を参照してください。 (Exhibit) WANリンクが正常に機能する...

- 質問78 展示を参照してください。 (Exhibit) FastEthernet0 / 1が一時的...

- 質問79 VRRPについての真実は?

- 質問80 Nagleのアルゴリズムは何のために使われていますか?

- 質問81 形作られたラウンドロビン・キューイングについて真となる記述は

- 質問82 IEEE 802.1Xアクセス制御で認証される前に、どの3種類のトラフィ...

- 質問83 どちらのCisco Express Forwardingテーブルがデータプレーンに配...

- 質問84 展示を参照してください。 (Exhibit) このルータではどのような...

- 質問85 逆ARPについて真となるのはどちらのステートメントですか? (2...

- 質問86 DiffServモデルでは、どのクラスが最も高い優先順位を表し、最も...

- 質問87 どのような条件タイプを暗号条件付きデバッグで監視できますか?

- 質問88 EVPLについて真となるのはどちらのステートメントですか? (2つ...

- 質問89 どのネイバーのグループをBGPピアグループとして設定できますか...

- 質問90 展示を参照してください。 (Exhibit) この設定の結果はどのオプ...

- 質問91 OSPFルートタイプに関する2つのステートメントは本当ですか? (...

- 質問92 展示を参照してください。 (Exhibit) ルータのメモリが不足して...

- 質問93 EIGRPはマニュアルサマリールートのメトリックをどのように導き...

- 質問94 ダウンストリームレシーバを持つマルチキャストパケットだけがマ

- 質問95 展示を参照してください。 (Exhibit) どのような場所でこの構成...

- 質問96 VPLSに関して真実なのはどちらのステートメントですか? (2つを...

- 質問97 BGP / MPLS IP VPNのRFC 4577、OSPFによれば、ダウンビットをい...

- 質問98 プライベートAS番号がグローバルインターネットBGPテーブルに送...

- 質問99 どの技術がMSDPのアプリケーションであり、RP間の負荷分散と冗長...

- 質問100 SPANトラフィック監視に関する3つのステートメントは本当ですか...

- 質問101 シスコエクスプレスフォワーディングに関する2つのステートメン

- 質問102 128 kb / s〜40 Gb / sのリンク帯域幅を混在させたネットワーク...

- 質問103 BGPに冗長ルートリフレクタを配置する場合、どのアトリビュート...

- 質問104 OSPF領域を配備する際の設計上の考慮事項はどれですか?

- 質問105 どの2つのオプションが、EIGRPルーティングの帯域幅メトリックの...

- 質問106 展示を参照してください。 (Exhibit) ポートFastEthernet0 / 1か...

- 質問107 どのVPNテクノロジーで外部キーサーバーを使用する必要がありま...

- 質問108 IS-ISのオーバーロードビットについて、どのステートメントが正...

- 質問109 RSTP BPDUとMSTP BPDUについて、どちらのステートメントが本当で...

- 質問110 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問111 show ipv6 snooping featuresコマンドで表示される情報はどれで...

- 質問112 VPLSアーキテクチャの特性を記述する3つのステートメントはどれ...

- 質問113 10.10.1.1のエラーメッセージIKEメッセージが健全性チェックに失...

- 質問114 DiffServモデルでは、どのクラスが最も高い優先度を表しますか?...

- 質問115 展示を参照してください。 (Exhibit) R2のルーティングテーブル...

- 質問116 IPv6アドレス(RFC 2464)からマッピングされるMACアドレスはど...

- 質問117 MLDスヌーピングによって提供される3つの機能はどれですか? (3...

- 質問118 どのステートメントがイーサネットのFast Link Pulsesについて真...

- 質問119 次のステートメントは、ISLトランク内のネイティブVLANの概念に...

- 質問120 IPv6-in-IPv4トンネルはどの2つのモードで動作しますか? (2つ...

- 質問121 6to4トンネルアドレスにはどのIPv6プレフィックスが使用されてい...

- 質問122 新しい接続に異なるAS番号をアドバタイズしながら、ルータが現在...

- 質問123 展示を参照してください。 (Exhibit) ネットワークスイッチが図...

- 質問124 スイッチ上でIPv6マルチキャストトラフィックのフラッディングを...

- 質問125 展示を参照してください。 (Exhibit) R2がR4のループバックイン...

- 質問126 SSH接続のデフォルトルータ設定に関する2つのステートメントは本...

- 質問127 パケット交換ネットワークを介してレイヤ2フレームを転送するた

- 質問128 アドレスファミリ "rtfilter"はどの機能に使用されていますか?...

- 質問129 パケットがGREトンネルでデカプセル化された場合、どの2つのイベ...

- 質問130 どの3つの要素がネットワークエンティティのタイトルを構成して

- 質問131 どの2つのオプションは、マルチプロトコルBGP VPN-IPv4アドレス...

- 質問132 EIGRPの実行可能距離に関する真の記述はどれですか?

- 質問133 新しいデバイスをインストールして、故障したデバイスを交換して

- 質問134 展示を参照してください。 (Exhibit) 所与の構成を有するDMVPNの...

- 質問135 ルータの各ペアの間に4つの並列リンクを持つOSPFv3ネットワーク...

- 質問136 展示を参照してください。 (Exhibit) Cisco Catalystスイッチの1...

- 質問137 どの2つのステートメントがRSTPに関して正しいですか? (2つを...

- 質問138 展示を参照してください。 (Exhibit) R1とR2とR1とR3の間の隣接...

- 質問139 どのオプションがMACアドレステーブルのデフォルトの最大経過時...

- 質問140 どの2つのパケットタイプがRTPセッションで構成されていますか?...

- 質問141 展示を参照してください。 (Exhibit) このトンネルインターフェ...

- 質問142 BGPコンバージェンスを改善する2つの機能はどれですか? (2つを...

- 質問143 展示を参照してください。 (Exhibit) このIP SLAに関する正しい...

- 質問144 展示を参照してください。 (Exhibit) 出力を生成したデバイスに...

- 質問145 間違ったMTU設定でトラフィックを送信するのを避けるためにISIS...

- 質問146 IS-ISで指定ルータ選出に関する3つのステートメントが本当ですか...

- 質問147 展示を参照してください。 (Exhibit) この設定のデバイスにshow ...

- 質問148 BFDのデマンドモードの代わりに非同期モードを使用する利点は何...

- 質問149 OSPF default-information originate alwaysコマンドの効果を説...

- 質問150 ip pim autorp listenerコマンドの機能は何ですか?...

- 質問151 EIGRPをIPv4 PE-CEプロトコルとして使用する場合、BGP IPv4アド...

- 質問152 展示を参照してください。 (Exhibit) 接頭辞10.1.0.0/24に関して...

- 質問153 展示を参照してください。 (Exhibit) Cisco IP Phoneの背後にあ...

- 質問154 展示を参照してください。 (Exhibit) この設定で設定されるポー...

- 質問155 パッシブインターフェイスに関する真の記述はどれですか?

- 質問156 展示を参照してください。 (Exhibit) RIB障害の理由は何ですか?...

- 質問157 展示を参照してください。 (Exhibit) トポロジをサポートするす...

- 質問158 どのステートメントがIGMPについて真ですか?

- 質問159 どのタイプのOSPFパケットがOSPFリンクステート更新パケットです...

- 質問160 IPv6アドレスの収集が有効になっているときに、どの2つの機能が...

- 質問161 展示を参照してください。 (Exhibit) この出力に示されているよ...

- 質問162 AAAに関してどちらのステートメントが真実ですか? (2つを選択...

- 質問163 DMVPNフェーズ2クラウドのスポークサイトから発信されたマルチキ...

- 質問164 NetFlowの3つの主要コンポーネントは何ですか? (3つ選択してく...

- 質問165 どのようなアクションはループ防止方法として役立つルートポイズ

- 質問166 埋め込みパケットキャプチャ用のフィルタを作成できるテクノロジ

- 質問167 パケットがGREトンネルでデカプセル化された場合、どの2つのイベ...

- 質問168 展示を参照してください。 (Exhibit) このルートのコミュニティ...

- 質問169 プライベートVLANに関する2つのステートメントは本当ですか? (...

- 質問170 展示を参照してください。 (Exhibit) 「(受信のみ)」とはどう...

- 質問171 どちらのステートメントがイーサネット専用LAN回線の特性ですか...

- 質問172 レイヤ2スイッチが複数のルータを相互接続するネットワークでは

- 質問173 OTVについての真実は?

- 質問174 どの2つのオプションがBGP AS番号のバイト数に有効ですか? (2...

- 質問175 展示を参照してください。 (Exhibit) どのような2つの可能なネッ...

- 質問176 拡張VLAN範囲(10064094)からVLAN IDを使用する場合は、どのス...

- 質問177 DMVPNよりもCisco GET VPNの主な利点は何ですか?...

- 質問178 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問179 C-bitとPWの2つの文はどちらが当てはまりますか? (2つを選択し...

- 質問180 展示を参照してください。 (Exhibit) どのR1ステートメントの設...

- 質問181 次のステートメントは、スタブエリアとスタブエリアの違いを説明

- 質問182 展示を参照してください。 (Exhibit) interface tunnel0で設定で...

- 質問183 どの2つのステートメントがEPLについて真実ですか? (2つを選択...

- 質問184 展示を参照してください。 (Exhibit) R1は、R2が宣伝しているサ...

- 質問185 関連するパケットの最大数をCisco IOS Embedded Packet Capture...

- 質問186 展示を参照してください。 (Exhibit) NetFlowトラフィックをキャ...

- 質問187 展示を参照してください。 (Exhibit) R1とR2は動作中のVRF-Lite...

- 質問188 BFDはどの2つの動作モードをサポートしていますか? (2つを選択...

- 質問189 どのテクノロジを使用してSTPドメインのコアを保護できますか?...

- 質問190 どの3つのオプションがデフォルトのEIGRP管理距離の3つですか? ...

- 質問191 展示を参照してください。 (Exhibit) 下のビットについてはどち...

- 質問192 保護ポート機能とプライベートVLAN機能について、どちらのステー...

- 質問193 どの3つのステートメントはVSSについて真ですか? (3つ選択して...

- 質問194 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問195 どの2つのループ防止メカニズムがBGPで実装されていますか? (2...

- 質問196 Unicast Reverse Path Forwardingの目標は何ですか?...

- 質問197 どのステートメントがトラック10の往路で作成された追跡オブジェ...

- 質問198 NetFlowバージョン5とNetFlowバージョン5の利点はどちらの方法で...

- 質問199 どの技術が基本的なMPLSドメインを設定する必要はありませんか?...

- 質問200 展示を参照してください。 (Exhibit) R2からのEIGRPルートがR1に...

- 質問201 どのような2つのオプションがTCPスターベーションの理由ですか?...

- 質問202 展示を参照してください。 (Exhibit) ネットワーク192.168.254.0...

- 質問203 どの2つのCisco IOS AAA機能をローカルデータベースで使用できま...

- 質問204 展示を参照してください。 (Exhibit) R1、R2、およびR3はお互い...

- 質問205 展示を参照してください。 (Exhibit) R1とR2がOSPFネイバーにな...

- 質問206 展示を参照してください。 (Exhibit) 192.168.1.0/24のルートタ...

- 質問207 展示を参照してください。 (Exhibit) 特定のネットワーク上で輻...

- 質問208 展示を参照してください。 (Exhibit) ルータYが2バイトのASNだけ...

- 質問209 展示を参照してください。 (Exhibit) debug ip bgp updatesが有...

- 質問210 展示を参照してください。 (Exhibit) このネットワーク上のすべ...

- 質問211 どの3つのステートメントがEtherChannelについて真実ですか? (...

- 質問212 展示を参照してください。 (Exhibit) Cisco Catalyst 6500シリー...

- 質問213 展示を参照してください。 (Exhibit) トンネルは、ループバック...

- 質問214 スイッチド・ネットワークで信頼性の問題を解決するために使用で

- 質問215 展示を参照してください。 (Exhibit) どの2つの設定変更により、...

- 質問216 どのアルゴリズムがパスベクトルプロトコルによって使用されるア

- 質問217 エンドポイントデバイスにRTPフローを通知するためにRTCPが使用...

- 質問218 どのIPv6トンネリングタイプが、IPv4よりもIPv6ドメイン間の永続...

- 質問219 どの2つの値がMPLS VPNのVPN IDを構成していますか? (2つを選...

- 質問220 NPTv6に関する2つの声明は本当ですか? (2つを選択してください...

- 質問221 拡張オブジェクト追跡を使用できるプロトコルはどれですか? (3...

- 質問222 Cisco PfRが最適な出口パスを計算するために使用する3つの要因は...

- 質問223 EIGRPがロードバランスできるルートのデフォルト数はどのオプシ...

- 質問224 PfR環境では、アクティブモード監視と高速モード監視の違いを最...

- 質問225 展示を参照してください。 (Exhibit) 出力のアスタリスク(*)の...

- 質問226 高速なコンバージェンスを提供するために、どのOSPF機能がミリ秒...

- 質問227 どちらがDMVPNの機能ですか? (2つを選択してください)

- 質問228 どのオプションがEmbedded Packet Captureの制限について記述し...

- 質問229 展示を参照してください。 (Exhibit) ダウンストリームルータに...

- 質問230 どのサービスがno service tcp-small-serversコマンドによってデ...

- 質問231 展示を参照してください。 (Exhibit) トンネル0のIP MTUは何にな...

- 質問232 展示を参照してください。 すべてのスイッチにはデフォルトのブ

- 質問233 トンネルモードの自動選択機能では、どの2つのパラメータが自動

- 質問234 展示を参照してください。 (Exhibit) R2のルーティングテーブル...

- 質問235 展示を参照してください。 (Exhibit) このマルチキャストルータ...

- 質問236 IPv4マップされたIPv6アドレスに使用されるアドレスの範囲は何で...

- 質問237 ロギングに関する2つのステートメントは本当ですか? (2つを選...

- 質問238 展示を参照してください。 (Exhibit) 出力に関する3つのステート...

- 質問239 PPPoEの2つの主なフェーズはどれですか? (2つを選択してくださ...

- 質問240 EIGRPで静的ピアを定義する2つの理由は何ですか? (2つを選択し...

- 質問241 どのステートメントがCisco PfRリンクグループについて記述して...

- 質問242 展示を参照してください。 (Exhibit) この構成に関する2つのステ...

- 質問243 どの2つの機能がOSPFでDRによって実行されますか? (2つを選択...

- 質問244 どのような種類のMPLS展開でBGPネイバーコマンドで使用されるnex...

- 質問245 どのオプションが、コマンドeigrp stubに接続されたリークマップ...

- 質問246 展示を参照してください。 (Exhibit) ルータCからルータDへの完...

- 質問247 OSPFドメイン上のルータを設定して、EIGRPドメインからルートを...

- 質問248 どのBGP集約アドレス設定が集約アドレスだけをアドバタイズし、...

- 質問249 GET VPNに関する3つのステートメントは本当ですか? (3つ選択し...

- 質問250 どの2つのオプションがMPLSで使用されるシグナリングプロトコル...

- 質問251 どのコマンドがすべてのVLAN(ネイティブVLANを含む)でL2 QoSサ...

- 質問252 どのオプションがPPPエンドポイント弁別器の目的を記述していま...

- 質問253 展示を参照してください。 (Exhibit) どのようなR1構成について...

- 質問254 どの2つのOSPF LSAタイプが発信エリア内に浸水していますか? (...

- 質問255 展示を参照してください。 (Exhibit) このルートテーブルに関す...

- 質問256 Cisco PfRは3つのルーティングプロトコルを使用して直接ルート制...

- 質問257 展示を参照してください。 (Exhibit) このデバイス構成に関する...

- 質問258 どのTCP機能により、クライアントは失われた特定のパケットを要...

- 質問259 IS-ISのルート設定に関する3つのステートメントは本当ですか? ...

- 質問260 どの3つのEIGRPパケットタイプが有効ですか? (3つ選択してくだ...

- 質問261 どちらのステートメントがBGPの追加パス機能について説明してい...

- 質問262 ネットワーク内の4つの異なるスイッチによって、ブリッジID MAC...

- 質問263 レイヤ2アクセススイッチで最低限のサービス品質を設定するのは

- 質問264 どの2つのオプションは、EEMがイベントを検出した後に実行できる...

- 質問265 送信者が受信者が処理するには速すぎるデータを処理できないTCP...

- 質問266 どのテクノロジーがDMVPNの近隣IPアドレス解決を容易にしますか...

- 質問267 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問268 展示を参照してください。 (Exhibit) パブリックIPネットワーク...

- 質問269 どの802.1Dポート状態では、ルートブリッジ、ルートポート、およ...

- 質問270 インターフェイスの全体的なトラフィックレートが低い場合、イン

- 質問271 UDLDとSTPのタイマーに関して、どちらの記述が正しいですか?...

- 質問272 展示を参照してください。 (Exhibit) この設定の結果はどのオプ...

- 質問273 PIM指定ルーターの機能に関する2つのステートメントは本当ですか...

- 質問274 展示を参照してください。 (Exhibit) 最大3つのリンクを使用でき...

- 質問275 どの3つの値を使用して外部EIGRPルートにタグを付けることができ...

- 質問276 NetFlowに関する2つの声明は本当ですか? (2つを選択してくださ...

- 質問277 BGPと多様な経路広告に関する真実は?

- 質問278 Cisco Express Forwardingが必要な機能はどれですか? (3つ選択...

- 質問279 最初のCHAPチャレンジパケットにはどの2つのフィールドがありま...

- 質問280 どのキャリアイーサネットサービスが単一のUNI全体で複数のポイ...

- 質問281 展示を参照してください。 (Exhibit) スパニングツリープロトコ...

- 質問282 拡張VLAN範囲(10064094)からVLAN IDを使用する場合は、どのス...

- 質問283 展示を参照してください。 (Exhibit) PEルータには、示されてい...

- 質問284 2つのルータがイーサネットリンク上でOSPFv3隣接関係を確立しよ...

- 質問285 展示を参照してください。 (Exhibit) 実装に関する2つのステート...

- 質問286 EIGRPの実現可能性条件に関する真の記述はどれですか?

- 質問287 DiffServモデルでは、どのクラスが最も低い優先順位を示し、最も...

- 質問288 デフォルトのSNMP設定に関する2つのステートメントは本当ですか...

- 質問289 スーパーバイザ8を搭載したCisco Catalyst 4500EスイッチでWires...

- 質問290 展示を参照してください。 (Exhibit) Cisco Catalyst 4500シリー...

- 質問291 MAC ACLに関する2つのステートメントは本当ですか? (2つを選択...

- 質問292 HSRPに関する2つの声明は本当ですか? (2つを選択してください...

- 質問293 どのBGP発信者IDについての記述が本当ですか?

- 質問294 ベストプラクティスとして、ルータがEIGRPスタブとして設定され...

- 質問295 10.10.10.10/32がルーティングテーブルにある限り、条件付きで17...

- 質問296 コンフィギュレーションBPDUのどのフラグがすべてのスイッチにブ...

- 質問297 どのステートメントがVPLSについて真ですか?

- 質問298 EIGRP OTPの導入におけるSoOチェックについて、どちらのステート...

- 質問299 Cisco HDLCが実装されている場合、サポートされている機能はどれ...

- 質問300 DHCPプール内のクライアント識別子に関する2つのステートメント...

- 質問301 ip dhcp snooping情報オプションコマンドは何のために使用されて...

- 質問302 GETVPNでは、どのキーがコントロールプレーンを保護するために使...

- 質問303 どちらのオプションがHSRPv6プロトコルの2つの特性ですか? (2...

- 質問304 展示を参照してください。 (Exhibit) どのR1ステートメントの設...

- 質問305 2つのスイッチのポート間でEtherChannelを形成するために有効な3...

- 質問306 展示を参照してください。 (Exhibit) この設定のデバイスでRIPv2...

- 質問307 EIGRPのスタブ機能の機能に関する2つのステートメントは本当です...

- 質問308 展示を参照してください。 (Exhibit) ルータR1がDHCPv6サーバと...

- 質問309 どのステートメントがLLDPについて正しいですか?

- 質問310 どの3つのコンポーネントが擬似ワイヤFEC要素の構造を構成してい...

- 質問311 ポートACLに関する2つのステートメントは本当ですか? (2つを選...

- 質問312 ルータにサブパッケージをインストールできるCisco IOS XEコマン...

- 質問313 Cisco PfRルート制御で直接サポートされない2つのルーティングプ...

- 質問314 どの正規表現がAS200に由来する接頭辞にマッチするか?

- 質問315 MPLS LDP IGP同期はリンク上で設定されます。そのリンク上のOSPF...

- 質問316 展示を参照してください。 (Exhibit) R2のルーティングテーブル...

- 質問317 展示を参照してください。 (Exhibit) NHRPの登録に失敗していま...

- 質問318 DHCPv6のプレフィックス委任にはどの3つのメッセージタイプが使...

- 質問319 EVCに関する3つの声明は本当ですか? (3つ選択してください)...

- 質問320 MLDメッセージのホップ制限はいくらですか?

- 質問321 どのステートメントはMLDについて真ですか?

- 質問322 OSPFv2パケットヘッダーではなく、OPSFv3パケットヘッダーに固有...

- 質問323 隣人募集メッセージの2つの機能を説明する2つのオプションはどれ...

- 質問324 展示を参照してください。 (Exhibit) どの声明が正式な旗が示し...

- 質問325 PfRパッシブモニタリングモードでTCPフローを測定できますか?...

- 質問326 EIGRPの近隣ロス検出を改善するために推奨される方法は何ですか...

- 質問327 GETVPNと一緒に使用すると、主要なサーバーはどの3つの役割を果...

- 質問328 L2TPv3 pseudowireクラスの下でip pmtuコマンドを設定すると、パ...

- 質問329 WANイーサネットサービスに関する真の記述はどれですか?

- 質問330 EIGRP HMAC-SHA2認証を設定するために必要な最小構成ステップは...

- 質問331 IS-ISに関する3つの声明は本当ですか? (3つ選択してください)...

- 質問332 展示を参照してください。 (Exhibit) これはエリア110のASBRの設...

- 質問333 展示を参照してください。 (Exhibit) Gig0 / 0のEIGRP helloとho...

- 質問334 展示を参照してください。 R1は図のように構成されています。 R1...

- 質問335 展示を参照してください。 (Exhibit) このVRF-Liteで設定されたP...

- 質問336 IP SLAレスポンダの使用によってどのIP SLA操作タイプが強化され...

- 質問337 IS-IS NET内でシステムIDを構成するバイト数は何バイトですか?...

- 質問338 どちらのタイマー満了により、EIGRPルートがアクティブになるこ...

- 質問339 展示を参照してください。 (Exhibit) 出力に関する2つのステート...

- 質問340 展示を参照してください。 (Exhibit) R3はR1からのソースである...

- 質問341 EIGRPにおけるポイズンリバースの機能に関する真の記述はどれで...

- 質問342 展示を参照してください。 (Exhibit) 結合グループのどの部分が...

- 質問343 展示を参照してください。 (Exhibit) 出力に関する2つのステート...

- 質問344 どの2つのオプションがEEMポリシーの必須部分ですか? (2つを選...

- 質問345 展示を参照してください。 (Exhibit) 最初のホップPIM IPv6ルー...

- 質問346 MSSについての真実は?

- 質問347 ゼロ以外の転送先アドレスは、タイプ5のLSAで何を示していますか...

- 質問348 どのプロトコルがmtraceパケットのカプセル化プロトコルですか?...

- 質問349 展示を参照してください。 (Exhibit) トラフィックを管理するた...

- 質問350 展示を参照してください。 (Exhibit) IPSECトンネルが確立できな...

- 質問351 LLDPはネットワークデバイスの検出にどの3つのTLVを使用しますか...

- 質問352 展示を参照してください。 (Exhibit) あなたはPE3上に新しいVRF...

- 質問353 ブリッジ保証に関する3つの声明は本当ですか? (3つ選択してく...

- 質問354 EIGRP要約漏れの目的は何ですか?

- 質問355 どの2つのステートメントがEPLについて真実ですか? (2つを選択...

- 質問356 どの2つのオプションはEIGRPルート認証暗号化モードですか? (2...

- 質問357 展示を参照してください。 (Exhibit) ネットワークが過度な出力...

- 質問358 どの2つのオプションは、OSPFv3ルータがクリアアドレスファミリ...

- 質問359 展示を参照してください。 (Exhibit) R3は、R1を通る経路がホス...

- 質問360 展示を参照してください。 (Exhibit) ポートが図のように設定さ...

- 質問361 展示を参照してください。 (Exhibit) ルータ1とルータ2はHSRPを...

- 質問362 IPv6マルチキャストについて真となる記述はどれですか? (2つを...

- 質問363 展示を参照してください。 (Exhibit) このCOS-DSCPマッピングに...

- 質問364 Unified MPLSの主要コンポーネントは何ですか?

- 質問365 実行中のスイッチのネイティブVLAN上のBPDUの宛先マルチキャスト...

- 質問366 展示を参照してください。 (Exhibit) 設定がTelnetトラフィック...

- 質問367 展示を参照してください。 どちらのステートメントが正しいので

- 質問368 6PEが2つのMPLSラベルを1つではなくデータプレーンで使用する理...

- 質問369 ある企業は、EBGPを使用して複数のインターネットプロバイダにマ...

- 質問370 どの2つのDHCPメッセージが常にブロードキャストとして送信され...

- 質問371 展示を参照してください。 (Exhibit) 残りの設定でデフォルト値...

- 質問372 どの3つのルーティングプロトコルがTLVを利用していますか? (3...

- 質問373 ルータインターフェイスで設定できるセカンダリIPアドレスの最大...

- 質問374 どのISとISIS Level 1 ISがルーティング情報を交換しますか?...

- 質問375 展示を参照してください。 (Exhibit) このポイントツーポイント...

- 質問376 Cisco HDLCに関する3つの声明は本当ですか? (3つ選択してくだ...

- 質問377 展示を参照してください。 すべてのスイッチにはデフォルトのブ

- 質問378 展示を参照してください。 (Exhibit) OSPFがネットワーク上に実...

- 質問379 展示を参照してください。 (Exhibit) どの技術をスイッチ上で使...

- 質問380 OSPFv2と同様に、OSPFv3も仮想リンクをサポートしています。どの...

- 質問381 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問382 展示を参照してください。 (Exhibit) デバイスルーティングテー...

- 質問383 展示を参照してください。 (Exhibit) IPSecトンネルが確立できな...

- 質問384 BPDUフレームの宛先MACアドレスは何ですか?

- 質問385 展示を参照してください。 (Exhibit) この構成に関する2つのステ...

- 質問386 展示を参照してください。 (Exhibit) 出力に関する3つのステート...

- 質問387 展示を参照してください。 (Exhibit) このポイントツーポイント...

- 質問388 IPv6ネットワーク上のパケット断片化に関する2つのステートメン...

- 質問389 ルータがeBGPピアにアップデートを送信したときに更新されるBGP...

- 質問390 DMVPNを実装するためのベストプラクティスはどれですか? (3つ...

- 質問391 ユニキャスト・フラッディングの原因は何ですか?

- 質問392 MPLS EXP(実験)ビットの新しい指定は何ですか?

- 質問393 展示を参照してください。 (Exhibit) ホストAからのICMPエコー要...

- 質問394 シスコエクスプレスフォワーディングはロードバランシングにいく

- 質問395 展示を参照してください。 (Exhibit) ルート更新にはどの2つのル...

- 質問396 条件付き広告についてはどちらの記述が正しいですか?

- 質問397 SSHを有効にするにはどの3つのステップが必要ですか? (3つ選択...

- 質問398 どのNHRPネットワークIDについての記述が正しいのですか?

- 質問399 IS-ISに関する2つの声明は本当ですか? (2つを選択してください...

- 質問400 展示を参照してください。 (Exhibit) プレフィックス1.1.1.1/32...

- 質問401 展示を参照してください。 (Exhibit) R1は相互再分配を実行して...

- 質問402 ネイバのリンク層アドレスがわかっているときに、ネイバへの接続

- 質問403 ルート再配布に適用されるメトリックスタイルのワイドステートメ

- 質問404 コマンド距離bgp 90 60 120に関する2つのステートメントは本当で...

- 質問405 展示を参照してください。 (Exhibit) Router-Aに接続されている...

- 質問406 どのOSPFループフリー代替機能についての記述は本当ですか?

- 質問407 STPドメインでは、非ルートスイッチに対して2つのステートメント...

- 質問408 展示を参照してください。 (Exhibit) icmpクラスのトラフィック...

- 質問409 rekeyメッセージの機能を説明するステートメントはどれですか?...

- 質問410 EIGRPシーケンスTLVパケットの機能は何ですか?

- 質問411 Route Target Constraintの目的は何ですか?...

- 質問412 sync yesオプションを使用すると、EEMアプレットのどの変数が設...

- 質問413 コントロールプレーンポリシングを使用して、エッジルータで保護

- 質問414 展示を参照してください。 (Exhibit) この出力にはリターンコー...

- 質問415 展示を参照してください。 (Exhibit) ルータAとルータBはイーサ...

- 質問416 展示を参照してください。 (Exhibit) ピアが正しく設定され、イ...

- 質問417 どのタイプのEIGRP設定でEIGRP IPv6 VRF-Liteを利用できますか?...

- 質問418 展示を参照してください。 (Exhibit) 両方のルータR4とR5のイン...

- 質問419 ネットワーク内にアプリケーション層ゲートウェイを実装すること

- 質問420 展示を参照してください。 (Exhibit) サービスプロバイダーSP 1...

- 質問421 Cisco PfRはどの3つのオプションを使用してトラフィックルーティ...

- 質問422 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問423 EIGRP OTPルートリフレクタのOTPインターフェイスでは、どの2つ...

- 質問424 展示を参照してください。 (Exhibit) このDMVPNフェーズIIスポー...

- 質問425 展示を参照してください。 (Exhibit) R1とR2のこれらの設定では...

- 質問426 展示を参照してください。 (Exhibit) このルータではどのコマン...

- 質問427 フォワーディングテーブルにバックアップパスをインストールでき

- 質問428 展示を参照してください。 すべてのスイッチにはデフォルトのブ

- 質問429 展示を参照してください。 (Exhibit) ルータR1、R2、およびR3は...

- 質問430 OTVに関して真実なのはどちらのステートメントですか? (2つを...

- 質問431 NO:14 どの2つのステートメントがユニキャストRPFについて真実...

- 質問432 VTPバージョン3に関する3つのステートメントはどれですか? (3...

- 質問433 展示を参照してください。 (Exhibit) AS#1とAS#2は、互いに複...

- 質問434 IS-ISに関する3つの声明は本当ですか? (3つ選択してください)...

- 質問435 展示を参照してください。 (Exhibit) Cisco IOS XEソフトウェア...

- 質問436 PVST +からRapid PVST +にネットワークを移行すると、どちらの機...

- 質問437 展示を参照してください。 (Exhibit) すべてのスイッチはCiscoス...

- 質問438 BGPコミュニティ属性に関する2つのステートメントは本当ですか?...

- 質問439 展示を参照してください。 (Exhibit) この構成のデバイスはネッ...

- 質問440 展示を参照してください。 (Exhibit) R2はEIGRPとBGPの間で相互...

- 質問441 どのタイプのポートでルートガードが有効になっていますか?

- 質問442 どちらのソリューションでUDPレイテンシを削減できますか? (2...

- 質問443 スタティックNATに関する2つのステートメントは本当ですか? (2...

- 質問444 どのステートメントがトランキングに関して正しいですか?

- 質問445 展示を参照してください。 (Exhibit) その理由から、自律システ...

- 質問446 ISAKMP / IPsecの確立のためにメインモードの代わりにアグレッシ...

- 質問447 展示を参照してください。 (Exhibit) ISISがデフォルトメトリッ...

- 質問448 ネットワーク内でNATアプリケーション層ゲートウェイを実装する...

- 質問449 どのタイプのEIGRPルートがauto-summaryコマンドによって要約さ...

- 質問450 複数のEVCと複数のトラフィッククラスを持つEVPL回線のサービス...

- 質問451 Cisco IOSソフトウェアでは、RADIUS変更要求でサポートされてい...

- 質問452 どの輻輳回避または輻輳管理技術がグローバル同期を引き起こす可

- 質問453 私たちのASに直接接続されているAS 200のプレフィックスに一致す...

- 質問454 passive-interfaceコマンドはどこで使用されるべきですか?...

- 質問455 SPANセッションがトラフィックをコピーできる送信元は、どの3つ...

- 質問456 展示を参照してください。 (Exhibit) どちらの陳述が正しい?...

- 質問457 EIGRPルーティングで新しいアドレス指定を実装しており、ルーテ...

- 質問458 展示を参照してください。 (Exhibit) VPNソリューションに関する...

- 質問459 PE-CE間でOSPFを実行しているときにPEがVPN-IPv4ルートを作成す...

- 質問460 どちらのオプションがEIGRP OTPの利点ですか? (2つを選択して...

- 質問461 どの3つの機能がIPv6のファーストホップセキュリティスイートの...

- 質問462 IPv4オプションタイプサブフィールドのサブフィールドはどの3つ...

- 質問463 IS-IS L1 / L2ルータのリンクステートPDUに、エリアの潜在的な出...

- 質問464 OSPFv3がネイバー間の通信を保護するために使用する認証方式はど...

- 質問465 確立されたBGPセッションに影響を与えずにBGPルーティングテーブ...

- 質問466 ソースツリーとRPFを使用するマルチキャストプロトコルはどれで...

- 質問467 展示を参照してください。 (Exhibit) GigabitEthernet0管理イン...

- 質問468 ルータR1上のL2 VPN動的擬似回線接続で制御ワードを有効にする方...

- 質問469 シスコエクスプレスフォワーディングの偏波を除去するために、ど