- ホーム

- CompTIA

- CAS-004-JPN - CompTIA Advanced Security Practitioner (CASP+) Exam (CAS-004日本語版)

- CompTIA.CAS-004-JPN.v2025-09-17.q299

- 質問177

有効的なCAS-004-JPN問題集はJPNTest.com提供され、CAS-004-JPN試験に合格することに役に立ちます!JPNTest.comは今最新CAS-004-JPN試験問題集を提供します。JPNTest.com CAS-004-JPN試験問題集はもう更新されました。ここでCAS-004-JPN問題集のテストエンジンを手に入れます。

CAS-004-JPN問題集最新版のアクセス

「620問、30% ディスカウント、特別な割引コード:JPNshiken」

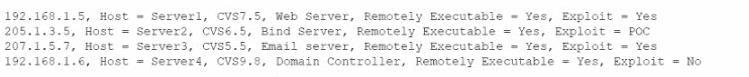

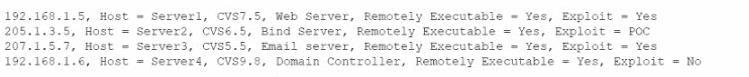

セキュリティアナリストが次の脆弱性評価レポートを確認しています。

インターネットに接続されたホストに対する攻撃を最小限に抑えるために、最初にパッチを適用する必要があるのは次のどれですか?

インターネットに接続されたホストに対する攻撃を最小限に抑えるために、最初にパッチを適用する必要があるのは次のどれですか?

正解:A

- 質問一覧「299問」

- 質問1 インシデント対応チーム内の複数の部門の代表者と災害復旧シナリ

- 質問2 あなたは、規範的なフレームワークに準拠するために取り組んでい

- 質問3 セキュリティ アナリストには、CVE を識別するために、次の部分...

- 質問4 CRM企業がCSPのPaaSサービスを活用してSaaS製品をホスティング・...

- 質問5 セキュリティ エンジニアは、社内で開発された基幹業務ソフトウ

- 質問6 最高セキュリティ責任者 (CSO) は、セキュリティ チームに次の要...

- 質問7 エンジニアリングチームは、特殊な在庫管理用途に使用するモバイ

- 質問8 セキュリティ管理者は、小規模な新興企業が製品価格の更新を提供

- 質問9 サイバーセキュリティ アナリストは、企業が改善された電子メー

- 質問10 ユーザーが企業のラップトップからインターネット バンキングの ...

- 質問11 ある企業が新しいビデオカードを発売しました。供給が限られてお

- 質問12 ソフトウェア開発会社の管理者は、デジタル署名によって自社アプ

- 質問13 署名されたアプリケーションは、以下によってリスクを軽減します

- 質問14 新しい銀行口座にアクセスするための顧客登録プロセスの一環とし

- 質問15 セキュリティ エンジニアは、次の要件を満たすソリューションを

- 質問16 金融機関には、現在次のコントロールを採用している複数の機関が

- 質問17 ある企業は、モバイルアプリを利用せず、ブラウザからアクセスで

- 質問18 ある企業が、顧客向けの外部アプリケーションを作成しました。セ

- 質問19 最近のセキュリティ評価により、Wi-Fi を EAP-TLS を必要とする ...

- 質問20 セキュリティ エンジニアは、開発チームが機密性の高い環境変数

- 質問21 ある企業では BYOD ポリシーを採用しており、セキュリティ要件を...

- 質問22 ある企業は、ウェブサーバーがライバル企業に侵入されたのではな

- 質問23 金融サービス会社は、電子メール サービスをオンプレミス サーバ...

- 質問24 あるISPは、一部の顧客から、ISPのウェブサイトのURLの一部を入...

- 質問25 医用画像会社のシステム管理者が、汎用ファイル サーバーで保護

- 質問26 ある組織は、アプリケーションを本番環境に導入する前に検証する

- 質問27 セキュリティ管理者は、メールのエンベロープに偽造された送信者

- 質問28 ユーザーが不審な電子メールをレビューのためにセキュリティ ア

- 質問29 アプリケーション開発者は、アプリケーションにサードパーティの

- 質問30 セキュリティ エンジニアは、ローカル管理者アカウントの可視性

- 質問31 ある企業が、サブスクリプション型サービスのeコマース取引を実

- 質問32 組織は、データをバックアップしてすぐに利用できるようにするこ

- 質問33 小規模な銀行の最高情報セキュリティ責任者 (CISO) には、コア ...

- 質問34 セキュリティ エンジニアが組み込み施設自動化システムのセキュ

- 質問35 ある組織は知的財産データをオンプレミスから CSP に移動してお...

- 質問36 管理オーバーヘッドを最小限に抑えながら、従業員の MFA シード...

- 質問37 ある SaaS スタートアップは、DevSecOps プログラムを成熟させつ...

- 質問38 内部セキュリティ監査により、現在、ネットワーク スイッチを管

- 質問39 セキュリティ エンジニアはサービス プロバイダーに勤務し、少数...

- 質問40 アプリケーション セキュリティ エンジニアは、SAML を使用する...

- 質問41 ある企業が、データベースに保存されているデータを非表示にする

- 質問42 会社の最高情報セキュリティ責任者は、会社が提案したクラウドへ

- 質問43 あるソフトウェア開発会社が、自社のソーシャルメディアプラット

- 質問44 ディザスタ リカバリ チームは、前回のディザスタ リカバリ パラ...

- 質問45 一般的な産業用プロトコルには、次の特性があります。 * 認証/セ...

- 質問46 アナリストは、社内でフィッシング攻撃を手動で処理する現在のプ

- 質問47 企業の SOC は、特定の脆弱性を利用したアクティブなキャンペー...

- 質問48 次のうち、平文を知らなくても暗号文内のデータの計算と分析を可

- 質問49 クラウドドキュメントリポジトリ内の複数のラベルなし文書にカー

- 質問50 ジュニア開発者は、新しいマルウェアがAdvanced RISC Machine(A...

- 質問51 開発者は、自動運転車のソフトウェアにPKIを可能な限り効率的か...

- 質問52 組織がベンダー リスク レジストリを作成して維持することの主な...

- 質問53 内部監査の結果、複数の従業員が、過去に公開された侵害パスワー

- 質問54 組織は、パスポート番号などの機密 Pll および ID 情報を処理す...

- 質問55 法執行機関が組織に対し、捜査開始を通知しました。組織が最初に

- 質問56 セキュリティチームは、セキュリティ侵害に関連する様々な種類の

- 質問57 セキュリティ アナリストは、悪意のあるコードが Linux システム...

- 質問58 セキュリティ アーキテクトは、新しいアプリケーションについて

- 質問59 新興企業の最高情報セキュリティ責任者は、セキュリティ エンジ

- 質問60 Web サーバーからの次のログ スニペットがあるとします。 (Exhib...

- 質問61 ある企業は、脆弱なアプリケーションを書き直し、最近のエクスプ

- 質問62 セキュリティ アナリストは SIEM イベントをレビューしています...

- 質問63 ある企業は、モノリシック アプリケーションをリファクタリング

- 質問64 複数のサーバーの OS が、原因不明のほぼ同時にクラッシュしまし...

- 質問65 ある開発者が、企業向けの新しいモバイル アプリケーションを作

- 質問66 次のテクノロジーのうち、生体認証リーダー近接バッジ入力システ

- 質問67 小規模企業は、モバイル デバイスを使用しているゲストに、最初

- 質問68 セキュリティアーキテクトは、二者間で受信されたパケットが改ざ

- 質問69 セキュリティ アナリストは、次の出力を確認しています。 (Exhib...

- 質問70 ある企業が毎年実施している攻撃対象領域分析において、想定外の

- 質問71 企業は、資格情報を有効にするハッカーによって繰り返し侵害され

- 質問72 攻撃者がハードウェア メーカーのコード ベースに侵入し、コード...

- 質問73 サーバーが侵害された後、インシデント対応者はログ ファイルを

- 質問74 会社のセキュリティ エンジニアが職場に到着すると、次のシナリ

- 質問75 社内のセキュリティ評価者は、月次の資産レビュー中に、企業の I...

- 質問76 ある組織は、サポート終了となったオペレーティングシステムでの

- 質問77 ある企業が最近SaaS企業を買収し、ギャップ分析を実施しました。...

- 質問78 監査人は、Web アプリケーションからのログを確認して、インシデ...

- 質問79 クラウド セキュリティ エンジニアは、クラウドでホストされる W...

- 質問80 会社 A は会社 B と合併します。 会社 A は小規模な地元企業です...

- 質問81 攻撃者が発電サイトに侵入し、安全計装システムを無効にしました

- 質問82 セキュリティ管理者は、次のようなセキュリティソリューションを

- 質問83 準同型暗号化の一般的な使用例を最もよく説明しているものは次の

- 質問84 セキュリティ エンジニアは、従業員が有線ネットワークの範囲内

- 質問85 ある医療システムが最近ランサムウェア攻撃に見舞われました。そ

- 質問86 セキュリティエンジニアは、ファイアウォールチームから、特定の

- 質問87 セキュリティアーキテクトは、DevSecOpsとSOARイニシアチブのた...

- 質問88 セキュリティ エンジニアが Apache Web サーバーのログを確認し...

- 質問89 ある組織では、ネットワーク上の SCADA デバイスを監視するため...

- 質問90 最高情報責任者 (CIO) は、組織全体にエンタープライズ モビリテ...

- 質問91 クライアントがプロジェクトにスコープを追加しています。クライ

- 質問92 システム管理者は、組織内の一連の情報システムに対して脆弱性ス

- 質問93 ある企業は、サイバーセキュリティ防御の強化を目指しており、ネ

- 質問94 セキュリティ エンジニアは、会社の Web サイトでユーザーに次の...

- 質問95 監査人は、保存されている文書をスキャンして機密テキストを探す

- 質問96 セキュリティ エンジニアはインシデントを調査し、不正なデバイ

- 質問97 セキュリティ アーキテクトが、Web サイトの脆弱性をテストして...

- 質問98 ある医療企業は、データセンターの物理的能力とコンピューティン

- 質問99 セキュリティ エンジニアは、次のような最近のデータ侵害インシ

- 質問100 インターネットの使用が厳しく監視されている外国に出張する役員

- 質問101 ある組織は、パスポート番号などの機密性の高い個人情報(PI)や...

- 質問102 新しい Web サーバーは、新しいセキュア バイ デザインの原則と ...

- 質問103 CSP の観点から最も重要なクラウド固有のリスクは次のうちどれで...

- 質問104 システム管理者は、ネットワークに接続する前にホスト システム

- 質問105 小さな会社は、運用コストを削減する必要があります。ベンダーは

- 質問106 ある組織は、様々なオペレーティングシステムで一般的に使用され

- 質問107 ある組織がリスク評価を実施したところ、従業員の 50% 未満しか...

- 質問108 ソフトウェア開発会社は、そのソフトウェア バージョンを Web ポ...

- 質問109 ある企業の最高情報セキュリティ責任者(CISO)は、ランサムウェ...

- 質問110 PKIエンジニアが組織のCA用の証明書テンプレートを定義しており...

- 質問111 レコードレベルの暗号化が一般的に使用されるのは次のうちどれで

- 質問112 セキュリティ管理者は、人事部門内の複数のサイトに X.509 ソリ...

- 質問113 衛星通信 ISP は、非推奨のハードウェアとソフトウェアを使用し...

- 質問114 サイバーセキュリティ事件の後、裁判官は企業が適切なフォレンジ

- 質問115 セキュリティ アナリストは、ユーザーが 0 から 9 までの番号の...

- 質問116 セキュリティアーキテクトは、会社のモノリシックなソフトウェア

- 質問117 ある大手通信機器メーカーは、最初の応答者をサポートする新しい

- 質問118 ソフトウェア開発会社は、ユーザーがソフトウェアをインストール

- 質問119 モバイル アプリケーション開発者は、グローバルで拡張性の高い

- 質問120 組織は、外部の要件に従ってシステムとデータを分類する必要があ

- 質問121 政府機関のサイバーアナリストは、PLLの保護方法について懸念を...

- 質問122 開発者は次のコード スニペットを実装します。 (Exhibit) コード...

- 質問123 セキュリティチームは、ウェブサーバーのパフォーマンスに問題を

- 質問124 ある企業の最高情報責任者(CIO)は、セキュリティ強化のため、...

- 質問125 セキュリティ上の欠陥が発見されてレガシー ストリーム暗号が廃

- 質問126 セキュリティ アナリストは、会社の WAF が適切に構成されていな...

- 質問127 企業は、対象データの処理および保管の制約を定義するパートナー

- 質問128 最高情報セキュリティ責任者は、Web アプリケーションに使用され...

- 質問129 イベントのレビュー中に、セキュリティ アナリストは、FIM シス...

- 質問130 企業は、コードを本番環境にプロモートする際の変更管理アクティ

- 質問131 コンプライアンス担当者は、個人のデータを保護するための適切な

- 質問132 最近の侵入テストレポートの調査結果から、クロスサイトスクリプ

- 質問133 リモートから電話をかけてくる従業員を認証するには、企業のヘル

- 質問134 ネットワーク防御の取り組み中に、レッドチームは次のレジストリ

- 質問135 セキュリティ管理者は、内部関係者攻撃に対するインシデント対応

- 質問136 ある小売企業は、APTに特化したMITRE ATT&CKフレームワーク...

- 質問137 セキュリティ チームは、組織を離れたスタッフ メンバーからの共...

- 質問138 ある企業は、内部者による盗難により、毎年数百台のモバイルデバ

- 質問139 アナリストは、企業への攻撃を成功させるために考えられる解決策

- 質問140 セキュリティ エンジニアは、解雇された従業員のアカウントが無

- 質問141 内部ユーザーは、外部組織の1人を除くすべての受信者に暗号化さ

- 質問142 最近のセキュリティ インシデントの調査中、セキュリティ アナリ...

- 質問143 最高情報責任者 (CIO) は、フォーマット パートナーシップを確立...

- 質問144 従来のオンプレミスのインフラストラクチャ構成と比較して、CSP ...

- 質問145 PKI は、変更管理プロセスにおけるセキュリティ要件をサポートす...

- 質問146 マネージド セキュリティ プロバイダー (MSP) は、完全なデジタ...

- 質問147 開発チームは、設定を確認し、購入したライセンス キーを入力す

- 質問148 次のプロトコルのうち、PAN ネットワークの作成を可能にする低電...

- 質問149 IPSecソリューションを導入中です。VPNコンセントレータとAAAサ...

- 質問150 デジタル トランスフォーメーションを実施中の企業は、CSP の回...

- 質問151 ある組織がコンテナ化されたアプリケーションを開発しました。こ

- 質問152 法医学調査官は、インシデントに対応してラップトップで証拠を収

- 質問153 開発プロセス中に、チームは書き換えが必要な主要コンポーネント

- 質問154 最近リポジトリへの一時的なアクセス権を付与されたサードパーテ

- 質問155 セキュリティ コンサルタントは、単一のアクセス ポイントを備え...

- 質問156 セキュリティ エンジニアが DLP を実装しています。セキュリティ...

- 質問157 準同型暗号化の一般的な使用例を最もよく説明しているものは次の

- 質問158 セキュリティアーキテクトは、秘密暗号キーの公開が疑われるもの

- 質問159 内部リソースの制約のため、管理チームは主任セキュリティ アー

- 質問160 あるソフトウェア開発者は、機械学習をベースとした独自の脅威検

- 質問161 ある組織は、開発者が成果物を本番環境に直接デプロイできないよ

- 質問162 リソースがクラウド環境で実行されている場合に最適なディザスタ

- 質問163 多国籍企業がハッキング被害に遭いましたが、インシデント対応チ

- 質問164 ソフトウェア保証評価中に、エンジニアはソース コードに strcpy...

- 質問165 ある企業が新しいサービスを開始し、ユーザーがサービスにアクセ

- 質問166 あるグローバル金融機関のセキュリティアナリストは、クラウドベ

- 質問167 大規模な多国籍メーカーのセキュリティ アーキテクトは、トラフ

- 質問168 セキュリティアナリストは、リスク登録簿に重要な情報を提供する

- 質問169 セキュリティ コンサルタントは、次の要件を備えたクライアント

- 質問170 システム管理者は、組織内の一連の情報システムに対して脆弱性ス

- 質問171 セキュリティ管理者は、水平方向の移動攻撃に対してドメイン コ

- 質問172 セキュリティエンジニアは、組織の機密データを保護するクラウド

- 質問173 ユーザーから、Webサーバーにアクセスできないという報告があり...

- 質問174 企業は、自社のワークロードを専らオンプレミスの IT インフラス...

- 質問175 製薬会社は最近、顧客向けの Web ポータルでセキュリティ違反を...

- 質問176 セキュリティ アナリストは、新しい API を評価する任務を負って...

- 質問177 セキュリティアナリストが次の脆弱性評価レポートを確認していま

- 質問178 セキュリティ エンジニアは、次の要件を満たしながら、モバイル ...

- 質問179 ソフトウェア開発会社は、ソフトウェア サプライ チェーンに対す...

- 質問180 中規模の企業は、有害事象により、サーバーがクラッシュし、大規

- 質問181 会社の従業員は、海外旅行中に会社のシステムにアクセスすること

- 質問182 ある組織は、世界中の複数の遠隔地の顧客に利用されるソーシャル

- 質問183 最高情報セキュリティ責任者 (CISO) は新しい会社と協力しており...

- 質問184 e コマース企業はオンプレミスで Web サーバーを実行しており、...

- 質問185 ある企業は、新しい決済システム オファリングのフロント エンド...

- 質問186 モバイル デバイス ハードウェア メーカーは、新しいモバイル プ...

- 質問187 セキュリティ アナリストが、バッファ オーバーフロー攻撃の可能...

- 質問188 捜査または訴訟中に証拠の検索と収集が含まれるプロセスは次のど

- 質問189 企業は、住宅ローン承認の要求を処理するために、EU に居住する...

- 質問190 セキュリティ アナリストは、ハッカーがいくつかのキーを発見し

- 質問191 あるソフトウェア会社では、次の要件を満たす暗号を使用してデー

- 質問192 ある組織は、eコマースサイトをクラウドで運用しています。この

- 質問193 ソフトウェア開発者は、Webアプリケーションに認証方式を追加す...

- 質問194 セキュリティ アナリストは、組織のコンテナ化の概念を調査して

- 質問195 セキュリティ アーキテクトがコードの一部を調べて、次のことを

- 質問196 新人開発者は、高度な RISC マシン (ARM) CPU に対する新しいマ...

- 質問197 HVAC業者が、社内の機器に関する問題をリモートサポート/トラブ...

- 質問198 事業継続計画における机上演習の活用を最もサポートしている目標

- 質問199 ある銀行は、最新の脅威に対するセキュリティ対策を強化するため

- 質問200 組織内のセキュリティ チームとビジネス ユニットの間の期待値を...

- 質問201 セキュリティアナリストは、最近の侵入テストから得られたデータ

- 質問202 ある企業は最近、SIEMを導入し、ファイアウォール、ファイルサー...

- 質問203 あるエンジニアは、オンプレミスでホストされているウェブアプリ

- 質問204 セキュリティアナリストは、外部向けメールサーバーへのログイン

- 質問205 企業のネットワーク上のホストが、SMB 経由で拡散していると思わ...

- 質問206 ある企業が新製品に関連する規制要件を検討した結果、経営陣が生

- 質問207 機密性の高いデータを扱う顧客にサービスを提供する会社は、動的

- 質問208 ある企業は、ホリデー シーズンの準備として、小売販売を管理す

- 質問209 ソフトウェア開発会社が、顧客が使用できる SaaS ベースのパスワ...

- 質問210 ある企業は、新しいマルウェアによるエンドポイントでの複数のサ

- 質問211 セキュリティ エンジニアは、同社の人気のある Web アプリケーシ...

- 質問212 ある組織は、仮想イベント サービスを世界中のクライアントに提

- 質問213 最近の監査で、複数の従業員がバッジを使用してセキュリティ保護

- 質問214 システム エンジニアは、デジタル証明書を使用してラップトップ

- 質問215 ある企業では、オンライン ストアに対するネットワーク ベースの...

- 質問216 最近、同じ業種の大手エンジニアリング企業2社が、サイバー脅威

- 質問217 セキュリティ チームは、修復の進行状況を追跡するためのチケッ

- 質問218 最高情報セキュリティ責任者は、従業員が「インターネットから悪

- 質問219 ある会社では最近、新しいアプリケーションをサポートするために

- 質問220 複数の拠点を持つ企業が、インフラストラクチャに対してクラウド

- 質問221 組織は、会社所有の資産がネットワーク外にある場合、または VPN...

- 質問222 セキュリティマネージャーは、組織をゼロトラスト・アーキテクチ

- 質問223 世界的なパンデミックにより、会社のすべてのスタッフがリモート

- 質問224 重要度の低いサードパーティ ベンダーを組織が評価したところ、

- 質問225 地域と予算の制約により、組織のサテライト オフィスには、組織

- 質問226 保管過程が壊れた場合に何が起こるかを最もよく説明しているもの

- 質問227 ICS に出力する電力量を伝えるメッセージを制御するために暗号化...

- 質問228 クラウド セキュリティ アーキテクトは、VMS を強化するソリュー...

- 質問229 マルウェア対策のコストがマルウェアの脅威による潜在的な損失を

- 質問230 ある組織は、ファイルシステム上に機密情報を永続的に保存する必

- 質問231 小さな会社が最近、軍事計画のプロトタイプ技術を開発しました。

- 質問232 ヘルプ デスクの技術者は、ユーザーが昨夜 Internet Explorer か...

- 質問233 米国とヨーロッパに顧客を持つ企業は、自社のコンテンツを確実に

- 質問234 SaaSソリューションを提供する組織が、最近、顧客データの損失を...

- 質問235 セキュリティエンジニアがマルチホームLinuxシステムの脆弱性管...

- 質問236 ある建築会社はセキュリティ チームと協力して、一般に漏洩した

- 質問237 セキュリティは、マーケティング部門が組織のソーシャル メディ

- 質問238 リスク戦略の一環として、企業はサイバーセキュリティ インシデ

- 質問239 ある組織が開発したソーシャル メディア アプリケーションは、世...

- 質問240 ある組織の財務システムが最近攻撃を受けました。フォレンジック

- 質問241 ランサムウェアは、大手金融機関の人事ファイル共有全体を暗号化

- 質問242 IT 部門は現在、エンタープライズ DLP ソリューションの実装に取...

- 質問243 ある企業は、CRM プラットフォーム全体をすべてのユーザーに一度...

- 質問244 次の用語のうち、CASB またはサードパーティ エンティティへの暗...

- 質問245 アナリストは、ウェブサイトで公開されているすべての画像と文書

- 質問246 アプリケーション移行のためのアーキテクチャのセキュリティ レ

- 質問247 SOC アナリストは侵害の可能性に関するアラートを受け取り、次の...

- 質問248 市政府の IT ディレクターは市議会から、大規模な連邦補助金の交...

- 質問249 ソフトウェア開発者は、大規模な多国籍企業向けにアプリケーショ

- 質問250 CIRT メンバーの Ann は、数百の仮想サーバーと数千のエンドポイ...

- 質問251 SOC アナリストは、外部の公開された Web サーバーでの悪意のあ...

- 質問252 セキュリティエンジニアは、従業員ユーザーのウェブトラフィック

- 質問253 デジタル証拠を法廷に提出するには、証拠は次のとおりである必要

- 質問254 セキュリティ エンジニアは、更新とパッチ適用がサポートされな

- 質問255 セキュリティエンジニアが最近導入されたWebアプリケーションの...

- 質問256 セキュリティアーキテクトは、リモートホストのIDを保証したいと...

- 質問257 セキュリティアナリストは、本番環境のアプリケーションサーバー

- 質問258 中小企業では、制作および販売するオーディオ録音の盗難を検出す

- 質問259 サイバーセキュリティアナリストは、潜在的なインシデントが発生

- 質問260 ある企業は、識別属性を追加せずに、独自の文書内に秘密裏に所有

- 質問261 Web アプリケーション サーバーは、パッチが適用されていない RC...

- 質問262 セキュリティ アナリストは、データがオンライン プロセスに注入...

- 質問263 企業は SSL インスペクションを実装しています。今後 6 か月の間...

- 質問264 敵対的シミュレーション演習中に、外部のチームが、組織に検知さ

- 質問265 ある組織には、本社から約 10 マイル (16 km) 離れた安全な製造...

- 質問266 セキュリティ管理者は、Web アプリケーションから特定のデータへ...

- 質問267 あなたは、会社の特権ネットワークからの Nmap スキャン出力を解...

- 質問268 組織は、運用環境のシステムをオンプレミス環境からクラウド サ

- 質問269 ある企業は、インフラストラクチャ全体を更新中です。 この企業

- 質問270 銀行のリスク委員会に最新の指標を提供する最高情報セキュリティ

- 質問271 セキュリティ チームは、会社の公開アプリケーションに対してリ

- 質問272 組織がデジタル署名されたコードの利用を好む理由を最もよく説明

- 質問273 ある大学では、自社開発のID管理システムを通じて、全職員と学生...

- 質問274 経理チームのメンバーが、最高財務責任者 (CFO) のような人物か...

- 質問275 サイバーセキュリティ アナリストが、公開された可能性のある秘

- 質問276 クラウド環境では、プロバイダーは多くの運用業務を分担すること

- 質問277 セキュリティ アーキテクトが、会社の Web サイトのコードを確認...

- 質問278 ネットワーク チームは、会社の全従業員に安全なリモート アクセ...

- 質問279 ある組織では、リモート発信者の身元を確認するためにコール セ

- 質問280 過去 90 日間、多くのストレージ サービスがクラウド サービス環...

- 質問281 あるソフトウェア開発会社が、自社のソーシャルメディアプラット

- 質問282 脆弱性評価エンドポイントは、最新の調査結果のレポートを生成し

- 質問283 一部のユーザーが個人用デバイスを使用して保護された企業ウェブ

- 質問284 営業部門のユーザーが疑わしい添付ファイルを開きました。その後

- 質問285 セキュリティ アナリストは、Linux ワークステーション上のネッ...

- 質問286 Web ホスティング プロバイダーのシステム管理者は、すべての顧...

- 質問287 クライアントは、認証を必要としない一連の負荷分散された API ...

- 質問288 ネットワーク セキュリティ エンジニアは、サードパーティ ベン...

- 質問289 最高情報セキュリティ責任者 (CISO) は、内部ホストの脆弱性スキ...

- 質問290 技術者が、人気のオンライン マガジンにピン留めされた公開鍵に

- 質問291 米国に拠点を置く顧客のみを持つ企業が、他国の開発者に自社の W...

- 質問292 社内リソースの制約により、経営陣はプリンシパルセキュリティア

- 質問293 米国を拠点とする企業の不正調査に取り組んでいる法医学の専門家

- 質問294 組織のハント チームは、永続的な脅威が存在し、企業ネットワー

- 質問295 最高情報責任者 (CIO) は、次の要件を満たすクラウド ソリューシ...

- 質問296 ネットワーク管理者は、ラップトップを再起動しようとしているリ

- 質問297 サードパーティベンダーからの特定の受信トラフィックが高リスク

- 質問298 ある企業は、セキュリティ評価を実行するためにコンサルタントの

- 質問299 Web サービス プロバイダーは、契約上の要件を満たすために現在...