有効的な300-115問題集はJPNTest.com提供され、300-115試験に合格することに役に立ちます!JPNTest.comは今最新300-115試験問題集を提供します。JPNTest.com 300-115試験問題集はもう更新されました。ここで300-115問題集のテストエンジンを手に入れます。

300-115問題集最新版のアクセス

「162問、30% ディスカウント、特別な割引コード:JPNshiken」

switchport port-security violation protectコマンドによって何が達成されますか。

正解:C

説明/参照:

Explanation:

switchport port-securityポート違反保護コマンドを使用すると、スイッチは次のようなパケットをドロップします。

違反していますが、ログメッセージは生成されません。コマンドの完全な構文は、次のとおりです。

switch(config-if)#switchportポートセキュリティ違反保護

port-securityコマンドは、ポートを特定のMACアドレスにロックするために使用されます。ポートセキュリティを使用することができます

MACアドレスでポートへのアクセスを制限します。それはに適用することができます:

アクセスポート

VoIPポート

ハブに接続するポートなど、複数のMACアドレスが予想されるポート

トランクポートまたはEtherChannelの一部であるポートには適用できません。

このコマンドでは、protect、restrict、およびshutdownの3つのキーワードを使用できます。 restrictキーワードは言う

パケットをドロップし、違反しているパケットのログメッセージを生成するポート。 protectキーワード

違反しているパケットのログメッセージを生成せずにパケットをドロップするようにポートに指示します。の

shutdownキーワードを指定すると、違反が検出された場合にポートがerrdisableステートになります。

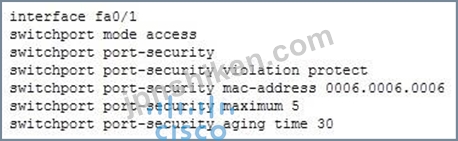

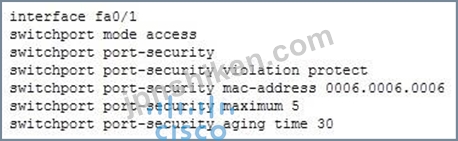

show runコマンドの一部の出力から生成された次の設定は、portを適用します。

Fa0 / 1インターフェイスに対するセキュリティ。それは5つのアドレスが時間にインターフェイスにアクセスするようにします。この数

ポートによって確認されたが現在非アクティブなアドレスを含みます。したがって、5つの住所

見られ、3つは非アクティブです、そして6番目のアドレスは許可されません。ポートセキュリティ

maximumコマンドが発行されていません。デフォルトの動作では、ポート上で1つのアドレスしか許可されません。

agingコマンドを使用して、無効なアドレスをアドレスのリストから削除することができます。

これにより、アクティブアドレスがポートにアクセスできるようになります。

上記の設定には、MACアドレス0006.0006.0006のスタティックエントリも含まれています。これの意味は

このアドレスは常にリストに含まれているので、実際には、この設定では他の4つの動的アドレスだけが残ります。

一度に接続できるMACアドレス。

ログメッセージを生成し、パケットをブロックしないという選択肢はありません。

目的:

インフラストラクチャセキュリティ

副目標:

スイッチセキュリティ機能の設定と確認

参考文献:

Cisco> Catalyst 6500 Release 15.0SYソフトウェアコンフィギュレーションガイド>セキュリティ>ポートセキュリティ>方法

ポートセキュリティの設定

Explanation:

switchport port-securityポート違反保護コマンドを使用すると、スイッチは次のようなパケットをドロップします。

違反していますが、ログメッセージは生成されません。コマンドの完全な構文は、次のとおりです。

switch(config-if)#switchportポートセキュリティ違反保護

port-securityコマンドは、ポートを特定のMACアドレスにロックするために使用されます。ポートセキュリティを使用することができます

MACアドレスでポートへのアクセスを制限します。それはに適用することができます:

アクセスポート

VoIPポート

ハブに接続するポートなど、複数のMACアドレスが予想されるポート

トランクポートまたはEtherChannelの一部であるポートには適用できません。

このコマンドでは、protect、restrict、およびshutdownの3つのキーワードを使用できます。 restrictキーワードは言う

パケットをドロップし、違反しているパケットのログメッセージを生成するポート。 protectキーワード

違反しているパケットのログメッセージを生成せずにパケットをドロップするようにポートに指示します。の

shutdownキーワードを指定すると、違反が検出された場合にポートがerrdisableステートになります。

show runコマンドの一部の出力から生成された次の設定は、portを適用します。

Fa0 / 1インターフェイスに対するセキュリティ。それは5つのアドレスが時間にインターフェイスにアクセスするようにします。この数

ポートによって確認されたが現在非アクティブなアドレスを含みます。したがって、5つの住所

見られ、3つは非アクティブです、そして6番目のアドレスは許可されません。ポートセキュリティ

maximumコマンドが発行されていません。デフォルトの動作では、ポート上で1つのアドレスしか許可されません。

agingコマンドを使用して、無効なアドレスをアドレスのリストから削除することができます。

これにより、アクティブアドレスがポートにアクセスできるようになります。

上記の設定には、MACアドレス0006.0006.0006のスタティックエントリも含まれています。これの意味は

このアドレスは常にリストに含まれているので、実際には、この設定では他の4つの動的アドレスだけが残ります。

一度に接続できるMACアドレス。

ログメッセージを生成し、パケットをブロックしないという選択肢はありません。

目的:

インフラストラクチャセキュリティ

副目標:

スイッチセキュリティ機能の設定と確認

参考文献:

Cisco> Catalyst 6500 Release 15.0SYソフトウェアコンフィギュレーションガイド>セキュリティ>ポートセキュリティ>方法

ポートセキュリティの設定

- 質問一覧「495問」

- 質問1 ポートセキュリティの考えられる結果は何ですか?

- 質問2 コアネットワークビルで作業している間に、技術者が誤って次の間

- 質問3 音声VLANをシスコの電話機に伝播するために使用されるプロトコル...

- 質問4 スーパーバイザエンジンモジュールのどの冗長モードで、次のすべ

- 質問5 展示を参照してください。 (Exhibit) どのオプションが、GLBP設...

- 質問6 どのコマンドが、 "login"という名前のログイン認証方法を作成し...

- 質問7 LLDP-MEDに関する正しい記述はどれですか。

- 質問8 AAA方式リストの最後に入力されたlineキーワードの効果はどれで...

- 質問9 シスコ製スイッチのMACアドレステーブルのデフォルトの動作に関...

- 質問10 StackWiseについて正しい文はどれですか? (2つ選んでください...

- 質問11 どのファーストホップ冗長プロトコルがIEEE規格ですか。

- 質問12 スイッチポートで音声VLANを設定することに関して正しい2つのス...

- 質問13 どのステートメントが新しいときに企業ネットワークでVTPが引き...

- 質問14 VSSを使用する利点はどれですか?

- 質問15 展示を参照してください。 (Exhibit) 同じアクセススイッチに接...

- 質問16 展示を参照してください。 (Exhibit) スイッチS1に関する正しい...

- 質問17 どの2つの制御プロトコルがデフォルトでネイティブVLAN 1を使用...

- 質問18 リブートする傾向があるCisco CatalystスイッチはDHCPスヌーピン...

- 質問19 ネットワークエンジニアは、スイッチを停止してスイッチの帯域幅

- 質問20 ポートでPortFastが有効になっていてポートがerrdisableの場合に...

- 質問21 展示を参照してください。デバッグ出力に基づいて、HSRPについて...

- 質問22 どの技術が自動的にそれを必要とするスイッチだけにVLANトラフィ...

- 質問23 switchAで次のコマンドを実行しました。 (Exhibit) 与えられたコ...

- 質問24 どのセキュリティ違反モードで、不明な送信元アドレスを持つパケ

- 質問25 Ciscoスイッチと企業Webサーバとの間にEtherChannelバンドルが確...

- 質問26 ポートGigabitEthernet 2/0/1の現在の設定に関する正しい記述は...

- 質問27 VRRPはどの2つの認証タイプをサポートしますか。 (2つ選んでく...

- 質問28 企業には次のネットワークインフラストラクチャがあります。 (

- 質問29 接続されている3台のHSRPルータ間のロードバランシングを可能に...

- 質問30 TACACS +を使用したAAAの3つの特性はどれですか。 (3つ選んでく...

- 質問31 ネットワークエンジニアがCiscoスイッチでコマンドmac-address-t...

- 質問32 展示を参照してください。すべてのスイッチはデフォルトのポート

- 質問33 それがVLAN 915のトラフィックをタグ付けするためにどの2つの設...

- 質問34 HSRPがサポートする3つの設計タイプの対応可能なイーサネットLAN...

- 質問35 展示を参照してください。 (Exhibit) ネットワークエンジニアが...

- 質問36 ABC、Inc.は中規模企業で、エンタープライズネットワーク(アク...

- 質問37 どの2つのコマンドがVLAN 20をVLANコンフィギュレーションファイ...

- 質問38 上限と下限の両方のしきい値を設定するには、storm-controlコマ...

- 質問39 EtherChannelで利用できる10ギガビットイーサネット接続の最大数...

- 質問40 ダイナミックARPインスペクションで軽減できる攻撃の種類

- 質問41 ポートセキュリティ違反はどの2つの状況で発生しますか。 (2つ...

- 質問42 シスコ製スイッチでのシスコ検出プロトコルの設定に関する正しい

- 質問43 VLANデータベースを変更できるように、スイッチにどのVTPモード...

- 質問44 どの3つのVLANが利用可能なVLANの拡張範囲の一部ですか。 (3つ...

- 質問45 展示物に表示されている部分的な出力はどんなIOSコマンドの結果...

- 質問46 MACアドレスフィルタリング用に設定されているスイッチでどのタ...

- 質問47 ポートセキュリティがエンタープライズキャンパス全体に展開され

- 質問48 SPANに関する正しい記述はどれですか。

- 質問49 スイッチのどこでMACアドレスラーニングをディセーブルにできま...

- 質問50 展示を参照してください。示されているようにロードシェアリング

- 質問51 どのプライベートVLANにVLANを1つだけ設定し、単方向トラフィッ...

- 質問52 どのドメインプライベートVLANがブロードキャストドメインを分割...

- 質問53 デフォルトのポートセキュリティ違反とは何ですか?

- 質問54 コマンドストーム制御ブロードキャストレベル75 65は、スイッチ...

- 質問55 ポートをDHCPサーバ接続に対して信頼できるポートとして定義する...

- 質問56 GLBPの仮想IPアドレスに対するARP要求に応答する役割は、どのゲ...

- 質問57 そうでないスイッチへのすべての未知のトラフィックのブロードキ

- 質問58 NSFの機能は何ですか?

- 質問59 show spanning-treeコマンドの次の部分的な出力を参照してくださ...

- 質問60 セキュリティを提供するために、サービスプロバイダーはバックボ

- 質問61 どのステートメントは、ルートガードが設定されたポートがスーペ

- 質問62 TACACS +はどの2つの機能をサポートしますか。 (2つ選んでくだ...

- 質問63 トラッキングオブジェクトにはどの2種類のしきい値を設定できま

- 質問64 PortFastについて正しい文はどれですか? (2つ選んでください。...

- 質問65 ABC、Inc.は中規模企業で、エンタープライズネットワーク(アク...

- 質問66 RSPANのベストプラクティスに対するシスコの推奨事項は何ですか...

- 質問67 RSPAN VLANについて正しい文はどれですか? (3つ選んでください...

- 質問68 次の規格のどれがRSTPの詳細を説明していますか?

- 質問69 展示を参照してください。 show spanning-tree inconsistentport...

- 質問70 アクティブHSRPルータとして設定されているルータで、次のコマン...

- 質問71 EtherChannelロードバランシングに有効なオプションはどれですか...

- 質問72 次の組織固有のLLDP TLVのうち、LLDP-MEDをサポートするものとし...

- 質問73 技術者がPCをあるスイッチポートから別のスイッチポートに移動し...

- 質問74 ユーザごとにセキュリティポリシーを適用するAAA認証タイプはど...

- 質問75 ネットワークがVTPv2を実行しています。すべてのVTP設定を確認し...

- 質問76 プリエンプションが設定されていないと仮定すると、HSRPグループ...

- 質問77 音声なしでアクセススイッチポートに割り当てることができるVLAN...

- 質問78 EtherChannelとして設定されている宛先SPANポートがトラフィック...

- 質問79 DHCPスヌーピングバインディングデータベースにはどのような種類...

- 質問80 DHCPスヌーピングとIPソースガードは複数のクライアントに接続す...

- 質問81 802.1xを設定するためにどの認証サービスが必要ですか?

- 質問82 VLANデータベースについて正しい文はどれですか? (2つ選んでく...

- 質問83 ネットワークエンジニアは、ネットワーク全体にUDLDを実装するこ...

- 質問84 どのステートメントは、仮想スイッチメンバー間のすべてのVSL接...

- 質問85 セキュリティ上の理由から、IT管理者はユーザーとの間で動的にト...

- 質問86 展示を参照してください。ネットワーク環境について正しい文はど

- 質問87 レイヤ3スイッチで次の一連のコマンドを実行しました。 (Exhibit...

- 質問88 デフォルトのHSRP設定に当てはまるステートメントは3つあります...

- 質問89 プライベートVLANが設定されている場合、どのモードをポート側ル...

- 質問90 アクティブにネゴシエートするようにスイッチポートを設定するた

- 質問91 EtherChannelガードが設定されている場合、設定が誤っていると、...

- 質問92 ループガードの動作を妨げずに発行できるコマンドはどれですか。

- 質問93 VTP設定をリセットするためにVTPサーバ上で次のどちらの手順を実...

- 質問94 どの2つのコマンドを使用すると、インターフェイスに設定されて

- 質問95 スイッチスタックのSDMテンプレートはどこに保存されていますか...

- 質問96 CDPは接続された機器からどの情報を供給しますか? (3つ選んで...

- 質問97 スイッチはvlan dot1q tag nativeコマンドで設定されています。...

- 質問98 ループガードはどのように設定しますか?

- 質問99 LLDPについて正しい文はどれですか? (2つ選んでください。)...

- 質問100 次のうちどれがTACACS +に関して正しいです。 ? (2つ選んでく...

- 質問101 ネットワーク管理者が管理全体でVTPプルーニングを有効にするた...

- 質問102 RADIUSアクセス要求パケット内のどの情報が暗号化されていますか...

- 質問103 どのルータがVRRPグループを構成しますか?

- 質問104 遠隔地にあるアクセススイッチは、冗長アップリンクでスパニング

- 質問105 エラーが無効になっているインターフェイスの回復について正しい

- 質問106 VLANはどのように説明されていますか?

- 質問107 BPDUトラフィックを監視し、STPが状態間を移行できるようにする...

- 質問108 ネットワーク管理者がルータのMACアドレス学習を無効にしたい場...

- 質問109 Cisco Discovery Protocolのアドバタイズメントに含まれる情報は...

- 質問110 新しいスイッチングインフラストラクチャのパイロットテストによ

- 質問111 HSRPグループ37はデフォルト設定でどの仮想MACアドレスを使用し...

- 質問112 トポロジベースのスイッチングに当てはまる文はどれですか。 (2...

- 質問113 ネットワークエンジニアがスイッチでVTPプルーニングを有効にし...

- 質問114 LLDPに当てはまる文はどれですか? (2つ選んでください。)...

- 質問115 RSPANセッションに関する正しい記述はどれですか。

- 質問116 NTPサーバとしてデバイスを設定するためにどのコマンドを入力す...

- 質問117 STPパスコストについて正しい文はどれですか。 (2つ選んでくだ...

- 質問118 未知のトラフィックを最も効果的に制限するために、ネットワーク

- 質問119 デフォルトのSWITCHデータベース管理テンプレートに関する正しい...

- 質問120 タグなしフレームが802.1Qトランクポートで受信されるとどうなり...

- 質問121 VRRPについて正しい文はどれですか? (2つ選んでください。)...

- 質問122 説明書 デバイスでIOSコマンドを入力してネットワーク動作を確認...

- 質問123 展示を参照してください。スイッチポートトランクに入ることの効

- 質問124 アクティブセッション中のSPANの送信元ポートと宛先ポートに関す...

- 質問125 IOSスイッチのMSTの設定について正しい記述はどれですか。

- 質問126 SDMテンプレートはStackwise構成のどこに保存されていますか?...

- 質問127 フレームにタグを付ける原因となる2つの構成はどれですか。 (2...

- 質問128 最高のVTPを持つスイッチになるように、VTPドメインにどのVTPモ...

- 質問129 自律的に動作しているCisco APを管理するために使用できる3つの...

- 質問130 偽装されたパケットや信頼されていないパケットなどが検出された

- 質問131 VSS対応スイッチとダウンストリーム間でマルチシャーシIP接続を...

- 質問132 サーバーサーバー | | S W I T C H ||||||||||| S W I T C H | ...

- 質問133 Cisco Discovery Protocolに勝るLLDPの2つの利点は何ですか? (...

- 質問134 2つ以上のHSRPグループ間でロードシェアリングを可能にするHSRP...

- 質問135 マルチシャーシLACPの制限について正しい説明はどれですか。

- 質問136 スイッチで使用できるSDMテンプレートの種類は何ですか? (該当...

- 質問137 DHCPスヌーピングデータベースが保存できるバインディングの最小...

- 質問138 どのスイッチ機能によって、LAN上のトラフィックが継続的なマル...

- 質問139 RPVST +について正しい文はどれですか。 (2つ選んでください。...

- 質問140 switchAという名前のレイヤ3スイッチで次のコマンドが実行された...

- 質問141 展示を参照してください。 (Exhibit) エンジニアがスイッチ1とス...

- 質問142 スイッチSW1が他の4つのスイッチとメッシュで接続されていて、す...

- 質問143 次のステートメントのどれがインスタンス3 vlans 7コマンドを発...

- 質問144 VLANデータベースに存在するVLANを表示する2つのコマンドはどれ...

- 質問145 スティッキMACアドレスの学習に関する正しい説明はどれですか。 ...

- 質問146 どのコマンドがデバイスのMACアドレステーブルの学習アドレスを...

- 質問147 どのコマンドがIP電話のフレームのデフォルト優先順位を上書きし...

- 質問148 次のコマンドのどれがVLANでポートを設定しますか?

- 質問149 Stackwiseについて正しい記述はどれですか。

- 質問150 シスコが推奨するRSPAN設定方法はどれですか。

- 質問151 どのコマンドで、ロケーションIDがXXXXXXXXのシスコ製スイッチの...

- 質問152 LAN上のHSRPルーターの3つの可能なルーター状態は何ですか? (...

- 質問153 スイッチスタック内の下位スイッチは何を維持しますか。

- 質問154 スイッチポートを設定するためにインターフェイスコンフィギュレ

- 質問155 スイッチを本番ネットワークに追加して、ポート容量を増やします

- 質問156 次のHSRPルーター状態のうち、上位ルーターが横取りされたときに...

- 質問157 UDLDアグレッシブモードについて正しい文はどれですか。 (2つ選...

- 質問158 ネットワークエンジニアが新しい交換ネットワークを設定していま

- 質問159 2台のMSTインスタンス(MST 1とMST 2)がスイッチ上に作成された...

- 質問160 スイッチでMSTを有効にすると、どうなりますか?

- 質問161 HSRPはどの2つの認証方式を使用しますか? (2つ選んでください...

- 質問162 HSRPグループ番号が45の場合、MACアドレスは何でしょうか。 (基...

- 質問163 別のスイッチに接続されている2本のファイバーケーブルで接続さ

- 質問164 myvtpdomainという名前のVTPドメインを作成し、このスイッチを次...

- 質問165 どの3つのHSRP交換状態がマルチキャストメッセージで使用されま...

- 質問166 以下に表示される出力は、どのコマンドの結果ですか? インター

- 質問167 どのコマンドをレイヤ3 EtherChannelの物理ポートに設定する必要...

- 質問168 ルータR1とR2は、次に示すようにHSRP用に設定されています。 ル...

- 質問169 展示を参照してください。 (Exhibit) 2つの会社のネットワークス...

- 質問170 タグなしフレームを伝送するためにネイティブVLANを使用すること...

- 質問171 VSS間のリンクとは何ですか?

- 質問172 ARPスプーフィング攻撃を軽減するために連携するように設計され...

- 質問173 展示を参照してください。 (Exhibit) ネットワークエンジニアが...

- 質問174 ホストポートは無差別ポートと通信できるのはどのPVLANタイプで...

- 質問175 (Exhibit) ネットワークエンジニアが、既存のルートと同じスパニ...

- 質問176 トランクポートでのVLANプルーニングに関する正しい記述はどれで...

- 質問177 スイッチのすべてのアクセスポートがBPDUを送受信できないように...

- 質問178 レイヤ2設定を削除し、レイヤ3へのインターフェイスを返すために...

- 質問179 LACPリンクアグリゲーションを使用して複数のリンクを持つ2つの...

- 質問180 開始しないでポートがPAgPメッセージを受信して応答するEtherCha...

- 質問181 エンジニアがLACPを使用して2つのスイッチ間でEtherChannelを設...

- 質問182 展示を参照してください。ネットワーク環境について正しい文はど

- 質問183 チャネルグループ内のインターフェイスがSPAN宛先として設定され...

- 質問184 アクセスVLAN以外のタグ付きパケットを受信したときのアクセスポ...

- 質問185 スパニングツリーアルゴリズムはブリッジのルートポートとしてど

- 質問186 (Exhibit) 展示を参照してください。エンジニアがインターフェイ...

- 質問187 レイヤ3モードのインターフェイスをレイヤ2モードにするためにス...

- 質問188 ローカルユーザーデータベースについて正しい文はどれですか。

- 質問189 ポートはポートセキュリティ違反にどのように対応できますか。

- 質問190 ルータ10という名前のHSRPグループメンバで実行した場合、次のコ...

- 質問191 どの2つのコマンドシーケンスをネゴシエートするためにペアスイ

- 質問192 MSTについて正しい文はどれですか? (2つ選んでください。)...

- 質問193 システムレベルではどのStackWise構成設定タイプが適用されます...

- 質問194 ルートガードは、シスコが推奨するネットワークトポロジのどこに

- 質問195 展示物に示されているshow spanning-tree vlan 200の出力に基づ...

- 質問196 LLDPアドバタイズメントに必須のTLVは2つありますか。 (2つ選ん...

- 質問197 シスコ製スイッチで、MACアドレスが期限切れになり廃棄されるま...

- 質問198 他の方法では不可能である可能性があるネットワークデバイスにア

- 質問199 どのコンフィギュレーションコマンドがルータのホットスタンバイ

- 質問200 どのプライベートVLANアクセスポートがプライマリVLANに属し、す...

- 質問201 VLAN 15のダイナミックARPインスペクションを有効にするために入...

- 質問202 拡張VLANについて正しい文はどれですか? (3つ選んでください。...

- 質問203 どの6つのオプションTLVが有効ですか? (6つ選んでください。)...

- 質問204 IT部門に許可するspanning-tree priorityコマンドに適用できるキ...

- 質問205 TACACS +サーバにアクセスできない場合は、デバイスにローカルユ...

- 質問206 VRRPについてどれが正しいですか? (3つ選んでください。)...

- 質問207 CDPについて正しい文はどれですか? (2つ選んでください。)...

- 質問208 どのコマンドがインターフェイスが送信できるようにせずにLLDPパ...

- 質問209 スパニングツリープロトコルはどのようにパスコストを決定します

- 質問210 アクセスポートに設定できる機能は2つありますか。 (2つ選んで...

- 質問211 パケットストームが発生したときにネットワークエンジニアがスイ

- 質問212 IOSのdot1qトランキングのための2つの要件は本当ですか? (2つ...

- 質問213 どの2つの設定がデフォルトLLDP設定の一部ですか。 (2つ選んで...

- 質問214 どのerrdisable recoveryコマンドオプションにより、デバイスはE...

- 質問215 EtherChannelグループのSPAN機能についてどの記述が正しいですか...

- 質問216 ネットワークエンジニアは、アクセススイッチがスパニングツリー

- 質問217 動的MACアドレス学習に関する正しい説明はどれですか。 (2つ選...

- 質問218 2つのスイッチ間のリンクにUDLDを設定することの利点は、どのオ...

- 質問219 どの機能が、新しく追加されたスイッチがプライマリになることを

- 質問220 以下の出力を参照してください。この構成のどちらが正しいですか

- 質問221 スイッチインターフェイスの設定を考えて、MACアドレスが 0003.0...

- 質問222 VTPv2について正しいことはどれですか。

- 質問223 スイッチポートがDHCPサーバに接続されている場合、DHCPスヌーピ...

- 質問224 ネットワークエンジニアはUDLDを使いたいのですが、何を検討する...

- 質問225 インターフェイスがVLANに割り当てられ、そのVLANが削除されます...

- 質問226 EtherChannelの設定に関する正しい説明はどれですか。 (2つ選ん...

- 質問227 show runコマンドの次の部分的な出力を調べます。スイッチからコ...

- 質問228 説明書 デバイスでIOSコマンドを入力してネットワーク動作を確認...

- 質問229 展示を参照してください。 DSW1がVLAN 10と20のルートブリッジに...

- 質問230 VTPv3の新機能は2つありますか。 (2つ選んでください。)...

- 質問231 特定のIPトラフィックをVLAN 22から33にリダイレクトするようにC...

- 質問232 説明書 デバイスでIOSコマンドを入力してネットワーク動作を確認...

- 質問233 ストームコントロール違反に対して設定できるアクションは2つあ

- 質問234 HSRPタイマーについて正しい文はどれですか。 (2つ選んでくださ...

- 質問235 LLDPがCDPよりも優れている点は2つありますか。 (2つ選んでくだ...

- 質問236 どの3つのオプションが、インターフェイスがerr-disable状態にな...

- 質問237 ルートブリッジでMST環境のBPDU間の時間を設定するために入力で...

- 質問238 TACACS +を使用するシステムでクライアントとして機能できるのは...

- 質問239 展示を参照してください。 (Exhibit) ネットワークの問題をトラ...

- 質問240 switchport port-security violation restrictコマンドによって...

- 質問241 スイッチはどのVTPv2モードでVTPに参加しなくても動作しますか。...

- 質問242 どのネクストホップルータの冗長プロトコルが、割り当てられた実

- 質問243 UDLDプロトコルに関する正しい記述はどれですか。

- 質問244 TACACS +によるAAAのどの3つの機能が本当ですか? (3つ選んでく...

- 質問245 スイッチのVRRPグループに関する詳細情報を表示するために使用さ...

- 質問246 VLANデータベースを伝播するVTPモード用にスイッチを設定するIOS...

- 質問247 Cisco Virtual Switching Systemに関して、2つのスイッチ間でど...

- 質問248 ネットワークエンジニアは、フレームとIPトラフィックを転送する...

- 質問249 仮想交換システムでは、DSW1とDSW2は相互に通信する必要がありま...

- 質問250 どのようなスイッチセキュリティ設定で、AAAをスイッチに設定す...

- 質問251 mac address-table aging-time 180コマンドはMACアドレステーブ...

- 質問252 ネイティブVLAN 3939をタグ付けするようにスイッチを構成する2つ...

- 質問253 次のうちどれがCDPについて本当ですか?

- 質問254 HSRPがインターフェイス上でアクティブになるための2つの前提条...

- 質問255 展示を参照してください。 3つのスイッチがHSRP用に設定されてい...

- 質問256 AAAのどの部分が、ユーザがアクセス権を持っているのかを調べま...

- 質問257 管理者が最近PortFastを使用してすべてのポートを高速移行用に設...

- 質問258 次のshow runコマンドの出力の一部では、どのMACアドレスが削除...

- 質問259 GLBPでは、スタンバイ仮想ゲートウェイはどの状態にありますか。...

- 質問260 HSRPトークンリングでどのホットスタンバイグループ番号が使用さ...

- 質問261 CEFパケットの書き換え中に、次のどの変更がパケットに行われま...

- 質問262 GLBPが1グループあたりに許可する仮想MACアドレスの最大数はいく...

- 質問263 エンジニアはPAgPを使用して2つのスイッチ間のEtherChannelを設...

- 質問264 どのプロトコルがポートベースのアクセス制御と認証を提供します

- 質問265 エンジニアがPAgPを使用して2つのスイッチ間でEtherChannelを設...

- 質問266 管理者が電話をデータネットワークとは別の論理ネットワークに配

- 質問267 展示を参照してください。現在、R1はVRRPマスター仮想ルータです...

- 質問268 スイッチスタック内の下位スイッチが設定されているすべてのVLAN...

- 質問269 無差別になるようにスイッチポートを設定するために必要なIOSイ...

- 質問270 Cisco StackWise Virtualが仮想リンクを介してデータを送信する...

- 質問271 どの機能が偽装IPアドレスからレイヤ2ポートを保護できますか。...

- 質問272 HSRPは、スケジュールされたネットワークメンテナンスが行われて...

- 質問273 (Exhibit) 展示品を参照してください。このスイッチのスパニング...

- 質問274 3つのRSTPポート状態は何ですか? (3つ選んでください。)...

- 質問275 ネイティブVLANについて正しい文はどれですか。 (2つ選んでくだ...

- 質問276 RADIUSサーバ設定でベンダー独自の属性を使用できるようにするコ...

- 質問277 ネットワークエンジニアは、プライベートVLANを使用してカスタマ...

- 質問278 展示を参照してください。 (Exhibit) スイッチA、B、およびCは互...

- 質問279 グローバルコンフィギュレーションの下で設定された場合コマンド

- 質問280 ネットワークエンジニアが、臨時職員が接続するためのスイッチを

- 質問281 BPDUガードを使用して設定されている非トランキングポートがポー...

- 質問282 Cisco Discovery Protocolを無効にするには2つの方法があります...

- 質問283 予期しないBPDUを受信したとき、どの機能がポートをerr-disabled...

- 質問284 VTPサーバモードのスイッチでVLANを設定することに関して正しい2...

- 質問285 最初の学習とコミットにポートセキュリティを使用するように、ど

- 質問286 動的に学習されたMACアドレス、または手動で設定されたMACアドレ...

- 質問287 ネットワークエンジニアは、既存のポートチャネルに負荷分散方式

- 質問288 EtherChannelに関する正しい記述はどれですか。

- 質問289 シスコ製スイッチでのSDMテンプレートの使用について正しい説明...

- 質問290 DHCPスヌーピングを使用してグローバルに設定されているスイッチ...

- 質問291 仮想ルータのIPアドレスに送信されたパケットの転送を担当するVR...

- 質問292 クライアントサーバーのフェイルオーバーを目的として、アプリケ

- 質問293 SPANとRSPANについて正しい文はどれですか? (3つ選んでくださ...

- 質問294 どの種類のネットワーク攻撃が動的トランキングプロトコル(DTP...

- 質問295 展示を参照してください。 (Exhibit) 設定の結果として各フレー...

- 質問296 ネットワークエンジニアはこれらのコマンドを使用してイーサネッ

- 質問297 どのステートメントが、スイッチがデュアルアクティブリカバリモ

- 質問298 展示を参照してください。 (Exhibit) すべてのポートはVLAN 10の...

- 質問299 インターフェイスGigabitEthernet0 / 0 info VRRPグループ10を配...

- 質問300 ホストをスイッチポートG0 / 1に接続した後、ポートエラーはディ...

- 質問301 UDLDが実装された後、ネットワーク管理者は1つのポートがUDLDパ...

- 質問302 あなたの上司はあなたのスイッチのすべてのポートが通常のスパニ

- 質問303 次のステートメントのどれが、コマンドstandby 44 timer 3 1の発...

- 質問304 Cisco StackWise仮想環境では、コンポーネントデバイスのどのプ...

- 質問305 (Exhibit) 展示を参照してください。これを生成したデバイスのネ...

- 質問306 VTPサーバモードに設定されているCisco Catalystスイッチが最初...

- 質問307 このコマンド "vlan dot1q tag native"を適用するとどうなります...

- 質問308 展示を参照してください。 (Exhibit) この環境のすべてのスイッ...

- 質問309 信頼できるDHCPポートを確認するためにどのようなコマンドを使用...

- 質問310 どの機能がPortFast対応ポートでインターフェイスがBPDUを送信す...

- 質問311 スイッチでどの2つのVLAN範囲を追加、変更、または削除できます...

- 質問312 デフォルトでは、ポートがSTPブロッキングステートからフォワー...

- 質問313 どのコマンドがACLのシステムリソースを最大化しますか?

- 質問314 ルータから実行されるshow runコマンドの部分的な出力で、次の設...

- 質問315 レイヤ2でロードバランシングを設定するために入力できるコマン

- 質問316 RADIUSによるAAAの3つの特性はどれですか。 (3つ選んでください...

- 質問317 どのIOSコマンドがVTP機能を有効にし、不要なトランクトラフィッ...

- 質問318 スイッチドネットワークでレイヤ3冗長性を提供するための実装計

- 質問319 どのコマンドが以下に示す出力を提供しますか? (Exhibit)...

- 質問320 スイッチポートのUDLDステータスを確認した後、エンジニアはスイ...

- 質問321 どの拡張VLAN範囲が有効で、スタートアップコンフィギュレーショ...

- 質問322 RSTP設定スイッチが802.1dを受信したときにCisco IOSを実行して...

- 質問323 ハードウェアアドレス0000.0c07.ac0aにおいて、07.acは何を表し...

- 質問324 シスコ製スイッチでRSPANを設定した後はどうなりますか。

- 質問325 Cisco StackWiseを使用してスタックできるスイッチの最大数はい...

- 質問326 GLBPプロトコルではどの仮想ルータの状態が定義されていますか?...

- 質問327 VTPv2を使用してスイッチドネットワークを設計するとき、ユーザ...

- 質問328 (Exhibit) 展示を参照してください。出力に基づいて、2つのステ...

- 質問329 あなたはあなたの会社を接続するルーターにHSRPを実装するための...

- 質問330 どのSTP状態の間に、ポートはアドレステーブルに情報を追加でき...

- 質問331 展示物にはどのような命令が出力されましたか? (Exhibit)...

- 質問332 あなたのネットワークは6つのルータの1つのHSRPグループから成り...

- 質問333 Ciscoスイッチは、「switchport trunk allowed vlan 1,80,99-250...

- 質問334 次のうちどれがスイッチポートをerrdisable状態にしますか。...

- 質問335 Cisco IOSスイッチでEtherChannelを使用することに関する正しい...

- 質問336 SDMテンプレートを使用して最適化できる3つの機能はどれですか。...

- 質問337 どのコマンドが複数のポートでスパニングツリーを無効にしますか

- 質問338 RSPANについて正しい情報はどれですか?

- 質問339 説明書 デバイスでIOSコマンドを入力してネットワーク動作を確認...

- 質問340 どの2つのコマンドシーケンスを使用する必要があります。 シスコ...

- 質問341 展示物に表示される出力はどのようなコマンドで提供されますか?

- 質問342 音声VLANが設定されるとどの機能が自動的に有効になりますが、自...

- 質問343 VLANに変更を加えましたが、その変更はVTP内の他のスイッチに伝...

- 質問344 ユーザーがデバイスの後で自動的に有効モードになるように、どの

- 質問345 展示を参照してください。 (Exhibit) 重複アドレスメッセージが...

- 質問346 どの2つのオプションが内のコマンドspanning-tree vlan 50 root ...

- 質問347 スイッチが属するGLBPグループに関する詳細情報を表示するのはど...

- 質問348 企業には次のようなネットワークインフラストラクチャがあります

- 質問349 展示を参照してください。 EtherChannelのフラグについて正しい2...

- 質問350 新しいスイッチ(スパニングツリーモードpvst +を実行)を使用し...

- 質問351 VTPサーバで新しいデータVLAN 1020〜1030を設定した後、ネットワ...

- 質問352 LLDPフレームについて正しい文はどれですか? (2つ選んでくださ...

- 質問353 展示を参照してください。 (Exhibit) CiscoスイッチのSPAN設定の...

- 質問354 デフォルト以外のストームコントロールオプション。 (2つ選んで...

- 質問355 VLAN 5のみで構成される設定を含む新しいスイッチがネットワーク...

- 質問356 SPANはSTPとどのように相互作用しますか。

- 質問357 インターフェイスの下でspanning-tree portfast trunkコマンドを...

- 質問358 RFC 2281で規定されているどのプロトコルがIPネットワークにネッ...

- 質問359 アクセスポートを形成するためにネゴシエートする2つのDTPネゴシ...

- 質問360 IPソースガードについて正しい文はどれですか。 (2つ選んでくだ...

- 質問361 どのVTPモードでローカルVLANを作成および削除できますか。 (2...

- 質問362 デフォルトの減少優先順位を使用して、どのコマンドがグループ1

- 質問363 PortFast対応ポートがブロック状態からポート状態に移行するのに...

- 質問364 VTP v2に関する正しい記述はどれですか。

- 質問365 インターフェイスを受け取ると、インターフェイスがルート不整合

- 質問366 次のLLDP必須TLVのうちどれが基本管理に有効ですか。 (5つ選ん...

- 質問367 copy run startコマンドが次の場合のスイッチ内のMACアドレスス...

- 質問368 アグリゲートリンクの両側が正しく設定されているかどうかを検出

- 質問369 FHRPのデフォルトの動作に関する2つのステートメントはどちらが...

- 質問370 GLBPに関する正しい記述はどれですか。

- 質問371 DHCPスヌーピングとIPソースガードが有効になっているスイッチが...

- 質問372 (Exhibit) 展示を参照してください。この設定をスイッチA、B、C...

- 質問373 Cisco StackWiseに関する正しい記述はどれですか。...

- 質問374 SPANにではなく、RSPANに固有のメカニズムはどれですか。...

- 質問375 シスコ製スイッチでUDLDを設定するために使用できるモードは、ど...

- 質問376 誤った回復について、どちらが正しいですか。 (2つ選んでくださ...

- 質問377 どのCisco StackWise機能がサポートされていますか。...

- 質問378 ネットワークエンジニアは、ルートポートの選択に影響を与えるよ

- 質問379 どのコマンドがインターフェイスでHSRPを有効にしますか。

- 質問380 展示を参照してください。 (Exhibit) Gi0 / 1に接続されているフ...

- 質問381 ルートIDが低いネットワークに、より低いブリッジIDを持つ新しい...

- 質問382 展示を参照してください。 (Exhibit) ABC社の単一サーバは、Ethe...

- 質問383 展示を参照してください。これらの設定をそれぞれスイッチA、B、...

- 質問384 展示を参照してください。 (Exhibit) スイッチA、B、およびCは互...

- 質問385 ローカルデータベースデバイス認証に関する正しい記述はどれです

- 質問386 ネットワークエンジニアはダイアグラムに従って不一致のCisco Di...

- 質問387 スイッチでどの2つのVLAN範囲を追加、変更、または削除できます...

- 質問388 SDMテンプレートが設定されている場合、設定を有効にするにはど...

- 質問389 音声VLANを使用したアクセスポートに関する正しい説明はどれです...

- 質問390 どの2つのコマンドがスイッチインターフェイスからVLAN 10を排除...

- 質問391 展示を参照してください。スイッチSW6がVTPサーバーを操作してい...

- 質問392 フレームのどの部分に802.1qヘッダーがありますか?

- 質問393 DSW1上のG1 / 0/1がシャットダウンされた場合、DSW1上のVlan105...

- 質問394 リモートセキュリティデータベースとのAAAオペレーションを有効...

- 質問395 VLAN 56にゲートウェイ冗長性を提供するためにHSRPグループ10に3...

- 質問396 これは、ゲートウェイロードバランシングプロトコルによって使用

- 質問397 スイッチにUDLDを導入する理由は2つありますか。 (2つ選んでく...

- 質問398 マネージャは、特定のトランクインターフェイスでは特定のVLANだ...

- 質問399 展示を参照してください。 (Exhibit) 構成の結果は何ですか?...

- 質問400 展示を参照してください。その3つのステートメントは、インター

- 質問401 どのタイプのポートがCisco StackWise仮想リンクとして機能でき...

- 質問402 説明書 デバイスでIOSコマンドを入力してネットワーク動作を確認...

- 質問403 どの範囲のVLAN IDが拡張範囲にありますか? (3つ選んでくださ...

- 質問404 StackWiseについて正しい文はどれですか? (2つ選んでください...

- 質問405 HSRPを使用しているコアスイッチの動作を確認中です。ワンコア ...

- 質問406 信頼できないポートでDHCPオプション82を有効にするために実行す...

- 質問407 RPVST +の新機能は何ですか?

- 質問408 ポートセキュリティ機能に関する3つの制限はどれですか。 (3つ...

- 質問409 最初の学習とコミットにポートセキュリティを使用するように、ど

- 質問410 TACACS +について正しい文はどれですか。 (2つ選んでください。...

- 質問411 GLBPは次の機能のうちどれを提供しますが、HSRPとVRRPは提供しま...

- 質問412 特定のスイッチをVLANのスパニングツリールートブリッジにする最...

- 質問413 STPはどのOSIレイヤで動作しますか?

- 質問414 展示を参照してください。 show standbyコマンドの出力からどの2...

- 質問415 どのコマンドを使用すると、デバイスのいずれかのインターフェイ

- 質問416 HSRP対応ルータrtrAでのdebug standbyコマンドの次の出力例を参...

- 質問417 フレームSPANに関する正しい記述はどれですか。

- 質問418 (Exhibit) ルーターR1とR2がグループ2のHSRPアクティブルーター...

- 質問419 管理者はどのような理由でVLAN内のMACアドレス学習を無効にしま...

- 質問420 展示を参照してください。 (Exhibit) GigabitEthernet0 / 48ポー...

- 質問421 以下の出力を参照してください。この構成のどの効果が本当ですか

- 質問422 Ciscoスイッチでデフォルトで定義されているストームコントロー...

- 質問423 802.1Qのイーサネットフレームサイズはいくつですか。

- 質問424 スイッチがVTPを使用するように設定されている場合、拡張VLANを...

- 質問425 単方向リンク障害が検出された場合でも、どのUDLDモードでリンク...

- 質問426 これら2つの選択肢のどちらがRADIUSについて正しいですか? (2...

- 質問427 次のステートメントのどれがHSRPグループのアクティブルータの選...

- 質問428 Stackwiseのどの利点が本当ですか?

- 質問429 レイヤ2 EtherChannelが設定されている場合、IPアドレスの配置に...

- 質問430 受け入れられ処理される前にVTPアドバタイズメントのどのパラメ...

- 質問431 EtherChannelがレイヤ3で動作するようにするには、デバイスに対...

- 質問432 展示を参照してください。エンジニアがshow EtherChannel summar...

- 質問433 SPANでの送信元ポートモニタリングについて正しい文はどれですか...

- 質問434 展示を参照してください。サポートされているMACの数を最大にす...

- 質問435 どのようなIOS VLANコマンドで新しいVLANを作成し、それをポート...

- 質問436 設定時のLACP EtherChannelのデフォルトモードは何ですか。...

- 質問437 ダイナミックARPインスペクションでDHCPスヌーピングを設定する...

- 質問438 理由を検出するために使用される2つのポートのerr-disabled回復...

- 質問439 静的に割り当てられたIPアドレスを持つサーバーが、DHCP用にプロ...

- 質問440 どの機能がDHCPメッセージをアクティブに検証し、無効なメッセー...

- 質問441 展示を参照してください。 (Exhibit) f1 / 0とf1 / 1は、指定ブ...

- 質問442 HSRPグループ番号が37の場合、vMAC(仮想MAC)アドレスは何でし...

- 質問443 どのインターフェイスにポートセキュリティを設定できますか。

- 質問444 switchport port-security violation protectコマンドによって何...

- 質問445 どのHSRP機能を使用して、ルータが上位ルータに設定されていると...

- 質問446 仮想スイッチングシステム "VSS"には何が必要ですか?

- 質問447 RADIUSとTACACS +の2つの違いは本当ですか? (2つ選んでくださ...

- 質問448 ダイナミックアクセスポートは、デフォルトでどのVLANのメンバー...

- 質問449 LANスイッチが802.1q Q-in-Qカプセル化をサポートするために何が...

- 質問450 スタックケーブルが破損した場合、帯域幅の何パーセントが減少し

- 質問451 RSTPトポロジの変更に関して正しい記述はどれですか。

- 質問452 VLAN上でダイナミックARPインスペクションを設定する方法

- 質問453 802.1Qフレームの最小フレームサイズはどれですか?

- 質問454 説明書 デバイスでIOSコマンドを入力してネットワーク動作を確認...

- 質問455 VLAN 99がネイティブとして設定されている場合、IEEE STP BPDUは...

- 質問456 IPソースガードはどの層でフィルタリングを行い、悪意のあるホス...

- 質問457 どのコマンドがトランクのタグなしVLANとしてVLAN 99を設定しま...

- 質問458 どのCiscoスイッチ機能により、IP電話に異なるサブネットからのI...

- 質問459 Cisco Discovery Protocolのアドバタイズメントに含まれているTL...

- 質問460 どの2つのコマンドがデバイスのDHCPスヌーピング設定を確認しま...

- 質問461 どの機能がデバイスへのARPポイズニング攻撃を防ぐことができま...

- 質問462 アクティブになるようにスイッチポートを設定するために、インタ

- 質問463 (Exhibit) - DSW1(ディストリビューションスイッチ1)は、VLAN ...

- 質問464 どの2つのEther Channelモードの組み合わせがEtherChannelの形成...

- 質問465 シスコ製スイッチでCEFを有効にするために使用されるコマンドは...

- 質問466 CiscoスイッチでHSRPグループの仮想MACアドレスを表示するために...

- 質問467 Ciscoスイッチのerrdisable recovery intervalのデフォルト値は...

- 質問468 どのコマンドがデバイス上でグローバルにAAAを有効にしますか?...

- 質問469 トランクのネイティブVLANを決定するために管理者が使用しなけれ...

- 質問470 レイヤ2トランキングEtherChannelが設定されている場合、メンバ...

- 質問471 スイッチポートのUDLDステータスを確認した後、エンジニアは、ス...

- 質問472 スパニングツリーEtherChannelガードをどのように設定しますか。...

- 質問473 (Exhibit) 展示を参照してください。ネットワーク環境について正...

- 質問474 あなたはあなたの会社のネットワーク管理者です。以下のコマンド

- 質問475 どのコマンドが802.1Qを使用して音声VLANでポートを設定しますか...

- 質問476 HSRPについて正しい記述はどれですか。

- 質問477 CDPについて本当ですか? (2つ選んでください。)

- 質問478 レイヤ2に基づいて可能なEtherChannelロードバランシングメカニ...

- 質問479 どのSDMテンプレートが大規模ネットワークへの接続を提供するレ...

- 質問480 RSTPエッジポートがBPDUを受信すると、2つのことが起こりますか...

- 質問481 ネットワークでSPANの代わりにRSPANを設定する理由は何ですか?...

- 質問482 トランクのネイティブVLANを確認するために使用されるコマンドは...

- 質問483 デバイスのLACPポートプライオリティに関する正しい説明はどれで...

- 質問484 HSRP、GLBP、およびVRRPについて正しい文はどれですか。 (2つ選...

- 質問485 展示を参照してください。これを生成したデバイスのネットワーク

- 質問486 show interfaces trunkコマンドからの次の出力を検討してくださ...

- 質問487 攻撃者が通過するトラフィックを捉えることができるようにスイッ

- 質問488 展示を参照してください。 (Exhibit) マルチレイヤスイッチは、...

- 質問489 物理スイッチポートはEtherChannelグループの一部です。同じポー...

- 質問490 展示を参照してください。 PVST +を実行しているスイッチがこれ...

- 質問491 SPANセッションの送信元としてのトランクポートの設定に関する正...

- 質問492 StackWiseについて正しい文はどれですか? (2つ選んでください...

- 質問493 展示を参照してください。 BPDUGuardはSwitchAの両方のポートで...

- 質問494 Tag Protocol Identifier 802.1Qタグ付きフレームの値はどれです...

- 質問495 レイヤ2 EtherChannelを設定していますが、PAgPポートチャネルが...