- ホーム

- Microsoft

- 70-764 - Administering a SQL Database Infrastructure

- Microsoft.70-764.v2019-09-05.q256

- 質問163

有効的な70-764問題集はJPNTest.com提供され、70-764試験に合格することに役に立ちます!JPNTest.comは今最新70-764試験問題集を提供します。JPNTest.com 70-764試験問題集はもう更新されました。ここで70-764問題集のテストエンジンを手に入れます。

70-764問題集最新版のアクセス

「452問、30% ディスカウント、特別な割引コード:JPNshiken」

注:この質問は同じシナリオを提示する一連の質問の一部です。連載の各質問には、記載されている目標を達成できる可能性のある固有の解決策が含まれています。他の人が正しい解決策を持っていないかもしれない間、いくつかの質問セットは複数の正しい解決策を持つかもしれません。

このセクションで質問に答えた後は、それに戻ることはできません。その結果、これらの質問はレビュー画面に表示されません。

あなたの会社は、Microsoft Azure SQL Databaseインスタンスのデータにアクセスする新しいビジネスインテリジェンスアプリケーションを開発しています。インスタンス内のすべてのオブジェクトは同じ所有者を持ちます。

BI_Userという名前の新しいセキュリティプリンシパルには、データベースでストアドプロシージャを実行するためのアクセス許可が必要です。

ストアドプロシージャは、データベース内のテーブルとの間で読み書きを行います。どのストアード・プロシージャーもIDENTIFY_INSERT操作または動的SQLコマンドを実行しません。

パーミッションの範囲とBI_Userの認証はデータベースに限定されるべきです。許可を与えるときは、最小特権の原則を使用する必要があります。

必要なセキュリティプリンシパルを作成して適切な権限を付与する必要があります。

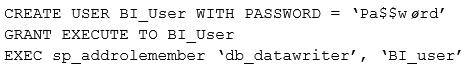

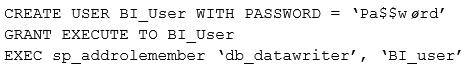

解決策:データベースで次のTransact-SQLステートメントを実行します。

解決策は目標を満たしていますか?

このセクションで質問に答えた後は、それに戻ることはできません。その結果、これらの質問はレビュー画面に表示されません。

あなたの会社は、Microsoft Azure SQL Databaseインスタンスのデータにアクセスする新しいビジネスインテリジェンスアプリケーションを開発しています。インスタンス内のすべてのオブジェクトは同じ所有者を持ちます。

BI_Userという名前の新しいセキュリティプリンシパルには、データベースでストアドプロシージャを実行するためのアクセス許可が必要です。

ストアドプロシージャは、データベース内のテーブルとの間で読み書きを行います。どのストアード・プロシージャーもIDENTIFY_INSERT操作または動的SQLコマンドを実行しません。

パーミッションの範囲とBI_Userの認証はデータベースに限定されるべきです。許可を与えるときは、最小特権の原則を使用する必要があります。

必要なセキュリティプリンシパルを作成して適切な権限を付与する必要があります。

解決策:データベースで次のTransact-SQLステートメントを実行します。

解決策は目標を満たしていますか?

正解:B

説明/参照:

Explanation:

ログインを追加する必要があります。

次に、データにアクセスできるようにするデータベースロールに対して、ストアドプロシージャに対するEXECUTE権限を付与すれば十分です。このユーザーにロールを追加する必要はありません。

注意:データベースの周囲に複数の防御線を作成する1つの方法は、ストアドプロシージャまたはユーザー定義関数を使用してすべてのデータアクセスを実装することです。テーブルなどの基になるオブジェクトに対するすべての権限を取り消すか拒否し、ストアドプロシージャに対するEXECUTE権限を付与します。これにより、データおよびデータベースオブジェクトの周囲にセキュリティ境界が効果的に作成されます。

ベストプラクティス

単純にストアドプロシージャを作成するだけでは、アプリケーションを十分に保護できません。また、次のような潜在的なセキュリティホールも考慮する必要があります。

可能にしたいデータベースロールのストアドプロシージャに対するEXECUTEパーミッションを付与します。

データにアクセスします。

データベース内のすべてのロールとユーザーについて、基礎となるテーブルに対するすべての権限を取り消すか拒否します。

公共の役割を含む。すべてのユーザーはパブリックから権限を継承します。したがって、パブリックへのアクセス許可を拒否することは、所有者とsysadminメンバーだけがアクセス権を持つことを意味します。他のすべてのユーザーは、他の役割のメンバーシップから権限を継承することはできません。

sysadminまたはdb_ownerロールにユーザーまたはロールを追加しないでください。システム管理者とデータベース

所有者はすべてのデータベースオブジェクトにアクセスできます。

参照:https://docs.microsoft.com/ja-jp/dotnet/framework/data/adonet/sql/managing-permissions- with-stored-Procedures-in-sql-server

Explanation:

ログインを追加する必要があります。

次に、データにアクセスできるようにするデータベースロールに対して、ストアドプロシージャに対するEXECUTE権限を付与すれば十分です。このユーザーにロールを追加する必要はありません。

注意:データベースの周囲に複数の防御線を作成する1つの方法は、ストアドプロシージャまたはユーザー定義関数を使用してすべてのデータアクセスを実装することです。テーブルなどの基になるオブジェクトに対するすべての権限を取り消すか拒否し、ストアドプロシージャに対するEXECUTE権限を付与します。これにより、データおよびデータベースオブジェクトの周囲にセキュリティ境界が効果的に作成されます。

ベストプラクティス

単純にストアドプロシージャを作成するだけでは、アプリケーションを十分に保護できません。また、次のような潜在的なセキュリティホールも考慮する必要があります。

可能にしたいデータベースロールのストアドプロシージャに対するEXECUTEパーミッションを付与します。

データにアクセスします。

データベース内のすべてのロールとユーザーについて、基礎となるテーブルに対するすべての権限を取り消すか拒否します。

公共の役割を含む。すべてのユーザーはパブリックから権限を継承します。したがって、パブリックへのアクセス許可を拒否することは、所有者とsysadminメンバーだけがアクセス権を持つことを意味します。他のすべてのユーザーは、他の役割のメンバーシップから権限を継承することはできません。

sysadminまたはdb_ownerロールにユーザーまたはロールを追加しないでください。システム管理者とデータベース

所有者はすべてのデータベースオブジェクトにアクセスできます。

参照:https://docs.microsoft.com/ja-jp/dotnet/framework/data/adonet/sql/managing-permissions- with-stored-Procedures-in-sql-server

- 質問一覧「256問」

- 質問1 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問2 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問3 注:この質問は同じシナリオを使用する一連の質問の一部です。あ

- 質問4 SQL Serverのディスク使用量監視の要件に対処する必要があります...

- 質問5 ストレージエリアネットワーク(SAN)でホストされている財務デ...

- 質問6 あなたはABC.comで開発者として働いています。 すべてのデータベ...

- 質問7 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問8 SQL Server 2016データベースインスタンスを管理します。 フェー...

- 質問9 次のサーバーがあります。 (Exhibit) SQL1はDB1という名前のデー...

- 質問10 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問11 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問12 Microsoft SQL Server 2012インスタンスを管理します。 FILETABL...

- 質問13 会社には、オンプレミスのMicrosoft SQL Server環境とMicrosoft ...

- 質問14 あなたはABC.comという会社のデータベース管理者(DBA)として働...

- 質問15 概要 あなたはLitware、Incという会社のデータベース管理者です...

- 質問16 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問17 sp_whosystemストアドプロシージャを実行します。プロセスが長時...

- 質問18 バックグラウンド 企業情報 Fabrikam、Inc.は、インターネット上...

- 質問19 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問20 Management Data Warehouseインスタンスを作成してデータ収集を...

- 質問21 あなたはABC.comという会社のデータベース管理者(DBA)として働...

- 質問22 データベースを作成する予定です。 データベースは、2日間続く特...

- 質問23 SQL Server Integration Services(SSIS)がインストールされて...

- 質問24 クエリを実行するアプリケーションをトラブルシューティングして

- 質問25 dbo.Logという名前のテーブルを含むMicrosoft SQL Server 2016デ...

- 質問26 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問27 DB1という名前のデータベースを設計しています。 変更は毎週水曜...

- 質問28 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問29 自動的に開始するようにMicrosoft SQL Serverエージェントサービ...

- 質問30 あなたはABC.comという会社のデータベース管理者(DBA)として働...

- 質問31 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問32 Microsoft SQL Server 2016フェールオーバークラスターを管理し...

- 質問33 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問34 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問35 Human_Resourcesという名前のWindows Azure SQL Databaseデータ...

- 質問36 Server01 / HA、Server02 / HA、およびServer03 / HAという名前...

- 質問37 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問38 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問39 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問40 Salesという名前のMicrosoft SQL Serverデータベースを管理しま...

- 質問41 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問42 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問43 Microsoft SQL Server 2016インスタンスを管理します。 定期的な...

- 質問44 注:この質問は同じシナリオを使用する一連の質問の一部です。あ

- 質問45 あなたはABC.comで開発者として働いています。 すべてのデータベ...

- 質問46 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問47 Ordersという名前のデータベースを、Microsoft SQL Server 2016...

- 質問48 Microsoft SQL Server 2016インスタンスを管理します。このイン...

- 質問49 Microsoft SQL Server環境を管理します。バックアップを作成する...

- 質問50 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問51 Microsoft SQL Server 2016の既定のインスタンスを含む単一のサ...

- 質問52 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問53 注:この質問は同じシナリオを使用する一連の質問の一部です。あ

- 質問54 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問55 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問56 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問57 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問58 オンプレミスのMicrosoft SQL Server環境とMicrosoft Azureを統...

- 質問59 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問60 総括 あなたはLeafield Solutionsというソフトウェア開発会社の...

- 質問61 リソースガバナーを3つのリソースプールで構成しました。 最初の...

- 質問62 クエリを実行するアプリケーションをトラブルシューティングして

- 質問63 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問64 顧客分類に関するSales Directorの要件に対処する必要があります...

- 質問65 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問66 SQL1という名前のSQL Server 2014サーバーがあります。あなたは...

- 質問67 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問68 SQL Server 2012 R2でホストされているデータベースがあります。...

- 質問69 注:この質問は同じシナリオを使用する一連の質問の一部です。あ

- 質問70 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問71 DB1という名前のデータベースがあり、700ギガバイト(GB)を超え...

- 質問72 データベースを照会するアプリケーションがあります。 ユーザー

- 質問73 Microsoft SQL Server 2016サーバーを管理します。 トランザクシ...

- 質問74 あなたはあなたの会社でMicrosoft SQL Server 2016のすべての展...

- 質問75 Ordersという名前のMicrosoft SQL Server 2016データベースを管...

- 質問76 概要 あなたはLitware、Incという会社のデータベース管理者です...

- 質問77 完全復旧モデルを使用するように構成されたDB1という名前のデー...

- 質問78 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問79 バックグラウンド 企業情報 Fabrikam、Inc.は、インターネット上...

- 質問80 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問81 複数のSQL Server 2012データベースサーバーを所有している顧客...

- 質問82 MainDB1の製造データベースのデータベース情報とサーバー状態を...

- 質問83 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問84 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問85 16個のプロセッサを搭載したServer1という名前のサーバーがあり...

- 質問86 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問87 DB1という名前のデータベースを持つMicrosoft SQL Serverインス...

- 質問88 Microsoft SQL Serverを実行するサーバーが5つあります。各サー...

- 質問89 運送会社の情報を格納するデータベースがあります。次のTransact...

- 質問90 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問91 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問92 アプリケーションのユーザー名とクレジットカード番号を保存する

- 質問93 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問94 動的管理ビューを使用して、SQL1という名前のSQL Serverサーバー...

- 質問95 あなたの会社はSQL Azureサブスクリプションを持っています。 Da...

- 質問96 総括 あなたはLeafield Solutionsというソフトウェア開発会社の...

- 質問97 2つのプロセッサを搭載したServer1という名前のサーバーがありま...

- 質問98 DB1という名前のデータベースを含むSQL Server 2014インスタンス...

- 質問99 あなたはABC.comでデータベース管理者(DBA)として働いています...

- 質問100 4台のサーバーを含むSQL Server 2014環境があります。 サーバー...

- 質問101 あなたはSQL Server 2014インスタンスの新しいデータベース管理...

- 質問102 非パーティション表を持つDB1という名前のデータベースを保守し...

- 質問103 次のMicrosoft SQL Serverインスタンスがあります。 (Exhibit) S...

- 質問104 オンライントランザクション処理(OLTP)アプリケーションを使用...

- 質問105 さまざまな記憶媒体にアクセスできるSQLDevとSQLProdという名前...

- 質問106 あなたはMicrosoft SQL Server 2016サーバーの管理者です。一部...

- 質問107 Microsoft SQL Server 2016を新しいサーバーにインストールしま...

- 質問108 64コアを使用するMicrosoft SQL Server 2016 Enterprise Edition...

- 質問109 SQL Server 2014を使用するSQLProdという名前のSQL Serverインス...

- 質問110 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問111 概要 あなたはLitware、Incという会社のデータベース管理者です...

- 質問112 ETL(抽出、変換、およびロード)プロセス専用のサーバーをデプ...

- 質問113 2台のMicrosoft SQL Server 2012サーバーを管理します。 各サー...

- 質問114 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問115 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問116 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問117 あなたはMicrosoft SQL Server 2016環境のデータベース管理者で...

- 質問118 電子商取引アプリケーションで使用されるデータを格納するために

- 質問119 Microsoft SQL Server 2016の2つのインスタンスを管理します。 ...

- 質問120 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問121 注文処理システム用のSQL Serverデータベースを設計しています。...

- 質問122 SQL Server 2012を使用してデータベースを展開します。 データベ...

- 質問123 DB1という名前のSQL Server 2012データベースがあります。 Devic...

- 質問124 特定のインスタンス宛てのセッション要求を、セッション要求のプ

- 質問125 注:この質問は同じシナリオを使用する一連の質問の一部です。あ

- 質問126 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問127 会社には、オンプレミスのMicrosoft SQL Server環境とMicrosoft ...

- 質問128 ユーザー定義関数を使用して行が追加されるたびに、行がテーブル

- 質問129 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問130 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問131 Microsoft SQL Server 2016インスタンスを管理します。 他のプロ...

- 質問132 Microsoft SQL Server 2016データベースを管理します。 データベ...

- 質問133 非パーティション表を持つDB1という名前のデータベースを保守し...

- 質問134 あなたはABC.comという会社のデータベース管理者(DBA)として働...

- 質問135 DB1という名前のSQL Server 2012データベースがあります。 SQL A...

- 質問136 20台のサーバーを含むSQL Server 2014環境があります。 企業セキ...

- 質問137 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問138 注文処理システム用にWindows Azure SQL Databaseを設計していま...

- 質問139 Microsoft SQL Server 2016データベースインスタンスを管理しま...

- 質問140 バックグラウンド 企業情報 Fabrikam、Inc.は、インターネット上...

- 質問141 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問142 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問143 あなたはあなたの会社でMicrosoft SQL Server 2016のすべての展...

- 質問144 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問145 注:この質問は同じシナリオを使用する一連の質問の一部です。あ

- 質問146 Contosoという名前のMicrosoft SQL Server 2016データベースをSe...

- 質問147 総括 あなたはLeafield Solutionsというソフトウェア開発会社の...

- 質問148 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問149 自社のアプリケーションで使用されるデータを管理するためにSQL ...

- 質問150 Microsoft SQL Server 2016データベースを管理します。 ユーザー...

- 質問151 OrderDetailという名前のテーブルを含むMicrosoft SQL Server 20...

- 質問152 Microsoft SQL Serverデータベース用のフォールトトレランスソリ...

- 質問153 Microsoft SQL Server 2016を使用して、複数のステートメントを...

- 質問154 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問155 2つのテーブルを含むDB1という名前のデータベースがあります。 A...

- 質問156 総括 あなたはFairstone Manufacturingという製造会社の上級デー...

- 質問157 あなたは、Microsoft SQL Server 2016インスタンスのデータベー...

- 質問158 Contosoという名前のMicrosoft SQL Server 2016データベースを管...

- 質問159 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問160 オンプレミスのMicrosoft SQL Server環境とMicrosoft Azureを統...

- 質問161 DB1という名前のMicrosoft SQL Serverデータベースがあります。 ...

- 質問162 非パーティション表を持つDB1という名前のデータベースを保守し...

- 質問163 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問164 注:この質問は同じシナリオを使用する一連の質問の一部です。あ

- 質問165 Microsoft SQL Server 2016インスタンスを管理します。 SQLエー...

- 質問166 ProdSrv1とProdSrv2という名前の2つのMicrosoft SQL Server 2016...

- 質問167 あなたはABC.comという会社のデータベース管理者(DBA)として働...

- 質問168 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問169 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問170 組織の販売取引を記録するSaleshistoryという名前のデータベース...

- 質問171 概要 あなたはLitware、Incという会社のデータベース管理者です...

- 質問172 あなたはABC.comという会社のデータベース管理者(DBA)として働...

- 質問173 アプリケーションのユーザー名とパスワードを保存するデータベー

- 質問174 SQLDevとSQLProdという2つのSQL Server 2012インスタンスがあり...

- 質問175 あなたはABC.comという会社のデータベース管理者(DBA)として働...

- 質問176 DB1という名前のデータベースがあります。 ユーザーは、DB1のデ...

- 質問177 地理的に異なる地域に3つのデータセンターを管理しています。 Da...

- 質問178 Table1という名前のテーブルからすべての行を取得するストアドプ...

- 質問179 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問180 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問181 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問182 トランザクションデータベースとレポートデータベースをホストす

- 質問183 あなたは過去6ヶ月間に成長したテーブルを持っています。 ユーザ...

- 質問184 Microsoft SQL Server 2016データベースインスタンスを管理しま...

- 質問185 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問186 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問187 レポートダッシュボードで使用されているクエリがあります。ユー

- 質問188 複数のMicrosoft SQL Server 2016データベースサーバーを管理し...

- 質問189 Microsoft SQL Server 2016サーバーを管理します。 サーバー上の...

- 質問190 バックグラウンド 企業情報 Fabrikam、Inc.は、インターネット上...

- 質問191 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...

- 質問192 DB1という名前のデータベースがあります。 3つの異なるテーブル...

- 質問193 トランザクションデータベースとレポートデータベースをホストす

- 質問194 Microsoft SQL Server 2016データベースを管理します。 データベ...

- 質問195 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問196 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問197 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問198 Microsoft SQL Server 2016インスタンスをインストールします。 ...

- 質問199 SQL1とSQL2という名前の2つのサーバーでログ配布を構成し、スタ...

- 質問200 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問201 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問202 会社は、クレジットカード番号を含む顧客データをMicrosoft SQL ...

- 質問203 あなたはあなたの会社でMicrosoft SQL Server 2016のすべての展...

- 質問204 あなたは組織のデータベース管理者です。人事部のメンバーがHR.E...

- 質問205 同じサーバー上に2つのデータベースDB1とDB2があります。 DB1にS...

- 質問206 Microsoft SQL Server 2016サーバーを管理します。 新しい機能を...

- 質問207 概要 総括 ADatum Corporationはマイアミとモントリオールにオフ...

- 質問208 アプリケーションを操作しているユーザーに関係なく、OLTPデータ...

- 質問209 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問210 複数のデータベースを持つMicrosoft SQL Server 2016インスタン...

- 質問211 DB1という名前のMicrosoft SQL Serverデータベースには、FG1とFG...

- 質問212 あなたはContoso、Ltdのデータベース管理者です。グローバルセー...

- 質問213 Microsoft SQL Server 2016データベースを管理します。 トランザ...

- 質問214 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問215 あなたの会社はシアトルとモントリオールにオフィスがあります。

- 質問216 特定のインスタンス宛てのセッション要求に、セッション要求プロ

- 質問217 SQL Server 2016 5ノードフェールオーバークラスターを実装して...

- 質問218 あなたはContoso、Ltdのデータベース管理者です。WindowsServer ...

- 質問219 SQL Server 2014を使用してデータベースを展開します。 データベ...

- 質問220 SQL Azureデータベース用のストアドプロシージャを構築していま...

- 質問221 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問222 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問223 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問224 概要 あなたはLitware、Incという会社のデータベース管理者です...

- 質問225 バックグラウンド 企業情報 Fabrikam、Inc.は、インターネット上...

- 質問226 バックグラウンド 企業情報 Fabrikam、Inc.は、インターネット上...

- 質問227 複数の本番データベースがデプロイされているMicrosoft SQL Serv...

- 質問228 Contosoという名前のMicrosoft SQL Server 2016データベースをSe...

- 質問229 Microsoft SQL Server 2016データベースを管理します。 サービス...

- 質問230 概要 あなたはLitware、Incという会社のデータベース管理者です...

- 質問231 総括 あなたはLeafield Solutionsというソフトウェア開発会社の...

- 質問232 サービスアカウントオプションを使用してユーティリティコントロ

- 質問233 Contosoという名前のMicrosoft SQL Server 2016データベースをSe...

- 質問234 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問235 バックグラウンド 企業情報 Fabrikam、Inc.は、インターネット上...

- 質問236 Contosoという名前のMicrosoft SQL Server 2016データベースをSe...

- 質問237 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問238 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問239 Microsoft SQL Server 2016サーバーを管理します。 MSSQLSERVER...

- 質問240 p_AddInventoryという名前のストアドプロシージャを含むInventor...

- 質問241 SQL Server 2014がインストールされているサーバーがあります。 ...

- 質問242 バックグラウンド 企業情報 Fabrikam、Inc.は、インターネット上...

- 質問243 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問244 総括 あなたはLeafield Solutionsというソフトウェア開発会社の...

- 質問245 注:この質問は同じシナリオを提示する一連の質問の一部です。連

- 質問246 HA / Server01およびHA / Server02という名前のレプリカを持つ可...

- 質問247 組織のSQL Server 2016展開の読み取り、書き込み、チェックポイ...

- 質問248 総括 あなたはLeafield Solutionsというソフトウェア開発会社の...

- 質問249 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問250 SQL Server 2014のインスタンスを管理します。 ユーザーは、SQL ...

- 質問251 TrustworthyがOnに設定されているMicrosoft SQL Server 2016デー...

- 質問252 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問253 Contosoという名前のMicrosoft SQL Server 2016データベースをSe...

- 質問254 総括 あなたはLeafield Solutionsというソフトウェア開発会社の...

- 質問255 注:この質問は、同じまたは類似の回答の選択肢を使用する一連の

- 質問256 概要 アプリケーション概要 Contoso、Ltd.は、エンタープライズ...