有効的なSY0-701問題集はJPNTest.com提供され、SY0-701試験に合格することに役に立ちます!JPNTest.comは今最新SY0-701試験問題集を提供します。JPNTest.com SY0-701試験問題集はもう更新されました。ここでSY0-701問題集のテストエンジンを手に入れます。

SY0-701問題集最新版のアクセス

「645問、30% ディスカウント、特別な割引コード:JPNshiken」

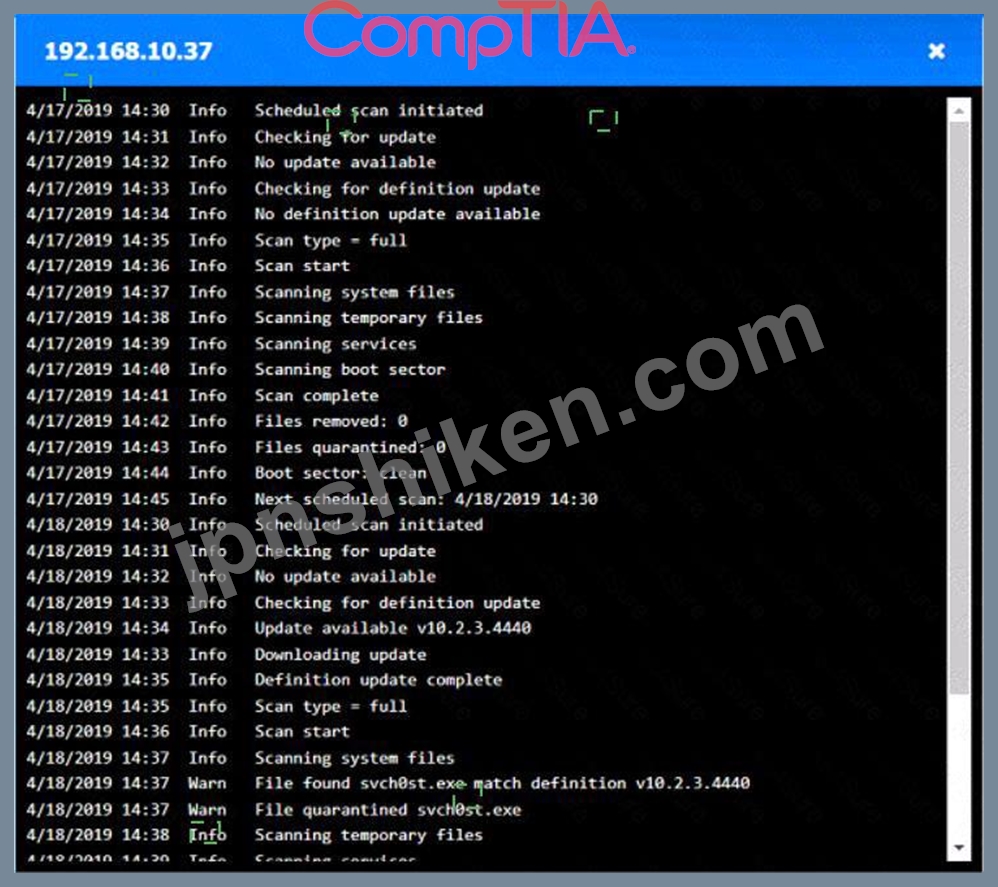

あなたは、ネットワーク上の潜在的な感染を調査しているセキュリティ管理者です。

各ホストとファイアウォールをクリックします。すべてのログを確認して、どのホストが感染元であるかを判断し、残りの各ホストをクリーンまたは感染として拒否します。

各ホストとファイアウォールをクリックします。すべてのログを確認して、どのホストが感染元であるかを判断し、残りの各ホストをクリーンまたは感染として拒否します。

正解:

Explanation:

ログによると、感染の発信元ホストは 192.168.10.22 のようです。このホストには、ポート 443 で実行されている svchost.exe という疑わしいプロセスがありますが、これは Windows サービスとしては珍しいことです。また、ポート 443 にはさまざまな IP アドレスへの多数の送信接続があり、ボットネットの一部であることを示しています。

ファイアウォール ログには、このホストがエンジニアリング ネットワーク上の別の感染ホストである 10.10.9.18 と通信していたことが示されています。このホストには、ポート 443 で実行されている svchost.exe という疑わしいプロセスがあり、ポート 443 上のさまざまな IP アドレスへの多数の送信接続があります。

R&D ネットワーク上の他のホスト (192.168.10.37 および 192.168.10.41) には、疑わしいプロセスや接続がないため、クリーンです。

- 質問一覧「242問」

- 質問1 次の環境のうち、顧客データのサブセットを利用し、主要なシステ

- 質問2 ハッカーは、ユーザーが疑わしいリンクをクリックしたことによる

- 質問3 セキュリティアナリストが次のログを確認しています: (Exhibit) ...

- 質問4 サポートが終了したソフトウェアを実行しているアプリケーション

- 質問5 レガシー アプリケーションがビジネス運営に不可欠であり、予防

- 質問6 セキュリティ コンサルタントは、クライアント環境への安全なリ

- 質問7 侵入テスト中に、ベンダーはアクセス バッジを使用して許可され

- 質問8 セキュリティ アナリストがドメイン アクティビティ ログを確認...

- 質問9 ネットワーク管理者は、訪問された疑わしい Web サイトを監視し...

- 質問10 顧客の個人情報を含むファイルを誤って電子メールで送信した従業

- 質問11 ある会社がベンダーのセキュリティ ツールをクラウドに実装して

- 質問12 技術者は、本番システムに優先度の高いパッチを適用する必要があ

- 質問13 失われた場合に最も影響を受けるデータのカテゴリを説明するもの

- 質問14 許可された担当者だけが安全な施設にアクセスできるようにするに

- 質問15 各ドロップダウン リストから適切な攻撃と修復を選択して、対応

- 質問16 会社が侵害を受けた後、顧客が訴訟を起こしました。会社の弁護士

- 質問17 組織がデータ プライバシー プログラムを確立および維持する際に...

- 質問18 集中システム内の複数のソースからシステム、アプリケーション、

- 質問19 ソフトウェア開発マネージャーは、会社が作成したコードの信頼性

- 質問20 顧客の個人情報を含むファイルを誤って電子メールで送信した従業

- 質問21 IoT デバイスで使用される暗号化に関して、最も重要な考慮事項は...

- 質問22 エアギャップ ネットワークで最も一般的なデータ損失パスは次の

- 質問23 管理者が単一サーバーのセキュリティ ログを確認したところ、次

- 質問24 顧客の個人情報を含むファイルを誤って電子メールで送信した従業

- 質問25 最も一般的なアプリケーション活用方法に関する情報を参照するの

- 質問26 運用サーバーに影響を与えずに潜在的な攻撃者の活動を特定するた

- 質問27 システム管理者は、次の要件を満たすソリューションに取り組んで

- 質問28 セキュリティ アナリストがドメイン アクティビティ ログを確認...

- 質問29 プロセスに 2 人による整合性セキュリティ制御が必要な理由を最...

- 質問30 企業が外部ネットワーク セキュリティ テストの証明を提供するた...

- 質問31 会社 A は、別の国に所在する会社 B と共同で製品を開発していま...

- 質問32 アナリストは、データ プレーン内でのゼロ トラスト原則の実装を...

- 質問33 数人の従業員が、最高経営責任者(CEO)を名乗る人物から詐欺の...

- 質問34 経理部門の従業員が、ベンダーが実行したサービスに対する支払い

- 質問35 技術者は、本番システムに優先度の高いパッチを適用する必要があ

- 質問36 セキュリティ アナリストは、従業員の会社のラップトップから送

- 質問37 セキュリティ チームは、サード パーティが侵入テストを実行した...

- 質問38 IT マネージャーは、世界的なインシデントが発生した場合に組織...

- 質問39 An administrator notices that several users are logging in f...

- 質問40 ソフトウェア開発マネージャーは、会社が作成したコードの信頼性

- 質問41 大手銀行が内部 PCI DSS コンプライアンス評価に合格しなかった...

- 質問42 マネージャーは、払い戻しを受けるためのリンクが記載されたメー

- 質問43 最近の脆弱性スキャンの後、セキュリティ エンジニアは企業ネッ

- 質問44 An employee receives a text message that appears to have bee...

- 質問45 攻撃者がバッファ オーバーフローを悪用したため、組織のインタ

- 質問46 大企業のサイバーセキュリティ インシデント対応チームは、複数

- 質問47 組織は、実稼働環境でコンパイルされたバイナリの整合性を確保し

- 質問48 攻撃者がバッファ オーバーフローを悪用したため、組織のインタ

- 質問49 攻撃者が悪意のあるアドレスでレジスタを上書きすると、次の脆弱

- 質問50 次のどれがメッセージを個人に帰属させることを可能にしますか?

- 質問51 VM エスケープによって発生する可能性のある結果はどれですか?...

- 質問52 次のタスクのうち、BIA プロセスに通常含まれるものはどれですか...

- 質問53 従業員が退職したときに権限を迅速に更新することで組織のセキュ

- 質問54 管理者は、組織外にこれらのファイルを電子メールで送信しようと

- 質問55 A client asked a security company to provide a document outl...

- 質問56 管理者は、法務およびコンプライアンス チームを支援して、顧客

- 質問57 ある企業が、社内ネットワークから発信される DNS トラフィック...

- 質問58 セキュリティ マネージャーは MFA とパッチ管理を実装しています...

- 質問59 セキュリティ アナリストがドメイン アクティビティ ログを確認...

- 質問60 ある会社が、企業ネットワーク内のネットワーク セキュリティ ア...

- 質問61 セキュリティ担当者が会社のネットワークの脆弱性評価を完了し、

- 質問62 調査中、インシデント対応チームはインシデントの原因を理解しよ

- 質問63 次の脆弱性のうち、製造元が承認したソフトウェア リポジトリの

- 質問64 シミュレーション システム管理者は、2 つのブランチ オフィス間...

- 質問65 ある企業が災害復旧サイトを計画しており、単一の自然災害によっ

- 質問66 オンプレミスのアクセスを制御するための最適なセキュリティ制御

- 質問67 管理チームは、手動で設定された新しいアカウントに必ずしも正し

- 質問68 攻撃者がレインボー テーブル攻撃を使用してパスワードを簡単に

- 質問69 内部者が企業の開発プロセスに悪意のあるコードを持ち込むのを防

- 質問70 サードパーティの侵入テスターによるテストの条件についての

- 質問71 ある会社の法務部門が SaaS アプリケーションで機密文書を作成し...

- 質問72 組織のクラウド導入戦略を検討しながら、最高情報セキュリティ責

- 質問73 An IT manager informs the entire help desk staff that only t...

- 質問74 侵入テストを実施する際、侵入テスト担当者が従わなければならな

- 質問75 ある組織が、コストと利益を主な要件とし、RTO と RPO の値が約 ...

- 質問76 セキュリティ管理者は、機密性の高い顧客データの流出を防ぐため

- 質問77 内部者からの侵入からオンサイト データ センターを保護するため...

- 質問78 管理者は、法務およびコンプライアンス チームを支援して、顧客

- 質問79 最高情報セキュリティ責任者 (CISO) は、経営陣へのレポートで、...

- 質問80 最高情報セキュリティ責任者は、PLI を保護するためのセキュリテ...

- 質問81 管理者は、法務およびコンプライアンス チームを支援して、顧客

- 質問82 Which of the following is the most likely outcome if a large...

- 質問83 最高情報セキュリティ責任者は、コンプライアンス目標を追跡する

- 質問84 管理者は、複数のユーザーが疑わしい IP アドレスからログインし...

- 質問85 従業員は、給与部門から送信されたと思われる、資格情報の確認を

- 質問86 技術者は、リモート ワークからオフィス ワークに移行する既存ユ...

- 質問87 セキュリティアナリストが次のログを確認しています: (Exhibit) ...

- 質問88 管理者は、複数のユーザーが疑わしい IP アドレスからログインし...

- 質問89 クラウド プロバイダー内でリソースを簡単に展開できるようにす

- 質問90 管理者が単一サーバーのセキュリティ ログを確認したところ、次

- 質問91 QUESTION NO: 217セキュリティ アナリストが複数の会社のファイ...

- 質問92 各ドロップダウン リストから適切な攻撃と修復を選択して、対応

- 質問93 AUP は次のどの制御タイプの例ですか?

- 質問94 セキュリティ管理者が新しいファイアウォール ルール セットを設...

- 質問95 次のチームのうち、組織の重要なシステムを保護するために、攻撃

- 質問96 セキュリティ アナリストは、従業員が訪問者バッジを発行するた

- 質問97 セキュリティ オペレーション センターがインシデント対応手順を...

- 質問98 システム管理者は、多数のエンド ユーザーのアカウント作成を実

- 質問99 システム設計の年次レビュー中に、エンジニアは現在リリースされ

- 質問100 空港で飛行機を待っているユーザーが、公衆 Wi-Fi を使用して航...

- 質問101 セキュリティ アナリストは、ネットワークに接続されている現在

- 質問102 最近のセキュリティ侵害を調査しているときに、アナリストは、攻

- 質問103 ある企業は、よく知られたエクスプロイトによる古いバージョンの

- 質問104 ある企業は、天候によるサーバールームの損傷やダウンタイムを懸

- 質問105 ビジネス継続性の机上演習を実施しているときに、セキュリティ

- 質問106 システム管理者は、監視対象のエンドポイントにインストールする

- 質問107 ある会社は最近、従業員にリモートワークを許可することを決定し

- 質問108 各ドロップダウン リストから適切な攻撃と修復を選択して、対応

- 質問109 ログインとサービスの使用時間を追跡するサービスの主な目的はど

- 質問110 ある銀行は、すべてのベンダーが盗難されたラップトップのデータ

- 質問111 システム管理者は、会社の最高経営責任者を名乗る未知の番号から

- 質問112 次の脆弱性スキャンレポートを確認した後: (Exhibit) セキュリテ...

- 質問113 SMS DIP 認証方式の実装が TOTP 方式よりもリスクが高い理由を最...

- 質問114 感染の可能性があるシステムを隔離するために、システム管理者が

- 質問115 ある組織が、コストと利益を主な要件とし、RTO と RPO の値が約 ...

- 質問116 入力フィールドを使用して、データを表示または操作できるコマン

- 質問117 会社のマーケティング部門は、機密性の高い顧客データを収集、変

- 質問118 セキュリティ管理者が新しいファイアウォール ルール セットを設...

- 質問119 次のインシデント対応活動のうち、証拠が適切に渡されることを保

- 質問120 サードパーティの侵入テスターによるテストの条件についての

- 質問121 次のチームのうち、組織の重要なシステムを保護するために、攻撃

- 質問122 不明なプログラムの実行をブロックする最善の方法は次のどれでし

- 質問123 Which of the following is most likely associated with introd...

- 質問124 セキュリティ アナリストは、業務時間外に短時間に大量の異常な ...

- 質問125 攻撃者がレインボー テーブル攻撃を使用してパスワードを簡単に

- 質問126 次の環境のうち、顧客データのサブセットを利用し、主要なシステ

- 質問127 可用性を確保し、ビジネスへの影響を最小限に抑えるために、管理

- 質問128 集中システム内の複数のソースからシステム、アプリケーション、

- 質問129 A group of developers has a shared backup account to access ...

- 質問130 新入社員が初めてメール システムにログインすると、人事部から

- 質問131 クライアントの Web ブラウザを制御するために Web ベースのアプ...

- 質問132 企業は、保存されている機密データが読み取り不可能な状態になっ

- 質問133 最近のアップグレード (WLAN インフラストラクチャ) 以来、複数...

- 質問134 Which of the following is best to use when determining the s...

- 質問135 ユーザーに証明書が提示されたときに、証明書を検証するために使

- 質問136 ある企業は、SIEM システムを導入し、アナリストを任命して毎週...

- 質問137 技術者は、SaaS プロバイダーによって導入およびサポートされて...

- 質問138 IT マネージャーは、ヘルプ デスク ソフトウェアの管理者コンソ...

- 質問139 セキュリティ管理者が最近ローカル パスワードをリセットしたと

- 質問140 データ センターのセキュリティ管理は、データが適切に保護され

- 質問141 2 つの同一サイト間でトラフィックを分割してアプリケーションの...

- 質問142 セキュリティ意識向上プログラムのコミュニケーション要素として

- 質問143 ある企業では、データベース管理者のワークステーションからデー

- 質問144 セキュリティ保護された施設への訪問者は、写真付き身分証明書で

- 質問145 侵入テスト担当者は、エンゲージメント ルールに従ってクライア

- 質問146 政府の規制に従わなかった場合の結果を認識している企業にとって

- 質問147 ネットワーク管理者は、次の要素を使用する多要素認証を実装して

- 質問148 アーキテクトは、外部で JSON リクエストを使用してデータ転送の...

- 質問149 ハードドライブから機密データを繰り返し消去したいが、ハードド

- 質問150 重要なレガシー サーバーがプライベート ネットワークに分割され...

- 質問151 従業員が侵害された業界ブログにアクセスした後、マルウェアが会

- 質問152 ウイルス、マルウェア、トロイの木馬がインストールされ、ネット

- 質問153 サイバーセキュリティの知識を持つ新任の取締役は、組織に影響を

- 質問154 セキュリティ管理者は、未使用で準拠していないデスクトップが多

- 質問155 次の脅威アクターのうち、巨額の資金を使って他国にある重要なシ

- 質問156 セキュリティ アナリストは、サーバー上で悪意のある可能性のあ

- 質問157 ウイルス、マルウェア、トロイの木馬がインストールされ、ネット

- 質問158 組織が複数の種類のログを効率的に管理および分析するために使用

- 質問159 許容使用ポリシーは、次のセキュリティ制御タイプのうちどれを最

- 質問160 システム管理者は、クラウドベースの低コストのアプリケーション

- 質問161 ある会社のオンラインショッピングサイトが1月30日の深夜過ぎに...

- 質問162 許容されるリスクの最大許容範囲を説明するものはどれですか?

- 質問163 共有責任モデルによれば、クラウド環境の IaaS モデルで会社のデ...

- 質問164 監査後、管理者はすべてのユーザーがファイル サーバー上の機密

- 質問165 あなたは、ネットワーク上の潜在的な感染を調査しているセキュリ

- 質問166 ある企業は、SIEM システムを導入し、アナリストを任命して毎週...

- 質問167 ある組織は、不要なサービスを無効にし、ビジネスクリティカルな

- 質問168 ある企業では、コンテンツ フィレットを有効にした Wi-Fi を使用...

- 質問169 アナリストが、システム アカウントを使用せずにインターネット

- 質問170 ある顧客がセキュリティ会社に、プロジェクトの概要、コスト、完

- 質問171 セキュリティ オペレーション センターは、疑わしい IP アドレス...

- 質問172 セキュリティ管理者は、RTP、SIP、 H.323. および SRTP。このル...

- 質問173 システム管理者は、クラウドベースの低コストのアプリケーション

- 質問174 次の脅威アクターのうち、外国政府に雇われて他国にある重要なシ

- 質問175 セキュリティ アナリストが会社のパブリック ネットワークをスキ...

- 質問176 残酷な情報セキュリティ責任者 (CISO) が、セキュリティ アナリ...

- 質問177 データが変更されていないことを確認するために実行されるアルゴ

- 質問178 オンボーディング プロセス中に、従業員はイントラネット アカウ...

- 質問179 研究開発事業部門の従業員は、会社のデータを保護する最善の方法

- 質問180 エンジニアがネットワーク デバイスの廃止を推奨すべきケースは

- 質問181 サーバーのセキュリティ設定が変更されたかどうかを毎日一貫して

- 質問182 クラウド環境で意図しない企業認証情報の漏洩が発生する一般的な

- 質問183 あるインターネット企業が新しいコラボレーション アプリケーシ

- 質問184 次のどれがハードウェア固有の脆弱性ですか?

- 質問185 ある企業が、社内ネットワークから発信される DNS トラフィック...

- 質問186 ハリケーンが発生しやすい地域にある会社が災害復旧計画を策定し

- 質問187 システム管理者は、多数のエンド ユーザーのアカウント作成を実

- 質問188 ある企業では、廃棄したシステムをリサイクルに出す前にハードド

- 質問189 権限のないユーザーが従業員の電話ネットワーク ポートにラップ

- 質問190 次のデータ ロールのうち、リスクの特定とデータへの適切なアク

- 質問191 システム管理者は、2 つのブランチ オフィス間のサイト間 VPN を...

- 質問192 銀行環境で監査を完了する最も適切な理由はどれですか?

- 質問193 新しく実装されたワイヤレス ネットワークは、訪問者がビジネス

- 質問194 ある企業は、SIEM システムを導入し、アナリストを任命して毎週...

- 質問195 ある企業が、リスク登録簿に記載されている項目に対処するために

- 質問196 攻撃者が悪意のあるアドレスでレジスタを上書きすると、次の脆弱

- 質問197 サイバーセキュリティの知識を持つ新任の取締役は、組織に影響を

- 質問198 従業員は、会社の最高経営責任者を名乗る未知の番号から、ギフト

- 質問199 オンプレミスのアクセスを制御するための最適なセキュリティ制御

- 質問200 従業員は、給与部門から送信されたと思われる、資格情報の確認を

- 質問201 顧客は CSP と契約を結んでおり、IaaS エンクレーブにどのコント...

- 質問202 ある企業が、リスク登録簿に記載されている項目に対処するために

- 質問203 会社の Web フィルターは、URL をスキャンして文字列を検索し、...

- 質問204 不明なプログラムの実行をブロックする最善の方法は次のどれです

- 質問205 次のデータ ロールのうち、リスクの特定とデータへの適切なアク

- 質問206 従業員が誤って会社のシステムにマルウェアをインストールするの

- 質問207 組織には、財務システムに対する是正管理を実装するという新しい

- 質問208 ある企業では、データベース管理者のワークステーションからデー

- 質問209 ネットワーク管理者は、会社のクラウド環境にロード バランサー

- 質問210 大手銀行が内部 PCI DSS コンプライアンス評価に合格しなかった...

- 質問211 リスク、責任者、しきい値を文書化するために最もよく使用される

- 質問212 マネージャーは、払い戻しを受けるためのリンクが記載されたメー

- 質問213 運用サーバーに影響を与えずに潜在的な攻撃者の活動を特定するた

- 質問214 重要なアプリケーション用の重要なパッチがリリースされたばかり

- 質問215 高可用性ネットワークを設計する際に考慮する必要があるのは次の

- 質問216 アナリストは、データ プレーン内でのゼロ トラスト原則の実装を...

- 質問217 管理者は、複数のユーザーが疑わしい IP アドレスからログインし...

- 質問218 次のどれがハードウェア固有の脆弱性ですか?

- 質問219 セキュリティ アナリストは、従業員の会社のラップトップから送

- 質問220 次のセキュリティ概念のうち、RADIUS サーバーのインストールに...

- 質問221 ある企業は、財務部門のサポートにオフショア チームを活用して

- 質問222 ユーザーが重要なシステムにパッチを適用しようとしましたが、パ

- 質問223 さまざまな関係者が、セキュリティ インシデントや大規模災害な

- 質問224 インシデント アナリストがハード ディスク上で複数のイメージ ...

- 質問225 次のどれが予防管理と考えられますか?

- 質問226 クライアントの Web ブラウザを制御するために Web ベースのアプ...

- 質問227 企業は、セキュリティ境界を通過するトラフィックを最小限に抑え

- 質問228 不明なプログラムの実行をブロックする最善の方法は次のどれです

- 質問229 次の脆弱性のうち、製造元が承認したソフトウェア リポジトリの

- 質問230 会社のマーケティング部門は、機密性の高い顧客データを収集、変

- 質問231 次のシナリオのうち、ビジネス メール詐欺攻撃の可能性を説明し

- 質問232 セキュリティ管理者が最近ローカル パスワードをリセットしたと

- 質問233 セキュリティ アナリストが複数の会社のファイアウォールを評価

- 質問234 セキュリティ アナリストは、ネットワークに接続されている現在

- 質問235 ある企業は現在、ユーザー名とパスワードを使用しており、シーム

- 質問236 ユーザーが電子メールを確認している間に、ホストに接続された外

- 質問237 許容されるリスクの最大許容範囲を説明するものはどれですか?

- 質問238 高可用性ネットワークを設計する際に考慮する必要があるのは次の

- 質問239 攻撃者がバッファ オーバーフローを悪用したため、組織のインタ

- 質問240 ある組織ではクラウド サービスを急速に導入しており、現在複数

- 質問241 次のシナリオのうち、トークン化がプライバシー技術として最も適

- 質問242 ある組織で、コマンド アンド コントロール サーバーに関連する...