- ホーム

- CompTIA

- SY0-601-JPN - CompTIA Security+ Certification Exam (SY0-601日本語版)

- CompTIA.SY0-601-JPN.v2021-12-03.q139

- 質問100

有効的なSY0-601-JPN問題集はJPNTest.com提供され、SY0-601-JPN試験に合格することに役に立ちます!JPNTest.comは今最新SY0-601-JPN試験問題集を提供します。JPNTest.com SY0-601-JPN試験問題集はもう更新されました。ここでSY0-601-JPN問題集のテストエンジンを手に入れます。

SY0-601-JPN問題集最新版のアクセス

「1061問、30% ディスカウント、特別な割引コード:JPNshiken」

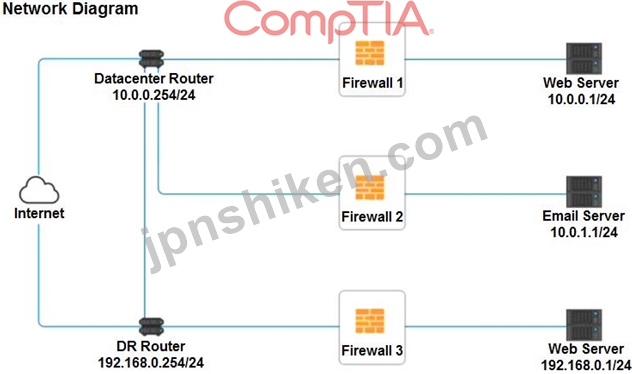

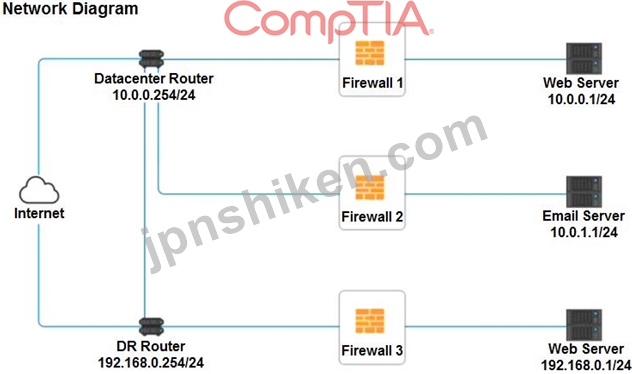

ある会社が最近DRサイトを追加し、ネットワークを再設計しています。 DRサイトのユーザーは、Webサイトの閲覧に問題があります。

指示

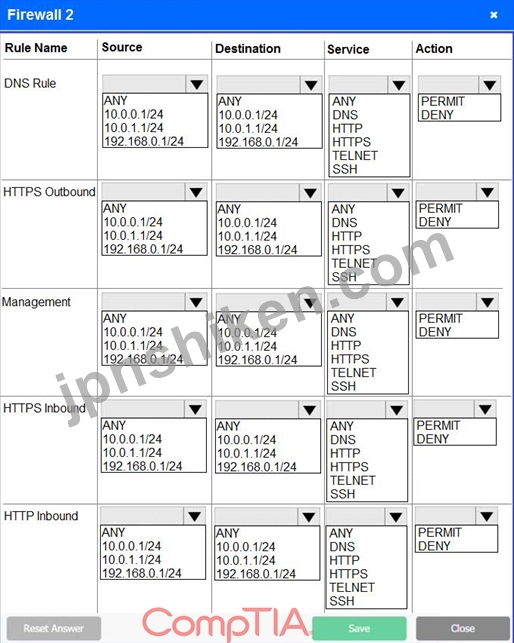

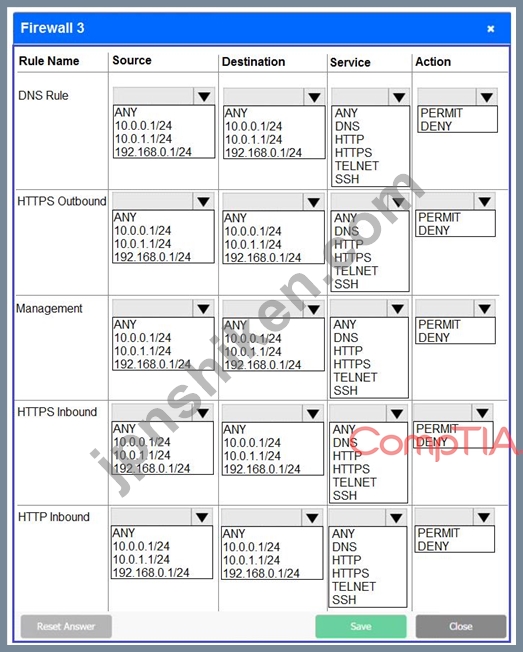

各ファイアウォールをクリックして、以下を実行します。

*クリアテキストのWebトラフィックを拒否します。

*安全な管理プロトコルが使用されていることを確認してください。

* DRサイトで問題を解決します。

外部の制約により、ルールセットの順序を変更することはできません。

シミュレーションの初期状態に戻したい場合は、いつでも[すべてリセット]ボタンをクリックしてください。

指示

各ファイアウォールをクリックして、以下を実行します。

*クリアテキストのWebトラフィックを拒否します。

*安全な管理プロトコルが使用されていることを確認してください。

* DRサイトで問題を解決します。

外部の制約により、ルールセットの順序を変更することはできません。

シミュレーションの初期状態に戻したい場合は、いつでも[すべてリセット]ボタンをクリックしてください。

正解:

Firewall 1:

DNS Rule - ANY --> ANY --> DNS --> PERMIT

HTTPS Outbound - 10.0.0.1/24 --> ANY --> HTTPS --> PERMIT

Management - ANY --> ANY --> SSH --> PERMIT

HTTPS Inbound - ANY --> ANY --> HTTPS --> PERMIT

HTTP Inbound - ANY --> ANY --> HTTP --> DENY

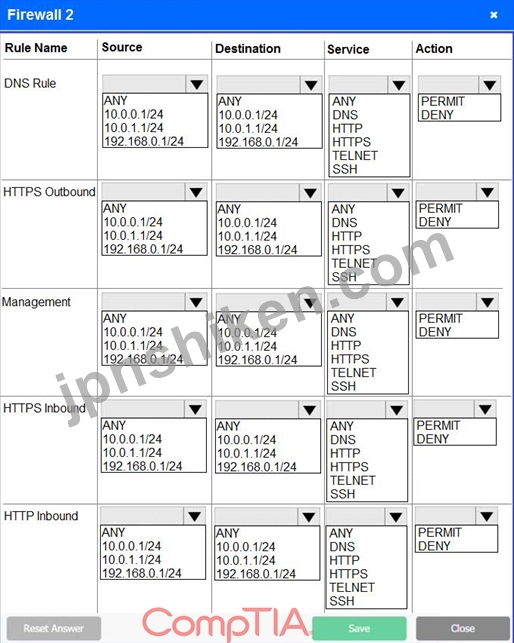

Firewall 2:

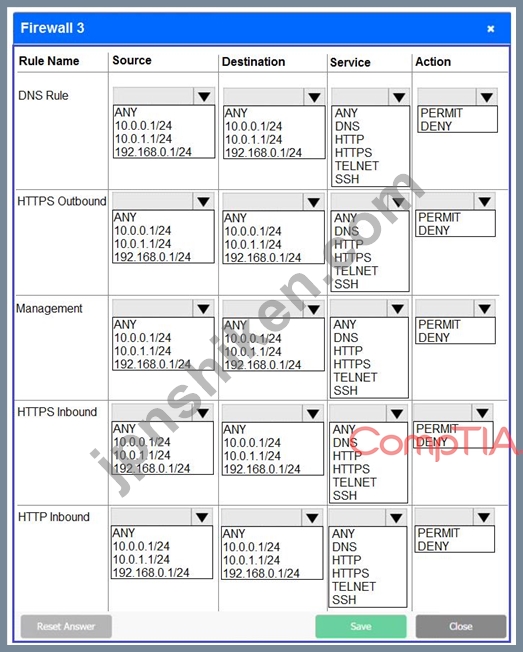

Firewall 3:

DNS Rule - ANY --> ANY --> DNS --> PERMIT

HTTPS Outbound - 192.168.0.1/24 --> ANY --> HTTPS --> PERMIT

Management - ANY --> ANY --> SSH --> PERMIT

HTTPS Inbound - ANY --> ANY --> HTTPS --> PERMIT

HTTP Inbound - ANY --> ANY --> HTTP --> DENY

DNS Rule - ANY --> ANY --> DNS --> PERMIT

HTTPS Outbound - 10.0.0.1/24 --> ANY --> HTTPS --> PERMIT

Management - ANY --> ANY --> SSH --> PERMIT

HTTPS Inbound - ANY --> ANY --> HTTPS --> PERMIT

HTTP Inbound - ANY --> ANY --> HTTP --> DENY

Firewall 2:

Firewall 3:

DNS Rule - ANY --> ANY --> DNS --> PERMIT

HTTPS Outbound - 192.168.0.1/24 --> ANY --> HTTPS --> PERMIT

Management - ANY --> ANY --> SSH --> PERMIT

HTTPS Inbound - ANY --> ANY --> HTTPS --> PERMIT

HTTP Inbound - ANY --> ANY --> HTTP --> DENY

- 質問一覧「139問」

- 質問1 会社のヘルプデスクは、Mimikatzがリモートシステムで実行しよう...

- 質問2 次のうち、投票機の整合性をサポートする可能性が最も高いのはど

- 質問3 ある組織が積極的な攻撃を支援するためにコンサルタントを雇い、

- 質問4 次のうち、同意または承認なしに組織内で使用されるアプリケーシ

- 質問5 ある組織が最近ISO27001認証を取得しました。次のうち、この認証...

- 質問6 次のうちどれがハードドライブに保存されているデータの最も安全

- 質問7 ユーザーは、Webアプリケーションがクラッシュせずに予期しない...

- 質問8 最近発見されたゼロデイエクスプロイトは、SMBネットワークプロ...

- 質問9 組織の最高経営責任者(CEO)は、スタッフが営業時間中、パンデ...

- 質問10 セキュリティアナリストは、実稼働システムで定期的に脆弱性スキ

- 質問11 セキュリティエンジニアは、会社のサーバーに対して最近攻撃を実

- 質問12 企業が懸念しているのは、レッドチーム演習後のセキュリティです

- 質問13 次のうち、Webアプリケーションの安全なコーディング手法を改善...

- 質問14 次のベストのうち、クレジットカードとアカウントの詳細が収集さ

- 質問15 ある会社が、インターネットに直接接続されたWebサイトにPKIを展...

- 質問16 医薬情報担当者はラップトップにログオンし、パブリックWiFiに接...

- 質問17 大企業がすべてのHsデータを強力な認証と暗号化の背後でクラウド...

- 質問18 組織は休日の販売中に停止を経験しており、POSシステムの可用性...

- 質問19 次のタイプの攻撃のうち、標的とする個人に固有のものはどれです

- 質問20 セキュリティ管理者が企業のワイヤレスネットワークを分析してい

- 質問21 次のログがあるとします。 (Exhibit) 次のうち、発生している攻...

- 質問22 ワイヤレスアクセスポイントとホットスポットの詳細な図を作成す

- 質問23 ネットワーク技術者がコーヒーショップにゲストワイヤレスネット

- 質問24 ネットワーク管理者は、企業のセキュリティ体制を改善するための

- 質問25 セキュリティアナリストLinuxワークステーションを強化しており...

- 質問26 システム管理者は、同じX.509証明書を複数のサーバーにインスト...

- 質問27 従業員は詐欺の罪で起訴され、企業資産を使用した疑いがあります

- 質問28 セキュリティアナリストは、サーバーへのログインにSSHまたはTel...

- 質問29 セキュリティエンジニアは、次の要件を実装する必要があります。

- 質問30 金融機関は、顧客の融資プロセスを支援するために、新しい安全な

- 質問31 セキュリティ監査により、プロセス制御端末は、システムにソフト

- 質問32 製造業者は、政府の規制によって保護および管理する必要がある非

- 質問33 次のうちどれが、パッチが適用されていない従来のプログラマブル

- 質問34 悪意があると思われる文書が、企業の最高財務責任者(CFO)に...

- 質問35 セキュリティアナリストがインシデントを調査して、攻撃者が侵入

- 質問36 最高情報セキュリティ責任者(CISO)は、データベースリソースを...

- 質問37 最高セキュリティ責任者(CSO)の主要な優先事項は、準備、対応...

- 質問38 ある会社が、クライアント向けに新しいインターネットプラットフ

- 質問39 ユーザーの不便に対する許容度が低い組織は、ラップトップのハー

- 質問40 フォレンジックアナリストのアンは、最初に取得したデータが保管

- 質問41 セキュリティアナリストは、システムからの次の出力を確認してい

- 質問42 フィッシングおよびスピアフィッシング攻撃は、企業のスタッフに

- 質問43 組織は、国境の入口および出口ポートで使用するための認証サービ

- 質問44 サイバーセキュリティの最中に、セキュリティエンジニアが感染し

- 質問45 「クラウドファースト」の採用戦略を評価する際に組織が負う可能

- 質問46 同行者は、公共エリアにWiFiアクセスポイントを配備し、構成を強...

- 質問47 サイバーセキュリティアナリストは、ユーザーのパスワードなしで

- 質問48 ある会社が最近データ侵害を経験し、その情報源は公共の場で電話

- 質問49 組織は定期的にインフラストラクチャをスキャンしてセキュリティ

- 質問50 ある会社が、暗号化されたWebブラウジングプロトコルと暗号化さ...

- 質問51 スマートスイッチには、電気レベルを監視し、電力サージやその他

- 質問52 セキュリティエンジニアは、SSLを介した悪意のあるWebリクエスト...

- 質問53 組織は最近、データ侵害から回復しました。根本原因の分析中に、

- 質問54 組織は、ホストされているWebサーバーが最新バージョンのソフト...

- 質問55 会社の電子メールシステムをさらに保護するために、管理者は会社

- 質問56 WindowsシステムのSMBプロトコルに新しい脆弱性が最近発見されま...

- 質問57 組織は、Webアプリケーションとデータベースをクラウドでホスト...

- 質問58 ネットワーク管理者は、データセンターのファイアウォールがオフ

- 質問59 セキュリティ管理者は、サーバー上で不要なサービスが実行されて

- 質問60 組織はコマンドラインインタープリターへのユーザーアクセスをブ

- 質問61 スマート小売ビジネスには、ローカルストアと、新しく設立され成

- 質問62 ユーザーは最近、博覧会に出席し、いくつかのデジタル販促資料を

- 質問63 次のタイプのコントロールのうち、監視されていないCCTVカメラは...

- 質問64 ユーザーには、建物への物理的なアクセスを提供するスマートカー

- 質問65 組織の最高経営責任者(CEO)のデスクトップPCで最新のセキュリ...

- 質問66 読み取られたデータを保護するためのテストおよびトレーニングの

- 質問67 次のうちどれがノード間でデータを分散し、ダウンタイムを最小限

- 質問68 ネットワークエンジニアは、本社のゲストがWiFi経由でインターネ...

- 質問69 保険会社の最高財務責任者(CFO)は、会社の最高経営責任者(CEO...

- 質問70 ホストがマルウェアに感染しました。インシデント対応中に、ユー

- 質問71 インシデント対応中に、セキュリティアナリストはWebサーバー上...

- 質問72 セキュリティエンジニアが初めてパスワードなしの認証を設定して

- 質問73 従業員のジョーは、宝くじに当選したことを示すメールを受け取り

- 質問74 セキュリティアナリストは、攻撃者がUser3を使用して企業のネッ...

- 質問75 組織はすべてのトラフィックをVPN経由でルーティングします。ほ...

- 質問76 ネットワーク管理者は、ユーザーが会社のクラウドアプリケーショ

- 質問77 従業員のJoeは部門を転送しており、前のチームがアクセスできる...

- 質問78 すべてが異なるサービスプロバイダーを使用するリモートキャンパ

- 質問79 次のインシデント対応ステップのうち、業務を維持しながら重要な

- 質問80 重要なファイルサーバーがアップグレードされており、システム管

- 質問81 ある会社が、業務をクラウドに移行することを決定しました。ユー

- 質問82 組織のヘルプデスクには、特定のWebサイトにアクセスできなくな...

- 質問83 データベース管理者は、すべてのパスワードが安全な方法で保存さ

- 質問84 最近のセキュリティ評価では、攻撃者が組織内の脆弱なワークステ

- 質問85 セキュリティエンジニアは、組織のアカウントの3番目のユーザー

- 質問86 中小企業のシステム管理者は、ワイヤレスルーターを確認している

- 質問87 セキュリティアナリストが最近の脆弱性に関する情報を確認してい

- 質問88 知的財産を法的に保護するために、データ所有者がすべての担当者

- 質問89 各ドロップダウンリストから適切な攻撃と修復を選択して、対応す

- 質問90 コストとオーバーヘッドを削減するために、組織はオンプレミスの

- 質問91 金融機関が見つめたいのは、暗号化されている間、アクセスおよび

- 質問92 セキュリティアナリストがサーバー上のログを確認し、次の出力を

- 質問93 大学は、盗難のリスクが高い場所に施設を開設しています。大学は

- 質問94 サイバーセキュリティ部門が新しいPAMソリューションを購入しま...

- 質問95 次のシナリオのうち、攻撃を阻止するのにDNSシンクホールを効果...

- 質問96 組織が停止し、重要なシステムがオンラインに戻るまでに90分かか...

- 質問97 ある会社は最近、自社製品をオンラインで販売するためにeコマー

- 質問98 分析者がスマートフォン全体にセキュリティ機能を実装する必要が

- 質問99 セキュリティアナリストは、指紋スキャナーのデータセンターアク

- 質問100 ある会社が最近DRサイトを追加し、ネットワークを再設計していま...

- 質問101 サイバーセキュリティ管理者は、iptablesをエンタープライズファ...

- 質問102 脆弱性評価レポートには、発見された脆弱性のCVSSスコアが含まれ...

- 質問103 ある会社が、最適な環境温度になるように新しいデータセンターの

- 質問104 セキュリティ管理者は、異なるグローバルインスタンスとワークロ

- 質問105 ある研究者は、過去10か月間大規模なデータセットを分析してきま...

- 質問106 重要なシステムに対する組織のRPOは2時間です。このシステムは、...

- 質問107 セキュリティアナリストは、本番システムで脆弱なスキャンを定期

- 質問108 会社は、Tier0およびTier1システムへの管理者特権を必要とするす...

- 質問109 主要な病院の最高セキュリティ責任者(CSO)は、特に共有端末で...

- 質問110 クライアントは、いくつかの重要なレポートの滞納状況について、

- 質問111 エンドユーザーは、コンピューターの動作が数週間通常よりも遅い

- 質問112 セキュリティアナリストは、次の攻撃ログ出力を確認しています。

- 質問113 セキュリティアナリストは、誰かがappadminテストアカウントにロ...

- 質問114 組織は、個々のAVからのイベントを関連付けるのに苦労しています...

- 質問115 セキュリティ管理者は、企業全体の注目すべきイベントを監視する

- 質問116 システムアナリストは、新しいデジタルフォレンジックのCoCフォ...

- 質問117 会社が最近侵害された会社の新しいサイバーセキュリティ戦略の一

- 質問118 最高リスク管理責任者(CRO)と相談した後。マネージャーが会社...

- 質問119 会社はすべてのラップトップでワイヤレスを使用し、ワイヤレスネ

- 質問120 ある組織は、安全な研究所の外で、個人用電子機器に導電性の金属

- 質問121 重大な停止またはインシデントへの対応の適時性について新しいベ

- 質問122 大規模な組織のネットワーク管理者が有線LANのセキュリティを向...

- 質問123 企業は、ログを一元化してベースラインを作成し、セキュリティイ

- 質問124 企業は、電子メールやエンタープライズアプリケーションへのアク

- 質問125 組織のセキュリティを確保するのに役立つ機能的で効果的な資産管

- 質問126 開発チームは、自動化を通じて、複数のチームメンバーからのすべ

- 質問127 ある会社が、政府機関向けの新しいWebアプリケーションを開発し...

- 質問128 サイバーセキュリティアナリストは、Webサーバーからのログファ...

- 質問129 会社のユーザーであるジョーは、自分のワークステーションに感染

- 質問130 対称暗号化アルゴリズムは、次の場合に最適です。

- 質問131 ある会社は、過去数か月にわたって公益事業会社からの非常に短い

- 質問132 業界見本に参加した翌日、数人の従業員が職場に復帰します。その

- 質問133 組織の本社は自然災害により破壊されたため、現在、一時的な作業

- 質問134 セキュリティアナリストは、いくつかの攻撃がNIPSによってブロッ...

- 質問135 ザ・ ウェブサイトhttp://companywebsite.comでは、ユーザーは登...

- 質問136 CSIRTは、最近の事件から学んだ教訓を検討しています。ワームは...

- 質問137 協力することに同意し、各当事者の責任を定義するために早期の議

- 質問138 組織は、管理者/ルートの資格情報とサービスアカウントに対して

- 質問139 銀行の遅延を要求した携帯電話のSMSを最近使用したユーザー。こ...