有効的なSY0-501問題集はJPNTest.com提供され、SY0-501試験に合格することに役に立ちます!JPNTest.comは今最新SY0-501試験問題集を提供します。JPNTest.com SY0-501試験問題集はもう更新されました。ここでSY0-501問題集のテストエンジンを手に入れます。

SY0-501問題集最新版のアクセス

「715問、30% ディスカウント、特別な割引コード:JPNshiken」

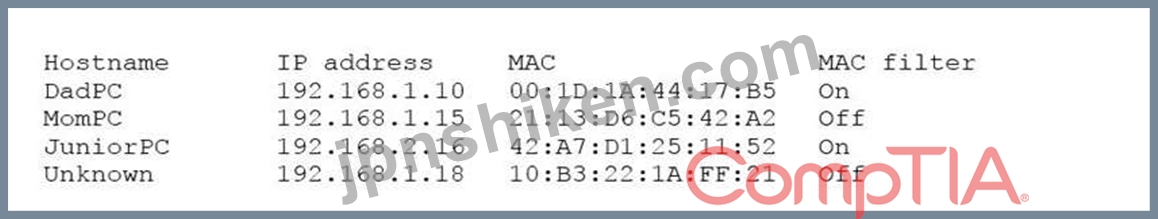

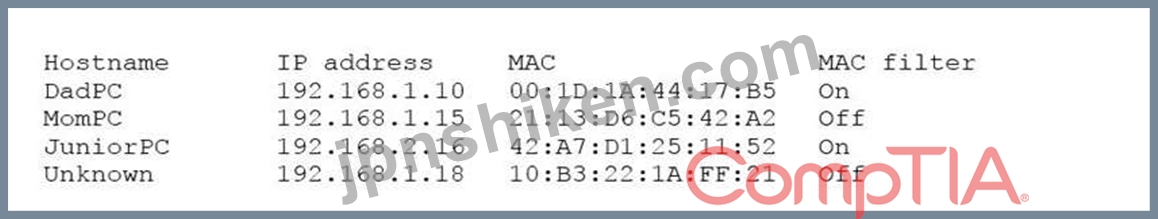

ユーザは、許可されたシステムのMACアドレスをなりすますことによって、誰かが許可なくホームネットワークにアクセスしている疑いがある。許可されたユーザーがホームネットワークにログインしているかどうかを確認しようとしているときに、ユーザーはワイヤレスルータを確認します。ワイヤレスルーターは、現在ホームネットワーク上にあるシステムに対して次の表を示しています。

ネットワーク上に権限のないユーザーがいるかどうかを判断するために、次のステップはどれですか?

ネットワーク上に権限のないユーザーがいるかどうかを判断するために、次のステップはどれですか?

正解:A

- 質問一覧「212問」

- 質問1 次のどのような暗号化攻撃でパスワードのソルトが無効になるので

- 質問2 小規模オフィスのネットワーク管理者は、暗号化されたワイヤレス

- 質問3 次のうち、アプリケーションを積極的にテストせずに脅威が存在し

- 質問4 大規模な防衛契約会社の最高経営責任者(CEO)は、海外で会議を...

- 質問5 セキュリティ管理者のJoeは、旅行中にスタッフが使用するために...

- 質問6 ワイヤレスネットワークのユーザーがネットワークにアクセスでき

- 質問7 技術者は、システムが侵害されたと疑います。技術者は、次のログ

- 質問8 セキュリティ管理者は、一部のレポートが正しくエクスポートされ

- 質問9 ワイヤレスネットワークは、オーセンティケータに接続されたRADI...

- 質問10 管理者は、サーバー上で次のログエントリを検出します。 Nov 12 ...

- 質問11 セキュリティアナリストは、次の出力を確認します。 (Exhibit) ...

- 質問12 セキュリティー管理者は、カスタム開発アプリケーションが無効な

- 質問13 最高経営責任者(CEO)のアン(Anne)は、ヘルプデスクからのも...

- 質問14 購買部門の新しいインターンは、共有文書への読み取りアクセスが

- 質問15 次のうち、特定の年度の損失の概要はどれですか?

- 質問16 SDLCの一環として、第三者を採用して侵入テストを実施します。サ...

- 質問17 データ侵害のクリーンアップ中に、関連するサイトのすべてが必要

- 質問18 必須のアクセス制御環境で設定を構成する場合、次のうち特定のデ

- 質問19 検出を避けるために特定の日付にバイナリパターンを変更するマル

- 質問20 スクリプト児童として知られているハッカーのタイプが、次の脆弱

- 質問21 建物全体で新しい磁気ロックが注文されました。会社の方針に従っ

- 質問22 ネットワーク管理者は、内部ルーティングを確保する方法を実装し

- 質問23 企業は、Webサーバーが使用する公的に信頼された証明書の有効性...

- 質問24 ブラックハットのハッカーがネットワークを列挙しており、処理中

- 質問25 ボットネットは、DDoS攻撃を実行するために大量のGREカプセル化...

- 質問26 セキュリティアナリストは、疑わしいセキュリティ侵害を調査し、

- 質問27 ユーザーがコンピュータのパフォーマンス低下を報告すると、シス

- 質問28 セキュリティ管理者は、仮想マシンの標準企業システムイメージの

- 質問29 2人のユーザーが暗号化されたファイルを電子メールで安全に共有

- 質問30 どのように何かが行われるか、そのアクションが実行されるか、そ

- 質問31 組織内の新しいセキュリティポリシーでは、組織内のすべてのファ

- 質問32 開発チームは、フィードバックが反復的であり、アプリケーション

- 質問33 セキュリティアナリストは、従業員ワークステーションのログで次

- 質問34 セキュリティ管理者は、社内のファイアウォールインターフェイス

- 質問35 ある企業が、そのソフトウェアの最近の脆弱性の根本原因を調査し

- 質問36 Bluetooth経由でターゲットが未承諾メッセージを送信している場...

- 質問37 次のうち、レインボーテーブル攻撃による衝突攻撃はどれですか?

- 質問38 Webアプリケーションのセキュリティが入力検証のためにJavaScrip...

- 質問39 従業員が悪意のあるコンテンツを含む電子メールを誤って開いた後

- 質問40 データの暗号化に関しては、パスワードデータをストレージに無作

- 質問41 システム、ハードウェア、またはソフトウェアが元のベンダーによ

- 質問42 非常に大きな防御犬を利用して、最近、非常に大きな犬を利用し始

- 質問43 組織は大きなPKIを実装する必要があります。ネットワークエンジ...

- 質問44 非脆弱性の脆弱性スキャンでは、どれが次のうちどれですか?

- 質問45 セキュリティ管理者のアン氏は、同社のアプリケーションについて

- 質問46 毎月のインターネット利用状況を見直しながら、次のように分類さ

- 質問47 次のうちSAMLを使用するテクノロジはどれですか? (2つ選択して...

- 質問48 従業員のJoeは、同僚にスマートフォンについてどれだけ知ってい...

- 質問49 最高情報責任者(CIO)は、組織と従業員の間の合意を草案します...

- 質問50 実行中のサービスのアクセスレベルを使用して、組織内の複数の資

- 質問51 システム管理者は、侵害されたサーバーから次の情報を確認してい

- 質問52 企業は、「私的」および「公的」の定義を持つデータ分類システム

- 質問53 軍事基地のセキュリティ担当者は、現場に入るいくつかのスマート

- 質問54 組織は、10台のWebサーバーのセキュリティをテストするために侵...

- 質問55 技術者が、企業ドメインに参加しているサーバーに新しい脆弱性ス

- 質問56 セキュリティ管理者は、マルウェアに属することが知られている環

- 質問57 セキュリティ管理者が通信を暗号化しようとしています。管理者が

- 質問58 マネージャーは、データベースアクセスの高いIT従業員が、競合他...

- 質問59 セキュリティアナリストは、組織のソフトウェア開発ライフサイク

- 質問60 セキュリティ技術者は、ネットワークグループとデータベース管理

- 質問61 セキュリティアナリストは、HIDSアプライアンスから次のアラート...

- 質問62 ユーザーは、現在アクセスが許可されているユーザーのアカウント

- 質問63 組織は、ツールを使用してソースコードレビューを実行しています

- 質問64 ウェブブラウザ経由でHTMLコードのHTML iframeを操作するために...

- 質問65 システムの可用性には最高の優先度が付けられています。目的を確

- 質問66 マルチファンクションプリンタ向けのネットワーク攻撃によるリス

- 質問67 セキュリティコンサルタントは、組織がPCLプロトコルを使用して...

- 質問68 通常の監査の後、企業はエンジニアリング文書がネットワークを特

- 質問69 社内浸透テスターは、パケットキャプチャデバイスを使用してネッ

- 質問70 攻撃者は、エンタープライズアプリケーションの新しい脆弱性を発

- 質問71 次の暗号アルゴリズムのどれが固定長の不可逆出力を生成しますか

- 質問72 Ann。給与計算部門の従業員が、ヘルプデスクに連絡して、彼女の...

- 質問73 企業は新しい安全な技術を開発しており、開発に使用されているコ

- 質問74 ある企業には、「プライベート」と「パブリック」の定義を持つデ

- 質問75 ネットワーク管理者が、セキュリティ保護されたWebサイトの証明...

- 質問76 OSの制限された領域にアクセスするためのインタラクティブなプロ...

- 質問77 次のAES動作モードのどれが認証を提供しますか? (2つ選択して...

- 質問78 与えられたログ出力: Max 15 00:15:23.431 CRT:#SEC_LOGIN-...

- 質問79 非営利団体のグループは、リソースを互いに共有し、コストを最小

- 質問80 Webアプリケーションは、ブラウザーをターゲットにし、銀行口座...

- 質問81 企業は、次の機能を実行する公開サーバーをホストしたいと考えて

- 質問82 セキュリティ管理者は、監査証跡を作成し、PHIデータ違反が発生...

- 質問83 ネットワーク管理者は、ユーザーが不正なデバイスを会社のネット

- 質問84 セキュリティアナリストは、定量的なリスク分析を行っています。

- 質問85 コンピュータフォレンジックの技術者は、データベースサーバーの

- 質問86 毎月の脆弱性スキャン中に、サーバーがApache Strutsエクスプロ...

- 質問87 攻撃者はパブリックCAを妥協し、Company.comに対して許可されて...

- 質問88 セキュリティアナリストが認証サーバーを強化しています。主な要

- 質問89 システム管理者は、データセンターの致命的な障害から回復しよう

- 質問90 システム管理者は、ワイヤレスネットワークのセキュリティと使い

- 質問91 プロダクトマネージャーは、重大な政治的不安を受けている地域に

- 質問92 組織の主なデータセンターでは、HVACの誤動作により2日間の停止...

- 質問93 次のうち、システムにソフトウェアを移植し、特定の条件が満たさ

- 質問94 次のうち、虹彩スキャナが提供するセキュリティコントロールはど

- 質問95 アナリストは、潜在的なセキュリティ上の脆弱性を簡単なプログラ

- 質問96 階層化されたセキュリティアプローチに従うと、管理されたアクセ

- 質問97 ポータブルデータ記憶装置は、悪意のあるファームウェアを有する

- 質問98 セキュリティアナリストは企業のWebページにアクセスし、フォー...

- 質問99 組織の内部監査員は、経営陣が認識していないベンダーに最近、多

- 質問100 セキュリティエンジニアは、ユーザーが資格情報を提供する前に、

- 質問101 企業には3つの部門があり、それぞれに独自のネットワークとサー

- 質問102 会社は不正行為のために従業員を解雇しています。この従業員から

- 質問103 最高財務責任者(CFO)は、CISO(最高情報責任者)に、組織のセ...

- 質問104 マルチファクター認証の要件を満たすのは次のうちどれですか?

- 質問105 システム管理者は、802.1xを実装する必要があります。これにより...

- 質問106 Joeは、悪質なコードが埋め込まれたスパムをローカルネットワー...

- 質問107 アナリストは、オフィスアクセスポイントに対してより安全な無線

- 質問108 データストレージ要件を軽減するために、一部の企業デバイスはす

- 質問109 企業には、すべてのエンドポイントコンピューティングデバイスに

- 質問110 ソフトウェア開発会社は、暗号化を使用して2つのリモートサーバ

- 質問111 インシデントレスポンダは、コンピュータがマルウェア感染に矛盾

- 質問112 管理者がワイヤレスルータを交換しています。以前のワイヤレスル

- 質問113 IRの取締役は、いくつかの最近の違反に関する報告書を検討してい...

- 質問114 データベースのバックアップスケジュールは、土曜日の午前12時に...

- 質問115 通常の監査では、あまり使用されていないサーバーにログインする

- 質問116 ヘルプデスクは、企業のWebサイトが従業員と顧客がWebサイトにア...

- 質問117 会社は、次の機能を実行する広報可能なサーバーをホストしたいと

- 質問118 企業は、正当なユーザーが正面に座ったときに自動的にコンピュー

- 質問119 システム管理者は、従業員が暗号化されたメッセージを相互に送信

- 質問120 特定されたセキュリティ侵害の後、アナリストはIRプロセスを開始...

- 質問121 裁判所で証拠が認められるためには、次のうちどれが損なわれては

- 質問122 セキュリティプログラムマネージャーは、システムのセキュリティ

- 質問123 システム管理者がパッチを本番サーバーに適用する前にステージン

- 質問124 金曜日の午後に、あなたの組織の上司が降格されました。スーパー

- 質問125 情報セキュリティ専門家が、Linuxサーバーからの次の出力を確認...

- 質問126 ある企業は、ファイルサーバのいくつかの重要なディレクトリのフ

- 質問127 同社のデータセンターでホストされているサーバーを扱う技術者は

- 質問128 識別フェーズのためにAAAシステムに提供できるのは次のうちどれ...

- 質問129 内部ネットワークからの悪意のあるトラフィックが、アプリケーシ

- 質問130 感染が検出される前に、感染したデバイスのいくつかが会社名に似

- 質問131 最高経営責任者(CEO)は、ラボテスト環境の誰かが、他に誰もい...

- 質問132 次のうち重要なシステムとコンポーネントを特定する必要があるの

- 質問133 多くのヘルプデスクコールは、さまざまなシステムで実行されてい

- 質問134 アプリケーションチームは、勤務時間外に重要なアプリケーション

- 質問135 最近、IT部門のプリンタで機密性の高い給与レポートのコピーが見...

- 質問136 アプリケーション開発者は、要求のためにポート80を通過する、あ...

- 質問137 シニアインシデント対応マネージャは、営業時間外に内部コンピュ

- 質問138 組織のファイルサーバーは、コストを削減するために仮想化されて

- 質問139 セキュリティアナリストはWebサーバーを強化しています。これに...

- 質問140 ある企業がコンサルティング会社を雇って、パッチされていないシ

- 質問141 従業員は最高経営責任者(CEO)から電子メールを受け取り、すべ...

- 質問142 ある企業が最近第三者によって監査されました。監査では、同社の

- 質問143 ユーザーが会社のセキュリティで保護されたサイトを参照すると、

- 質問144 セキュリティ技術者は、ファイル内の機密データを曖昧にして、疑

- 質問145 新しい業界規制の一環として、企業は安全で標準化されたOS設定を...

- 質問146 多国籍銀行の最高セキュリティ責任者(CISO)は、企業のITインフ...

- 質問147 次のうちSSHプロトコルを使用するのはどれですか?

- 質問148 セキュリティ管理者は、企業のITインフラストラクチャのベースラ...

- 質問149 最近、いくつかの従業員が会社の社長から発信されたフィッシング

- 質問150 2社間の合併後、セキュリティアナリストは、移行中に終了した従

- 質問151 モバイルデバイスユーザは、人気のあるソーシャルネットワークプ

- 質問152 Web対応アプリケーションでは、Webフォームのコメントフィールド...

- 質問153 攻撃者は、2週間の間に暗号化された通信をキャプチャしますが、

- 質問154 セキュリティチームは、インシデント対応計画を策定したいと考え

- 質問155 ユーザーは、ワークステーションにウイルスを感染させるよりも、

- 質問156 次のタイプのクラウドインフラストラクチャのどれが、類似の構造

- 質問157 情報システムの所有者は、アプリケーション内での否認防止の強化

- 質問158 春学期の初日に大学の学科長が辞任した。その後、部長は、キャン

- 質問159 セキュリティ管理者は、第三者の認証局が侵害されたことを通知し

- 質問160 技術者は、外部DNSトラフィックがネットワークに侵入するのを防...

- 質問161 マネージャーは、会社内の他の複数のマネージャーにレポートを配

- 質問162 セキュリティアナリストは、example.orgのcomptia.org上のLAN内...

- 質問163 システムの管理者はファイアウォールACLの設定を完了し、新しいW...

- 質問164 インストール環境をテスト環境から本番環境に移行する前に、次の

- 質問165 会社の新しい発券システムにログオンしようとすると、次のメッセ

- 質問166 技術者がワイヤレスゲストネットワークを設定しています。最新の

- 質問167 雇用主は、従業員がスマートフォン上でキー生成アプリケーション

- 質問168 セキュリティ管理者は、企業のユーザー向けに、個人の電子メール

- 質問169 次のうち二要素認証を実装するのはどれですか?

- 質問170 ビジネスは最近、すべての営業員にラップトップを導入しました。

- 質問171 企業の最も貴重な資産をBIAの一部として特定する場合、次のうち...

- 質問172 システム管理者は、倉庫内の資産をスキャンして記録するために使

- 質問173 侵入テスト担当者は、電子メールクライアントの会社のログインク

- 質問174 デジタルフォレンジックチームのメンバーであるJoeは、犯罪現場...

- 質問175 サードパーティのクラウドサービスプロバイダを検討する場合、次

- 質問176 新しいモバイルアプリケーションが社内で開発されています。セキ

- 質問177 Joeは暗号化された電子メールを他の人と交換しています。 Joeは...

- 質問178 セキュリティアナリストは、組織内の複数のワークステーションか

- 質問179 組織は、セキュリティ更新頻度が高いアプリケーションに大きく依

- 質問180 ワークステーションでデータを取得する場合、以下のうちどれがメ

- 質問181 銀行は、顧客が新しい口座を開設したいときに、窓口担当者にマネ

- 質問182 セキュリティ管理者は、ネットワーク上のデスクトップマシンに関

- 質問183 社員がスマートフォンを物理的に持ち出すことを許可することで、

- 質問184 組織は、名前解決サービスのセキュリティを強化したいと考えてい

- 質問185 建物のメンテナンス服を着た攻撃者は、安全な場所へのアクセスを

- 質問186 会社のポリシーでは、パスワードの代わりにパスフレーズを使用す

- 質問187 チーフ・セキュリティ・オフィサー(CS0)は、すべての内部Webサ...

- 質問188 システム管理者は、社外のスピーカーが従業員と非従業員が混在し

- 質問189 次のうち、Webアプリケーションサーバー環境でHAを実装する方法...

- 質問190 会社のユーザーロックアウトポリシーは、5回のログイン試行の失

- 質問191 次のうち、虹彩スキャナが提供するセキュリティコントロールはど

- 質問192 ユーザは、許可されたシステムのMACアドレスをなりすますことに...

- 質問193 管理者は主にスマートフォンから作業する旅行セールスチームに関

- 質問194 情報セキュリティアナリストは、特定のシステムのデータがビジネ

- 質問195 セキュリティ管理者は、すべてのネットワークデバイスの集中管理

- 質問196 組織では、ユーザーがアプリケーションにアクセスするために指紋

- 質問197 次のネットワーク脆弱性スキャンインジケータのどれが成功したア

- 質問198 次のうち、誕生日の攻撃を受けやすいものはどれですか?

- 質問199 PKIが安全に鍵を投影するために通常使用する暗号化方式はどれで...

- 質問200 ダンプスクエアダイバーは会社から複数のハードドライブを回復し

- 質問201 管理者はESPに完全性保護を提供するが、機密保護は提供しないIPS...

- 質問202 Webサイト管理者は、会社のWebサイトの整合性をチェックするよう...

- 質問203 会社のAUPには次のものが必要です。 パスワードは複雑さの要件を...

- 質問204 ネットワーク技術者は、別個のISPを利用して企業の公共エリアへ...

- 質問205 セキュリティ保護されたWAPに接続すると、WPA2-PSKに接続する際...

- 質問206 2人のユーザーは、セキュリティで保護されていないチャネルで互

- 質問207 短い休暇から戻ったセキュリティ管理者は、コンピュータにログイ

- 質問208 企業全体の展開前に新しいソフトウェアパッチをテストする際に、

- 質問209 ファイアウォール管理者は、会社のリモートアクセスソリューショ

- 質問210 監査人がパスワードクラッキングツールの次の出力を確認していま

- 質問211 企業は、従業員が自らの裁量で自分のパーソナルデバイスを使用し

- 質問212 新しいファイアウォールが組織内で運用されています。ただし、フ