- ホーム

- Citrix

- 1Y0-351 - Citrix NetScaler 10.5 Essentials and Networking

- Citrix.1Y0-351.v2018-12-07.q288

- 質問112

有効的な1Y0-351問題集はJPNTest.com提供され、1Y0-351試験に合格することに役に立ちます!JPNTest.comは今最新1Y0-351試験問題集を提供します。JPNTest.com 1Y0-351試験問題集はもう更新されました。ここで1Y0-351問題集のテストエンジンを手に入れます。

1Y0-351問題集最新版のアクセス

「290問、30% ディスカウント、特別な割引コード:JPNshiken」

シナリオ:コールセンターでは、アクセスゲートウェイエンタープライズを導入して従業員に自宅からの作業リソースへのアクセスを提供しています。使用可能なライセンスの数のため、選択した従業員だけが、そのユーザーアカウント情報に基づいてリモートで環境にアクセスする必要があります。

このシナリオのニーズを満たすために、エンジニアはどのようにアクセスを設定できますか?

このシナリオのニーズを満たすために、エンジニアはどのようにアクセスを設定できますか?

正解:B

説明/参照:

Explanation:

http://support.citrix.com/article/CTX111079

NetScaler VPNのログインページにログイン資格情報を入力してEnterキーを押すと、資格情報がActive Directoryに送信され、検証されます。ユーザ名とパスワードが有効な場合、Active Directoryはユーザ属性をNetScalerアプライアンスに送信します。 memberOf属性は、Active DirectoryがNetScalerアプライアンスに送信する属性の1つです。この属性には、Active Directory内のメンバーとして定義されているグループ名が含まれます。複数のActive Directoryグループのメンバーである場合、複数のmemberOf属性がNetScalerアプライアンスに送信されます。その後、NetScalerアプライアンスはこの情報を解析して、memberOf属性がアプライアンスに設定されている検索フィルタパラメータと一致するかどうかを判断します。属性が一致すると、ネットワークにログインできます。

次に、Active DirectoryがNetScalerアプライアンスに送信できるサンプルアトリビュートを示します。

dn:CN = johnd、CN = Users、DC = citrix、DC = com

changetype:add

memberOf:CN = VPNAllowed、OU =サポート、DC = citrix、DC = com

cn:johnd

givenName:john

objectClass:user

sAMAccountName:johnd

Active Directoryグループを抽出するためのNetScalerアプライアンスの設定Active Directoryグループを抽出し、クライアントがLightweightを使用してActive Directoryグループに基づいてNetScaler VPNにアクセスできるようにNetScalerアプライアンスを設定するには

ディレクトリアクセスプロトコル(LDAP)認証を使用するには、次の手順を実行します。

アクセス許可を持つActive Directoryグループを決定します。グループ抽出のためにNetScalerアプライアンスを設定するには、ネットワークリソースへのアクセスを許可するために、ユーザがメンバーになる必要があるグループを定義する必要があります。注:正確な構文を判別するには、「NetScalerアプライアンスでのグループのトラブルシューティングのトラブルシューティング」を参照する必要があります。

検索フィルターの構文を決定します。

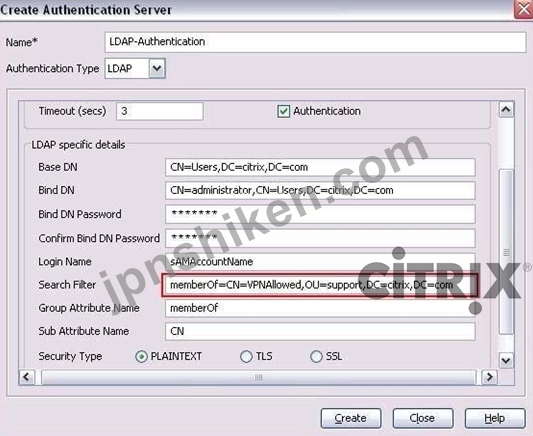

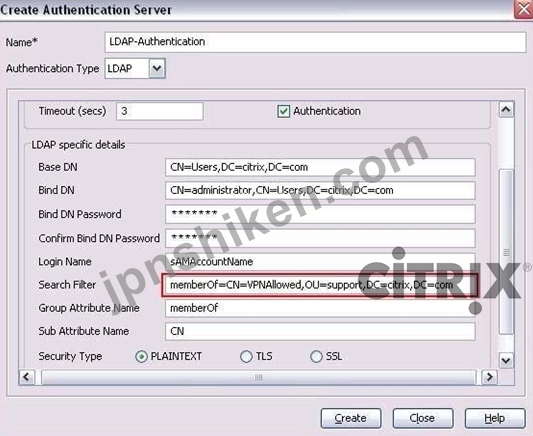

次のサンプルスクリーンショットのように、[認証サーバーの作成]ダイアログボックスの[検索フィルタ]フィールドに適切な構文を入力します。

注意:memberOf =で検索フィルタのファイルに値を開始し、値に埋め込みスペースがないことを確認してください。

NetScalerアプライアンスのコマンドラインインターフェイスからのグループ抽出を使用したLDAP認証を、上記のスクリーンショットの値と似た値に設定するには、次のコマンドを実行します。

認証ldapaction LDAP認証を追加する

-serverip 10.3.4.15

-ldapBase "CN = Users、DC = citrix、DC = com"

-ldapBindDn "CN =管理者、CN = Users、DC = citrix、DC = com" -ldapBindDnPassword ..dd2604527edf70

-ldapLoginName sAMAccountName

-searchFilter "memberOf = CN = VPNAllowed、OU = support、DC = citrix、DC = com" -groupAttrName memberOf

-subAttributeName CN

注:subAttributeNameパラメーターをCNに設定してください。 NetScalerアプライアンスでのグループ抽出のトラブルシューティングNetScalerアプライアンスでのグループ抽出のトラブルシューティングを行うには、次の点を考慮してください。

グループ抽出のためにLDAPポリシーを構成した後にLDAPポリシーが失敗する場合は、LDAPが適切に構成されるようにグループ抽出が構成されていないポリシーを作成することをお勧めします。 MicrosoftのLDAPデータ交換フォーマットデータ交換(LDIFDE)ユーティリティを使用して、Active Directoryサーバーから属性を抽出して、memberOfグループの正確な内容を判断する必要があります。

このユーティリティは、Active Directoryサーバー上で実行する必要があります。 LDIFDEユーティリティを実行するコマンドの構文は、次のとおりです。

ldifde -f <ファイル名> -s <AD_Server_Name> -d "dc = <ドメイン名>、dc = com" -pサブツリー-r "(&(objectCategory = person)(objectClass =ユーザー)(givenname = *))" l

"cn、givenName、objectclass、samAccountName、memberOf"

上記のコマンドを実行すると、File_Nameパラメーターに指定した名前のテキストファイルが作成されます。このファイルには、Active Directoryのすべてのオブジェクトが含まれています。作成されたテキストファイルの例を次に示します。

dn:CN = johnd、CN = Users、DC = citrix、DC = com

changetype:add

memberOf:CN = VPNAllowed、OU =サポート、DC = citrix、DC = com

cn:johnd

givenName:john

objectClass:user

sAMAccountName:johnd

Explanation:

http://support.citrix.com/article/CTX111079

NetScaler VPNのログインページにログイン資格情報を入力してEnterキーを押すと、資格情報がActive Directoryに送信され、検証されます。ユーザ名とパスワードが有効な場合、Active Directoryはユーザ属性をNetScalerアプライアンスに送信します。 memberOf属性は、Active DirectoryがNetScalerアプライアンスに送信する属性の1つです。この属性には、Active Directory内のメンバーとして定義されているグループ名が含まれます。複数のActive Directoryグループのメンバーである場合、複数のmemberOf属性がNetScalerアプライアンスに送信されます。その後、NetScalerアプライアンスはこの情報を解析して、memberOf属性がアプライアンスに設定されている検索フィルタパラメータと一致するかどうかを判断します。属性が一致すると、ネットワークにログインできます。

次に、Active DirectoryがNetScalerアプライアンスに送信できるサンプルアトリビュートを示します。

dn:CN = johnd、CN = Users、DC = citrix、DC = com

changetype:add

memberOf:CN = VPNAllowed、OU =サポート、DC = citrix、DC = com

cn:johnd

givenName:john

objectClass:user

sAMAccountName:johnd

Active Directoryグループを抽出するためのNetScalerアプライアンスの設定Active Directoryグループを抽出し、クライアントがLightweightを使用してActive Directoryグループに基づいてNetScaler VPNにアクセスできるようにNetScalerアプライアンスを設定するには

ディレクトリアクセスプロトコル(LDAP)認証を使用するには、次の手順を実行します。

アクセス許可を持つActive Directoryグループを決定します。グループ抽出のためにNetScalerアプライアンスを設定するには、ネットワークリソースへのアクセスを許可するために、ユーザがメンバーになる必要があるグループを定義する必要があります。注:正確な構文を判別するには、「NetScalerアプライアンスでのグループのトラブルシューティングのトラブルシューティング」を参照する必要があります。

検索フィルターの構文を決定します。

次のサンプルスクリーンショットのように、[認証サーバーの作成]ダイアログボックスの[検索フィルタ]フィールドに適切な構文を入力します。

注意:memberOf =で検索フィルタのファイルに値を開始し、値に埋め込みスペースがないことを確認してください。

NetScalerアプライアンスのコマンドラインインターフェイスからのグループ抽出を使用したLDAP認証を、上記のスクリーンショットの値と似た値に設定するには、次のコマンドを実行します。

認証ldapaction LDAP認証を追加する

-serverip 10.3.4.15

-ldapBase "CN = Users、DC = citrix、DC = com"

-ldapBindDn "CN =管理者、CN = Users、DC = citrix、DC = com" -ldapBindDnPassword ..dd2604527edf70

-ldapLoginName sAMAccountName

-searchFilter "memberOf = CN = VPNAllowed、OU = support、DC = citrix、DC = com" -groupAttrName memberOf

-subAttributeName CN

注:subAttributeNameパラメーターをCNに設定してください。 NetScalerアプライアンスでのグループ抽出のトラブルシューティングNetScalerアプライアンスでのグループ抽出のトラブルシューティングを行うには、次の点を考慮してください。

グループ抽出のためにLDAPポリシーを構成した後にLDAPポリシーが失敗する場合は、LDAPが適切に構成されるようにグループ抽出が構成されていないポリシーを作成することをお勧めします。 MicrosoftのLDAPデータ交換フォーマットデータ交換(LDIFDE)ユーティリティを使用して、Active Directoryサーバーから属性を抽出して、memberOfグループの正確な内容を判断する必要があります。

このユーティリティは、Active Directoryサーバー上で実行する必要があります。 LDIFDEユーティリティを実行するコマンドの構文は、次のとおりです。

ldifde -f <ファイル名> -s <AD_Server_Name> -d "dc = <ドメイン名>、dc = com" -pサブツリー-r "(&(objectCategory = person)(objectClass =ユーザー)(givenname = *))" l

"cn、givenName、objectclass、samAccountName、memberOf"

上記のコマンドを実行すると、File_Nameパラメーターに指定した名前のテキストファイルが作成されます。このファイルには、Active Directoryのすべてのオブジェクトが含まれています。作成されたテキストファイルの例を次に示します。

dn:CN = johnd、CN = Users、DC = citrix、DC = com

changetype:add

memberOf:CN = VPNAllowed、OU =サポート、DC = citrix、DC = com

cn:johnd

givenName:john

objectClass:user

sAMAccountName:johnd

- 質問一覧「288問」

- 質問1 シナリオ:GSLBはマルチサイト環境内で使用するように設定されて...

- 質問2 シナリオ:エンジニアがSSL仮想サーバーを構成し、複数のサーバ...

- 質問3 ネットワークエンジニアは新会社で始まり、ソースIPアドレス範囲...

- 質問4 NetScalerが使用する圧縮の種類を示すクライアントヘッダーはど...

- 質問5 ネットワークエンジニアは、Citrixテクニカルサポートからの要求...

- 質問6 シナリオ:エンジニアは、各サーバーが10秒ごとにテストされるよ...

- 質問7 シナリオ:NetScalerエンジニアは、次の設定を解釈するよう求め...

- 質問8 SSLオフロード実装でセキュリティテストが完了し、証明書キーの...

- 質問9 NetScalerエンジニアは、同じサービスの同一の要求を特定のキャ...

- 質問10 ネットワークエンジニアは、サービス拒否(DDoS)を引き起こす可...

- 質問11 NetScaler上の圧縮可能なコンテンツは、どちらのコンテンツタイ...

- 質問12 NetScalerエンジニアは、次のコマンドを使用して新しいモニタを...

- 質問13 フロントエンド最適化(FEO)機能のJavaScriptオプションを縮小...

- 質問14 シナリオ:エンジニアは、既存のセキュリティで保護されていない

- 質問15 ネットワークエンジニアがBGPルーティングを有効にしました。 ネ...

- 質問16 シナリオ:NetScalerエンジニアは、コンテンツスイッチングを実...

- 質問17 同じL2ブロードキャストドメイン/ VLANに2つのNetScalerインター...

- 質問18 グローバル・サーバ・ロード・バランシング(GSLB)を使用してサ...

- 質問19 シナリオ:ネットワークエンジニアは、高可用性(HA)目的でセカ...

- 質問20 シナリオ:ネットワークエンジニアは、NetScalerの初期設定時に...

- 質問21 シナリオ:ネットワークエンジニアは、4つのWebサーバーを含むサ...

- 質問22 シナリオ:マーケティング部門は、製品の立ち上げに使用する短い

- 質問23 シナリオ:NetScalerには多数のVPNへの接続があります。ネットワ...

- 質問24 どの持続方式がSIPのロードバランシングにのみ適用できますか?...

- 質問25 シナリオ:ネットワークエンジニアが直接接続を使用して新しいNe...

- 質問26 シナリオ:NetScalerのエンジニアがNetScalerデバイスに新しいSS...

- 質問27 シナリオ:NetScalerエンジニアは、3つのインターフェイスを持つ...

- 質問28 企業には、エンドツーエンドの暗号化とレイヤー7機能を必要とす

- 質問29 シナリオ:ネットワークエンジニアが、HTTPアプリケーション用の...

- 質問30 会社の方針では、SNMP管理は特定のホストからのみ許可されるべき...

- 質問31 シナリオ:ネットワークエンジニアは、NetScalerアプライアンス...

- 質問32 エンジニアがIPアドレス10.0.1.1のホストから宛先ポート103への...

- 質問33 接続ミラーリングとファイアウォールのロードバランシングにはど

- 質問34 NetScalerエンジニアがコマンドラインインターフェイスからNetSc...

- 質問35 シナリオ:NetScalerエンジニアが、オブジェクトhome.phpがシス...

- 質問36 Link Aggregation Control Protocol(LACP;リンク集約制御プロト...

- 質問37 NetScalerエンジニアが管理および一般的なシステムアクセス目的...

- 質問38 どちらの仮想サーバータイプに圧縮ポリシーをバインドできますか

- 質問39 ネットワーク技術者は、NetScalerシステムにログオンする際に何...

- 質問40 シナリオ:NetScalerは、VLAN 1上のサブネットIP(SNIP)192.168...

- 質問41 3ノードのNetScalerクラスタを作成するには、すべてのノードが__...

- 質問42 エンジニアがNetScaler IP(NSIP)をコマンドラインインターフェ...

- 質問43 エンジニアは2つの異なるデータセンターに2つのNetScalerデバイ...

- 質問44 元のクライアントIPをバックエンドサービスに維持するために、サ...

- 質問45 ネットワークエンジニアは、ハイアベイラビリティペア(HA)が正...

- 質問46 シナリオ:エンジニアは次のコマンドを実行します。 VLAN 2を追...

- 質問47 シナリオ:ネットワークエンジニアは、ブラックリストに載ったリ

- 質問48 NetScaler上のインターフェイスリンクステートについては、どの...

- 質問49 ネットワーク技術者は、ハイアベイラビリティ(HA)ペアの両方の...

- 質問50 現在のサーバ接続パラメータにはどの接続状態が含まれていますが

- 質問51 ネットワークエンジニアは、断続的なネットワーク接続の問題の原

- 質問52 シナリオ:組織内のユーザーは、毎日複数のWebアプリケーション...

- 質問53 NetScalerエンジニアは、NetScalerインスタンスでCPU使用率が90...

- 質問54 統合キャッシングのプリフェッチの目的は、自動的に__________す...

- 質問55 AppFlowはレポートのためにどのようなプロトコルを使用しますか...

- 質問56 エンジニアは、3つのモニタを1つのサービスグループにバインドし...

- 質問57 シナリオ:会社には、NetScalerを使用して負荷分散された3つのHT...

- 質問58 エンジニアがNetScalerアプライアンス上にDNS仮想サーバを設定し...

- 質問59 エンジニアは、テスト仮想サーバーにポリシーをバインドしました

- 質問60 シナリオ:エンジニアは、NetScalerアプライアンスに3つのサブネ...

- 質問61 シナリオ:ネットワークエンジニアがSSL仮想サーバーを作成し、...

- 質問62 クライアントキープアライブモードを有効にするためにNetScaler...

- 質問63 シナリオ:Example.comは、候補者のビデオを含むサービスを提供...

- 質問64 ネットワークエンジニアがSSL証明書のオプションを選択して、証...

- 質問65 シナリオ:ネットワークエンジニアは、企業のDMZにNetScalerシス...

- 質問66 シナリオ:エンジニアは、2つのNetScalerアプライアンスを高可用...

- 質問67 NetScalerエンジニアがHTTPサービスを作成し、モニタをサービス...

- 質問68 シナリオ:会社は、Citrix Access Gateway for Smart Accessを使...

- 質問69 シナリオ:NetScalerエンジニアは、既存のNetScalerデプロイメン...

- 質問70 NetScalerエンジニアがGET要求をアプリケーションサーバにリダイ...

- 質問71 シナリオ:技術者が、IT部門が開発している新しいXenDesktopファ...

- 質問72 NetScalerエンジニアは、拡張ACL(Access Control List)ヒット...

- 質問73 NetScalerのパスワードでサポートされている2つの認証タイプはど...

- 質問74 シナリオ:ネットワークエンジニアがモニタを作成し、それを4つ

- 質問75 シナリオ:エンジニアは、HTTPポート80を使用してユーザーがアク...

- 質問76 ネットワークエンジニアは、NetScalerを通過するすべてのHTTPお...

- 質問77 シナリオ:NetScalerのエンジニアが、RADIUS認証用のサービスと...

- 質問78 シナリオ:最近、ある組織がセキュリティ会社によって侵入テスト

- 質問79 シナリオ:NetScalerはNSIPが10.20.30.40に設定されています。管...

- 質問80 シナリオ:ネットワークエンジニアは、NetScalerアプライアンス...

- 質問81 NetScalerエンジニアがクライアント接続を許可するためにNetScal...

- 質問82 シナリオ:NetScalerエンジニアが、オブジェクトhome.phpがシス...

- 質問83 シナリオ:ネットワークエンジニアは、一対のNetScalerアプライ...

- 質問84 設定ユーティリティ内でNetScaler証明書インポートウィザードを...

- 質問85 シナリオ:NetScalerエンジニアは、ヘルプデスクグループが高可...

- 質問86 NetScalerエンジニアが2つのオブジェクトを暗号グループにバイン...

- 質問87 ネットワークエンジニアがTCPバッファリング設定で制御できる2つ...

- 質問88 シナリオ:NetScalerエンジニアは、NetScalerアプライアンスでネ...

- 質問89 NetScalerエンジニアがNetScalerアプライアンスのパフォーマンス...

- 質問90 シナリオ:NetScaler環境では2要素認証が使用され、2認証方式で...

- 質問91 統合キャッシングのフラッシュキャッシュオプションの目的は何で

- 質問92 NetScalerアプライアンスでSSLトラフィックを処理せずにSSLトラ...

- 質問93 シナリオ:ネットワークエンジニアは、統合キャッシングでキャッ

- 質問94 ネットワーク技術者は、SSL仮想サーバーの代わりにSSL_Bridgeを...

- 質問95 シナリオ:ネットワークエンジニアは、マルチサイト環境用にGSLB...

- 質問96 シナリオ:NetScalerのエンジニアは、IPv6専用ネットワーク上で...

- 質問97 エンジニアはフィルタ(コンテンツフィルタリング)機能を使用し

- 質問98 エンジニアがNetScalerのTCPウィンドウスケーリング設定を変更す...

- 質問99 シナリオ:NetScalerエンジニアは、 'myApp'という名前のHTTP VS...

- 質問100 ある会社に新しいCEOがいて、新しいCEOの名前でWebサイトを更新...

- 質問101 NetScalerはどのクライアントを使用できますか?

- 質問102 シナリオ:ネットワークエンジニアは、UDPサービスのステータス...

- 質問103 NetScaler上で証明書キーペアを作成するときにサポートされる証...

- 質問104 シナリオ:さまざまな種類のコンテンツに対して接続およびその他

- 質問105 エンジニアは、モニタテストが成功した場合、サーバがDOWNとして...

- 質問106 シナリオ:NetScaler上のコンテンツスイッチング構成を管理する...

- 質問107 ポート80を使用してNetScaler SNIPアドレスからバックエンドWeb...

- 質問108 クライアントは、次のルーティングテーブルが指定されている場合

- 質問109 ネットワークエンジニアは、Voice over IPトラフィック(VoIP)...

- 質問110 シナリオ:NetScalerエンジニアは、GSLB(Global Server Load Ba...

- 質問111 ネットワークエンジニアがクライアント接続を特定の帯域幅制限に

- 質問112 シナリオ:コールセンターでは、アクセスゲートウェイエンタープ

- 質問113 取り消されたクライアント証明書をクライアント証明書認証に使用

- 質問114 シナリオ:ネットワークエンジニアは、2つの新しいVLAN(VLAN2と...

- 質問115 シナリオ:NetScalerは2つのサブネットに接続されています。 NSI...

- 質問116 NetScalerエンジニアは、NITRO APIとRESTインタフェースを使用し...

- 質問117 シナリオ:ネットワークエンジニアは、次のようにHTTP仮想サーバ...

- 質問118 SSLオフロードVServerでセッション再利用を有効にすることの主な...

- 質問119 ネットワークエンジニアが、10.192.8.0/24サブネットに他のサブ...

- 質問120 NetScalerエンジニアは、新しいカスタムユーザモニタスクリプト...

- 質問121 ネットワーク技術者は、特にクライアントからNetScalerへ、NetSc...

- 質問122 ネットワークエンジニアがロンドンのデータセンターにある新しい

- 質問123 NetScalerエンジニアは、プラットフォームライセンスを割り当て...

- 質問124 最近のセキュリティ侵入テストでは、管理アドレスのいくつかのポ

- 質問125 ネットワークエンジニアは、SSL01という名前の仮想サーバーで有...

- 質問126 ネットワークエンジニアは、NetScalerの高可用性の最近の失敗を...

- 質問127 複数のサブネットIP(SNIP)が同じネットワーク内に定義されてい...

- 質問128 NetScaler上のAccess Control List(ACL;アクセスコントロールリ...

- 質問129 同じネットワークセグメント上のサーバーと通信するためにサブネ

- 質問130 シナリオ:ネットワークエンジニアは、NetScalerを介して特定のS...

- 質問131 ネットワークエンジニアはどのように詳細なネットワーク情報を収

- 質問132 シナリオ:NetScalerエンジニアは、2つのネットワークインターフ...

- 質問133 シナリオ:NetScalerエンジニアには、インターフェイス0/1、1/1...

- 質問134 NetScalerエンジニアがサーバリソースへの接続を制限するために...

- 質問135 NetScalerの負荷分散されたWebアプリケーションのクライアント側...

- 質問136 シナリオ:NetScalerエンジニアは、次のように仮想サーバーを構...

- 質問137 シナリオ:NetScalerのエンジニアがSSL証明書を受信し、vServer...

- 質問138 エンドユーザーは、認証、認可およびアクセス(AAA)-TMを使用す...

- 質問139 シナリオ:NetScalerの機能にはライセンスはありません。 NetSca...

- 質問140 シナリオ:構成ユーティリティを使用してドル記号($)、バック

- 質問141 NetScalerエンジニアがSSL仮想サーバーを作成しましたが、状態が...

- 質問142 シナリオ:NetScalerのエンジニアがテクニカルサポートの電話に...

- 質問143 エンジニアがjavascriptファイルの圧縮を有効にするために使用す...

- 質問144 シナリオ:ネットワークエンジニアがNetScaler上にIPv6仮想サー...

- 質問145 NetScalerアプライアンスでディスクがいっぱいですが、SNMPトラ...

- 質問146 シナリオ:HTTPサービス関連の問題を監視するネットワークエンジ...

- 質問147 NetScalerエンジニアは、どの2つの圧縮アクションを使用できます...

- 質問148 シナリオ:セキュリティテストでは、NetScalerがIPパケットを転...

- 質問149 シナリオ:NetScalerエンジニアがSSLサービスを利用するSSL仮想...

- 質問150 シナリオ:ホテルの予約を提供するウェブサイトは、各ホテルをサ

- 質問151 NetScalerのTCPバッファリング機能がアプリケーションのパフォー...

- 質問152 ネットワークエンジニアは、NetScaler Access Gatewayでスマート...

- 質問153 シナリオ:プライマリNetScaler(NS1)は、最大10000人のICAユー...

- 質問154 統合キャッシュを使用してNetScaler上にキャッシュできる応答コ...

- 質問155 NetScaler上のTCPバッファリング機能は何を達成していますか?...

- 質問156 すべてのターゲット負荷分散サーバがDOWNとして表示されている場...

- 質問157 アップグレードスクリプトは、更新されたNetScalerカーネルファ...

- 質問158 ハイアベイラビリティ(HA)モードの2つのNetScalerアプライアン...

- 質問159 ポリシーヒットを表示し、ポリシー式が呼び出されていることを確

- 質問160 サービスにバインドされたTCPプロファイルを使用して設定できる...

- 質問161 NetScalerのエンジニアは、テクニカルサポートに送信するtechsup...

- 質問162 シナリオ:Company Inc.は、許可されていないユーザーや悪意のあ...

- 質問163 ネットワークエンジニアは、NetScalerシステムのレート制限機能...

- 質問164 シナリオ:ネットワークエンジニアは、VLANなしで、ネットワーク...

- 質問165 NetScalerエンジニアがバックエンドサーバ接続の最適化を選択す...

- 質問166 シナリオ:ユーザーは、IPアドレスを使用してWebサイトに接続で...

- 質問167 SSL接続中のSSL証明機関(CA)ルート証明書の目的は何ですか?...

- 質問168 シナリオ:ネットワークエンジニアは、次のように仮想サーバーに

- 質問169 NetScalerエンジニアは、NetScalerインスタンスでSNMP v3を使用...

- 質問170 シナリオ:NetScalerアプライアンスには現在、手動で設定された4...

- 質問171 __________の場合、サーバー名の表示(SNI)が必要です。 (正し...

- 質問172 シナリオ:エンジニアがNetScalerファームウェアをバージョン10....

- 質問173 NetScalerシステムでは、__________タイムアウト値は、クリーン...

- 質問174 NetScalerエンジニアは、Command Center、Insight Center、Webロ...

- 質問175 WebサイトにアクセスするためのNetScaler認証を設定する場合、ネ...

- 質問176 複数のバインドされたサービスを持つロードバランシング仮想サー

- 質問177 管理認証のためにサポートされているプロトコルは何ですか?

- 質問178 シナリオ:NetScalerエンジニアは、脆弱性スキャン中に発見され...

- 質問179 シナリオ:ネットワークエンジニアは、コマンドラインインターフ

- 質問180 シナリオ:組織内のIT部門は、内部管理サブネットからサーバーお...

- 質問181 NetScalerがNetScalerが所有していないIPアドレスまたはエンティ...

- 質問182 環境ネットワークは、 - 高い帯域幅 - パケット損失が少ない - ...

- 質問183 ネットワークエンジニアは、管理者の1人が最近NetScalerの設定を...

- 質問184 グローバル・サーバ・ロード・バランシング(GSLB)仮想サーバに...

- 質問185 どのNetScalerキャッシングタイプで、すべてのクライアントデバ...

- 質問186 エンジニアが特定のサービスグループのTCPプロファイルを指定し...

- 質問187 シナリオ:Company Inc.は、着信要求に接続で使用されているブラ...

- 質問188 シナリオ:NetScalerエンジニアがDataStream機能を使用していま...

- 質問189 シナリオ:NetScalerエンジニアは、ビデオクリップをエンドユー...

- 質問190 シナリオ:NetScalerエンジニアが新しいNetScaler MPXアプライア...

- 質問191 シナリオ:ユーザーがページを閲覧し、信頼できない証明書を持つ

- 質問192 属性に基づいて高度なHTTPコールアウトを設定する場合、2つの有...

- 質問193 シナリオ:緊急アップグレードを実行するために、New_Serverとい...

- 質問194 NetScalerエンジニアは、2つの場所でTCPバッファリングを有効に...

- 質問195 エンジニアが複数の証明書キーペアを仮想サーバーにバインドする

- 質問196 特定のIP範囲のユーザーが特別なWebポータルにアクセスできるよ...

- 質問197 ネットワーク技術者が問題を調査しており、最近環境に追加された

- 質問198 シナリオ:最近、企業のDMZに一対のNetScalerデバイスがインスト...

- 質問199 ブルートフォースログオン攻撃を防止するためにネットワークエン

- 質問200 ネットワーク技術者は、断続的な問題のために、HAペア内のプライ...

- 質問201 シナリオ:NetScalerエンジニアは、NetScaler上でLACP(Link Agg...

- 質問202 ネットワークエンジニアは、NetScalerデバイスで終了しないセキ...

- 質問203 NetScalerエンジニアは、IPアドレスが重複している同じVLAN上で...

- 質問204 ネットワークエンジニアはFTPサイトの負荷分散を設定する必要が...

- 質問205 暗号化されたSSL秘密鍵をパスワードで保存するために、NetScaler...

- 質問206 バックエンドサービスへのトラフィックを分離するために、どのIP...

- 質問207 会社には、販売情報を促進するために使用される6つのキャッシュW...

- 質問208 シナリオ:エンジニアはNSIP 192.168.10.1とサブネットマスク255...

- 質問209 シナリオ:ネットワークエンジニアは、基本アクセス認証をサポー

- 質問210 シナリオ:NetScalerエンジニアは、既存の実動NetScaler上でHTTP...

- 質問211 フロントエンド最適化(FEO)のレイジーロードアクションは、画...

- 質問212 シナリオ:NetScalerエンジニアは、サポートから次の設定を取得...

- 質問213 NetScalerエンジニアが認証仮想サーバを設定するために実行する...

- 質問214 エンジニアは、NetScalerシステムとバックエンドWebサーバーの間...

- 質問215 ネットワークエンジニアは、Interface 1/1のみを使用してVLAN 2...

- 質問216 エンジニアがカスケードスタイルシートの圧縮を防止するために使

- 質問217 ネットワーク技術者は、公開された負荷分散型SSL仮想サーバーをW...

- 質問218 古いブラウザから接続すると、SSLセッションに関連する紛らわし...

- 質問219 シナリオ:ネットワーク技術者は、より多くの接続を処理できる第

- 質問220 シナリオ:NetScalerエンジニアが最近HTTP圧縮機能を有効にしま...

- 質問221 ネットワークエンジニアは、2つのNetScaler MPXアプライアンスを...

- 質問222 再配線を行っている間、NetScalerのエンジニアは、NetScalerアプ...

- 質問223 シナリオ:NetScalerによって負荷分散された、インターネットに...

- 質問224 シナリオ:NetScaler HA(High Availability)ペアには、次のイ...

- 質問225 プライベートサブネット上の内部IPv4サーバがNetScalerを介して...

- 質問226 シナリオ:NetScalerエンジニアは、ビジネスアプリケーションが...

- 質問227 企業方針によれば、すべてのパスワードはSNMP以外の暗号化パケッ...

- 質問228 シナリオ:NetScalerエンジニアは、接続されたインターフェイス1...

- 質問229 シナリオ:エンジニアに、NetScalerアプライアンスのTCPプロファ...

- 質問230 どの2つがデフォルトで成功したキャッシュヒットのHTTP応答コー...

- 質問231 企業は、ネットワークを通過中にすべてのパスワードを暗号化する

- 質問232 どの2つのタイプの仮想サーバーでSOURCEIP永続性タイプがサポー...

- 質問233 シナリオ:NetScalerエンジニアが高可用性の問題をトラブルシュ...

- 質問234 デフォルトで宛先がNetScaler IP(NSIP)から送信されるトラフィ...

- 質問235 最近のセキュリティ監査では、NetScaler管理がすべてのサブネッ...

- 質問236 Link Aggregation Control Protocol(LACP)を使用する利点は何...

- 質問237 ネットワークエンジニアは、HTTP-ECVモニタタイプを使用して、負...

- 質問238 ハイアベイラビリティ(HA)設定では、NetScalerエンジニアはHA ...

- 質問239 NetScalerの実装では、断続的なネットワーク問題が発生していま...

- 質問240 NSROOTはスーパーユーザー権限で構成された唯一のアカウントです...

- 質問241 シナリオ:ネットワークエンジニアがSSLオフロード仮想サーバー...

- 質問242 NetScalerアプライアンスのIntegrated Cachingでコンテンツプリ...

- 質問243 統合キャッシュを設定するには、統合キャッシュ機能が__________...

- 質問244 エンジニアが(n / 2 + 1)未満の数のノードをオンラインにして...

- 質問245 シナリオ:組織は、各顧客を任意の秒単位で最大5つのアクティブ

- 質問246 シナリオ:ネットワークエンジニアは、NetScalerデプロイメント...

- 質問247 シナリオ:ネットワークエンジニアがネットワーク上に新しいNetS...

- 質問248 シナリオ:エンジニアは、内部ネットワーク上のバックエンドWeb...

- 質問249 AAA仮想サーバにアクセスするための許可された認証方法としてRSA...

- 質問250 NetScalerは2要素認証で構成されています。ユーザーが認証に失敗...

- 質問251 NetScalerエンジニアは、鍵が2048ビットの証明書鍵ペアをバイン...

- 質問252 仮想サーバ上のパブリックSSL証明書は期限切れに近づき、有効期...

- 質問253 シナリオ:NetScalerエンジニアは、NetScalerアプライアンスでAA...

- 質問254 ネットワークエンジニアは、次のコマンドを実行します。 nsconms...

- 質問255 ネットワークエンジニアがUSIPとUSNIPを有効にし、INATポリシー...

- 質問256 リストされたオプションのどれが単純なアクセス制御リスト(ACL...

- 質問257 シナリオ:ネットワークエンジニアが、高可用性ペアとして動作す

- 質問258 NetScalerのエンジニアは、接続しているデバイスとブラウザの種...

- 質問259 ネットワークエンジニアは、負荷分散された仮想サーバーの高可用

- 質問260 一部のSSL証明書ファイルがNetScalerアプライアンスに存在しない...

- 質問261 シナリオ:Webサーバーの負荷分散が必要ですが、Webページのコン...

- 質問262 シナリオ:セキュリティ上の理由から、NSIPはVLAN 300であるイン...

- 質問263 権限のないユーザーがrootユーザーアカウントを使用するのを防ぐ...

- 質問264 NetScalerエンジニアは、NetScalerから内部LDAPサーバへのLDAP認...

- 質問265 ネットワークエンジニアは、ロードバランシングを設定して______...

- 質問266 シナリオ:NetScalerエンジニアは、次のコマンドを使用して新し...

- 質問267 シナリオ:ネットワークエンジニアは、Svr1という名前の仮想サー...

- 質問268 シナリオ:NetScalerエンジニアは、以下の設定に従ってユーザの...

- 質問269 セキュリティ部門は、公開された仮想サーバーの侵入テストを実施

- 質問270 デフォルトのロードバランシング方式とは何ですか?

- 質問271 シナリオ:NetScalerを設定すると、圧縮が有効になりました。ネ...

- 質問272 シナリオ:SSL仮想サーバーに接続しているクライアントが次のエ...

- 質問273 シナリオ:NetScalerを実装しているエンジニアは、VLAN 2という...

- 質問274 シナリオ:NetScalerは、異なるインターネットサービスプロバイ...

- 質問275 両方のノードが同時にNOT_UPの状態を報告しないように、2台のNet...

- 質問276 シナリオ:NetScalerエンジニアは、VLAN500とVLAN600の異なるVLA...

- 質問277 ネットワークエンジニアはNetScalerからnstraceを読み込もうとし...

- 質問278 ネットワークエンジニアは、発信パケットのIPアドレスをVIPのIP...

- 質問279 コンテンツスイッチング仮想サーバーが使用され、アイドル状態の

- 質問280 外部サーバから情報を取得するためにポリシー処理を停止するため

- 質問281 どのプロトコルをInsight Centerで監視できますか?...

- 質問282 シナリオ:NetScalerエンジニアは、SSL LBvServerで2分のタイム...

- 質問283 NetScalerのエンジニアは、ユーザーに資格情報の入力を要求する...

- 質問284 ネットワークエンジニアは、サービスグループ "test-grp"がバイ...

- 質問285 認証局(CA)証明書を仮想サーバーにバインドする目的は何ですか...

- 質問286 シナリオ:NetScalerエンジニアが問題のトラブルシューティング...

- 質問287 NetScalerでリンクアグリゲーションチャネルを作成する場合、「...

- 質問288 シナリオ:ネットワークエンジニアは、ネットワーク構成にデュプ